Schnellfilter:

Cyber warfare Stockfotos & Bilder

Cyber-Kriegsführung Wörter - isolierten Text im Buchdruck Holzart durch Farbe Farben gebeizt Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-kriegsfuhrung-worter-isolierten-text-im-buchdruck-holzart-durch-farbe-farben-gebeizt-image68855113.html

Cyber-Kriegsführung Wörter - isolierten Text im Buchdruck Holzart durch Farbe Farben gebeizt Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-kriegsfuhrung-worter-isolierten-text-im-buchdruck-holzart-durch-farbe-farben-gebeizt-image68855113.htmlRFE00HB5–Cyber-Kriegsführung Wörter - isolierten Text im Buchdruck Holzart durch Farbe Farben gebeizt

Konzeptionelle Darstellung Cyber Warfare. Geschäftsansatz Hacker im virtuellen Krieg Systemangriffe Digitaler Dieb Stalker gratuliert zum Erfolg bei der Präsentation von Trophäen-Medaillen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzeptionelle-darstellung-cyber-warfare-geschaftsansatz-hacker-im-virtuellen-krieg-systemangriffe-digitaler-dieb-stalker-gratuliert-zum-erfolg-bei-der-prasentation-von-trophaen-medaillen-image483543623.html

Konzeptionelle Darstellung Cyber Warfare. Geschäftsansatz Hacker im virtuellen Krieg Systemangriffe Digitaler Dieb Stalker gratuliert zum Erfolg bei der Präsentation von Trophäen-Medaillen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzeptionelle-darstellung-cyber-warfare-geschaftsansatz-hacker-im-virtuellen-krieg-systemangriffe-digitaler-dieb-stalker-gratuliert-zum-erfolg-bei-der-prasentation-von-trophaen-medaillen-image483543623.htmlRF2K2K8R3–Konzeptionelle Darstellung Cyber Warfare. Geschäftsansatz Hacker im virtuellen Krieg Systemangriffe Digitaler Dieb Stalker gratuliert zum Erfolg bei der Präsentation von Trophäen-Medaillen.

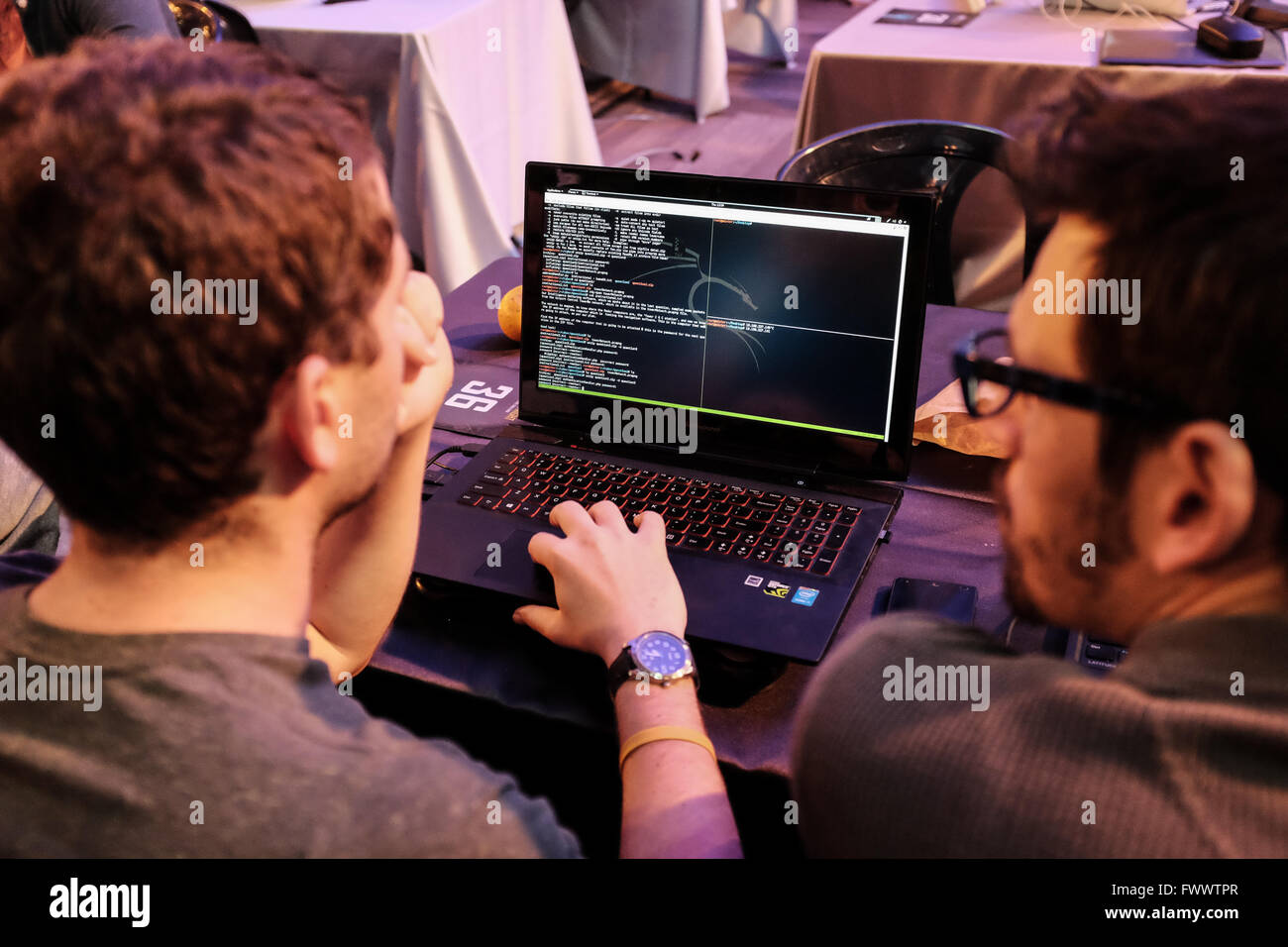

Jerusalem, Israel. 7. April 2016. Die erste Station komplexe Gastgeber Cyber (K) Nacht 2016 in denen Teams gegeneinander beweisen ihre EDV-Kenntnisse zur Wiederherstellung von Recht und Ordnung in einer Simulation einer Stadt, die von Cyber-Kriegsführung, die Ampel, Züge, ein Flughafen und Energiepflanzen klopft getroffen. 7. April markiert zufälligerweise eine jährliche koordinierte Cyber-Attacke durch die Fraktionen das anonyme kollektive gegen israelische Webseiten durch Denial-of-Service-Angriffe, Datenbank-Hijacking Datenbank Lecks, Admin Panel Übernahme und Verunstaltung zugeordnet. Bildnachweis: Nir Alon/Alamy Live Ne Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-jerusalem-israel-7-april-2016-die-erste-station-komplexe-gastgeber-cyber-k-nacht-2016-in-denen-teams-gegeneinander-beweisen-ihre-edv-kenntnisse-zur-wiederherstellung-von-recht-und-ordnung-in-einer-simulation-einer-stadt-die-von-cyber-kriegsfuhrung-die-ampel-zuge-ein-flughafen-und-energiepflanzen-klopft-getroffen-7-april-markiert-zufalligerweise-eine-jahrliche-koordinierte-cyber-attacke-durch-die-fraktionen-das-anonyme-kollektive-gegen-israelische-webseiten-durch-denial-of-service-angriffe-datenbank-hijacking-datenbank-lecks-admin-panel-ubernahme-und-verunstaltung-zugeordnet-bildnachweis-nir-alonalamy-live-ne-101986495.html

Jerusalem, Israel. 7. April 2016. Die erste Station komplexe Gastgeber Cyber (K) Nacht 2016 in denen Teams gegeneinander beweisen ihre EDV-Kenntnisse zur Wiederherstellung von Recht und Ordnung in einer Simulation einer Stadt, die von Cyber-Kriegsführung, die Ampel, Züge, ein Flughafen und Energiepflanzen klopft getroffen. 7. April markiert zufälligerweise eine jährliche koordinierte Cyber-Attacke durch die Fraktionen das anonyme kollektive gegen israelische Webseiten durch Denial-of-Service-Angriffe, Datenbank-Hijacking Datenbank Lecks, Admin Panel Übernahme und Verunstaltung zugeordnet. Bildnachweis: Nir Alon/Alamy Live Ne Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-jerusalem-israel-7-april-2016-die-erste-station-komplexe-gastgeber-cyber-k-nacht-2016-in-denen-teams-gegeneinander-beweisen-ihre-edv-kenntnisse-zur-wiederherstellung-von-recht-und-ordnung-in-einer-simulation-einer-stadt-die-von-cyber-kriegsfuhrung-die-ampel-zuge-ein-flughafen-und-energiepflanzen-klopft-getroffen-7-april-markiert-zufalligerweise-eine-jahrliche-koordinierte-cyber-attacke-durch-die-fraktionen-das-anonyme-kollektive-gegen-israelische-webseiten-durch-denial-of-service-angriffe-datenbank-hijacking-datenbank-lecks-admin-panel-ubernahme-und-verunstaltung-zugeordnet-bildnachweis-nir-alonalamy-live-ne-101986495.htmlRMFWWTPR–Jerusalem, Israel. 7. April 2016. Die erste Station komplexe Gastgeber Cyber (K) Nacht 2016 in denen Teams gegeneinander beweisen ihre EDV-Kenntnisse zur Wiederherstellung von Recht und Ordnung in einer Simulation einer Stadt, die von Cyber-Kriegsführung, die Ampel, Züge, ein Flughafen und Energiepflanzen klopft getroffen. 7. April markiert zufälligerweise eine jährliche koordinierte Cyber-Attacke durch die Fraktionen das anonyme kollektive gegen israelische Webseiten durch Denial-of-Service-Angriffe, Datenbank-Hijacking Datenbank Lecks, Admin Panel Übernahme und Verunstaltung zugeordnet. Bildnachweis: Nir Alon/Alamy Live Ne

Cyber-Krieg oder Cyber-Kriegsführung militärische Verteidigung Technologiekonzept als Raketen angreifen mit Binär-Code. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-krieg-oder-cyber-kriegsfuhrung-militarische-verteidigung-technologiekonzept-als-raketen-angreifen-mit-binar-code-136780141.html

Cyber-Krieg oder Cyber-Kriegsführung militärische Verteidigung Technologiekonzept als Raketen angreifen mit Binär-Code. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-krieg-oder-cyber-kriegsfuhrung-militarische-verteidigung-technologiekonzept-als-raketen-angreifen-mit-binar-code-136780141.htmlRFHXETD1–Cyber-Krieg oder Cyber-Kriegsführung militärische Verteidigung Technologiekonzept als Raketen angreifen mit Binär-Code.

GENF, SCHWEIZ - 16. Juni 2021 - US-Präsident Joe Biden und der russische Präsident Wladimir Putin nehmen während einer US-russischen Summi an einer Tete-a-Tete Teil Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/genf-schweiz-16-juni-2021-us-prasident-joe-biden-und-der-russische-prasident-wladimir-putin-nehmen-wahrend-einer-us-russischen-summi-an-einer-tete-a-tete-teil-image434227240.html

GENF, SCHWEIZ - 16. Juni 2021 - US-Präsident Joe Biden und der russische Präsident Wladimir Putin nehmen während einer US-russischen Summi an einer Tete-a-Tete Teil Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/genf-schweiz-16-juni-2021-us-prasident-joe-biden-und-der-russische-prasident-wladimir-putin-nehmen-wahrend-einer-us-russischen-summi-an-einer-tete-a-tete-teil-image434227240.htmlRM2G6CN7M–GENF, SCHWEIZ - 16. Juni 2021 - US-Präsident Joe Biden und der russische Präsident Wladimir Putin nehmen während einer US-russischen Summi an einer Tete-a-Tete Teil

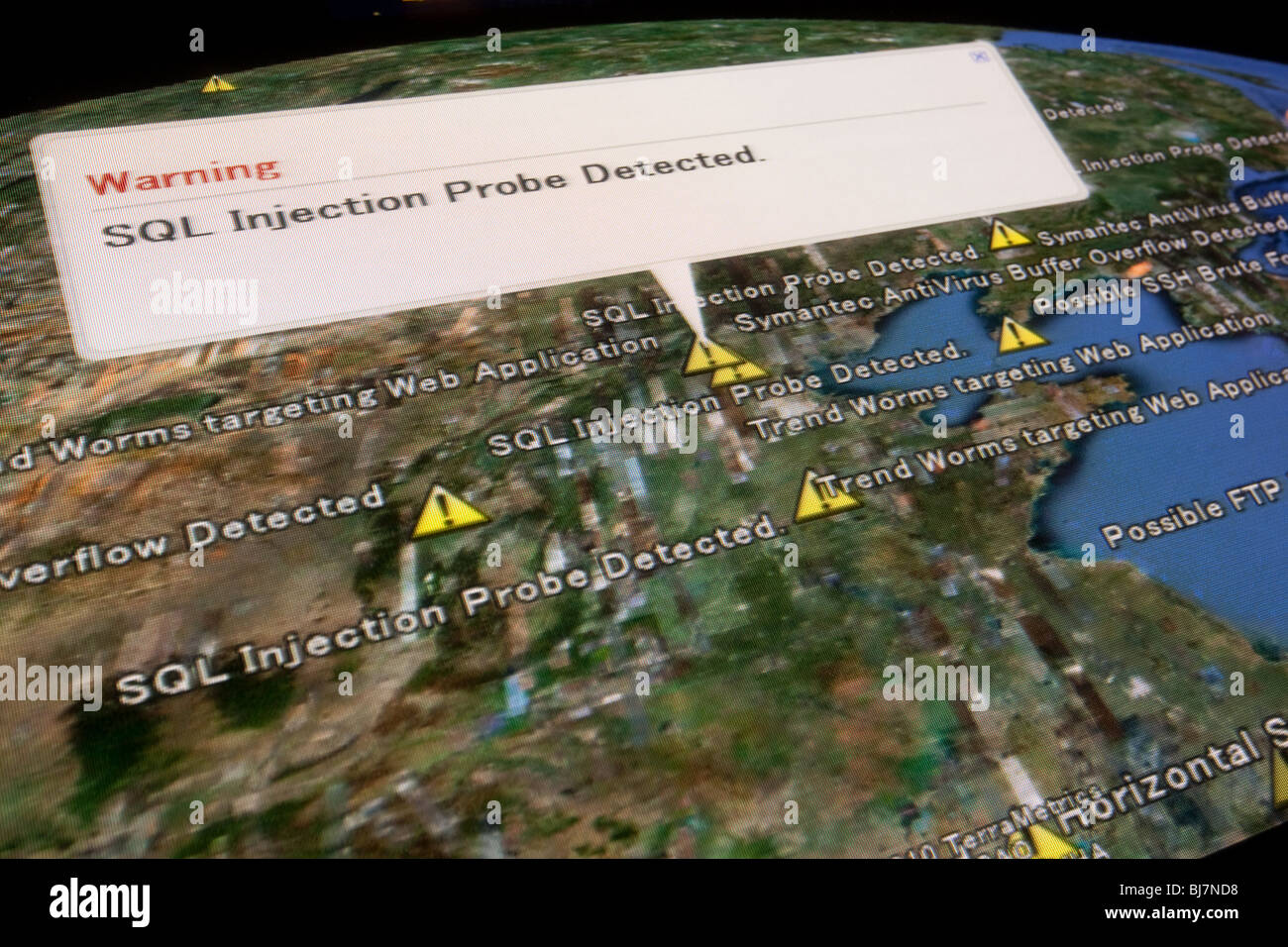

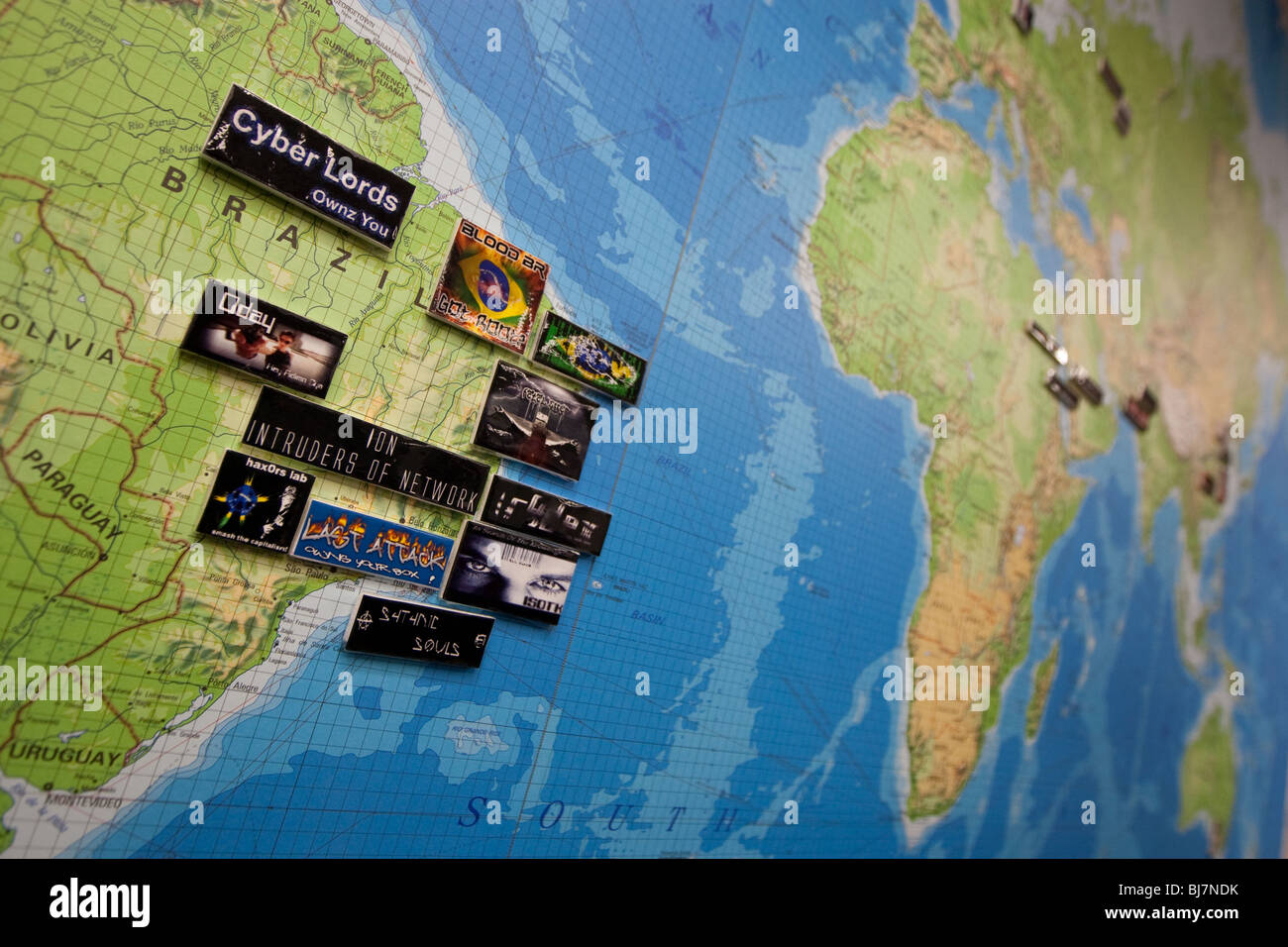

Karte mit möglichen Cyberattacken stattfindet. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-karte-mit-moglichen-cyberattacken-stattfindet-28444676.html

Karte mit möglichen Cyberattacken stattfindet. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-karte-mit-moglichen-cyberattacken-stattfindet-28444676.htmlRMBJ7ND8–Karte mit möglichen Cyberattacken stattfindet.

Social Cyber Warfare. Armeesoldat Mit Computertastatur Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/social-cyber-warfare-armeesoldat-mit-computertastatur-image363433719.html

Social Cyber Warfare. Armeesoldat Mit Computertastatur Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/social-cyber-warfare-armeesoldat-mit-computertastatur-image363433719.htmlRF2C37RBK–Social Cyber Warfare. Armeesoldat Mit Computertastatur

Cyber-Krieg: original WiikiLeaks-Website nicht mehr verfügbar Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-krieg-original-wiikileaks-website-nicht-mehr-verfugbar-33521160.html

Cyber-Krieg: original WiikiLeaks-Website nicht mehr verfügbar Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-krieg-original-wiikileaks-website-nicht-mehr-verfugbar-33521160.htmlRMBXF0G8–Cyber-Krieg: original WiikiLeaks-Website nicht mehr verfügbar

Steinenberg, Basel, Schweiz - 19. Februar, 2018. Vorderansicht eines Karneval Gruppe mit dem Thema Cyber Warfare Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-steinenberg-basel-schweiz-19-februar-2018-vorderansicht-eines-karneval-gruppe-mit-dem-thema-cyber-warfare-177423538.html

Steinenberg, Basel, Schweiz - 19. Februar, 2018. Vorderansicht eines Karneval Gruppe mit dem Thema Cyber Warfare Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-steinenberg-basel-schweiz-19-februar-2018-vorderansicht-eines-karneval-gruppe-mit-dem-thema-cyber-warfare-177423538.htmlRMM8J9EX–Steinenberg, Basel, Schweiz - 19. Februar, 2018. Vorderansicht eines Karneval Gruppe mit dem Thema Cyber Warfare

Schließen Sie Makro-Fokus auf Internet lan cat5-Kabel als Konzept für die Cyberkriegsführung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-schliessen-sie-makro-fokus-auf-internet-lan-cat5-kabel-als-konzept-fur-die-cyberkriegsfuhrung-54454661.html

Schließen Sie Makro-Fokus auf Internet lan cat5-Kabel als Konzept für die Cyberkriegsführung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-schliessen-sie-makro-fokus-auf-internet-lan-cat5-kabel-als-konzept-fur-die-cyberkriegsfuhrung-54454661.htmlRFD4GHD9–Schließen Sie Makro-Fokus auf Internet lan cat5-Kabel als Konzept für die Cyberkriegsführung

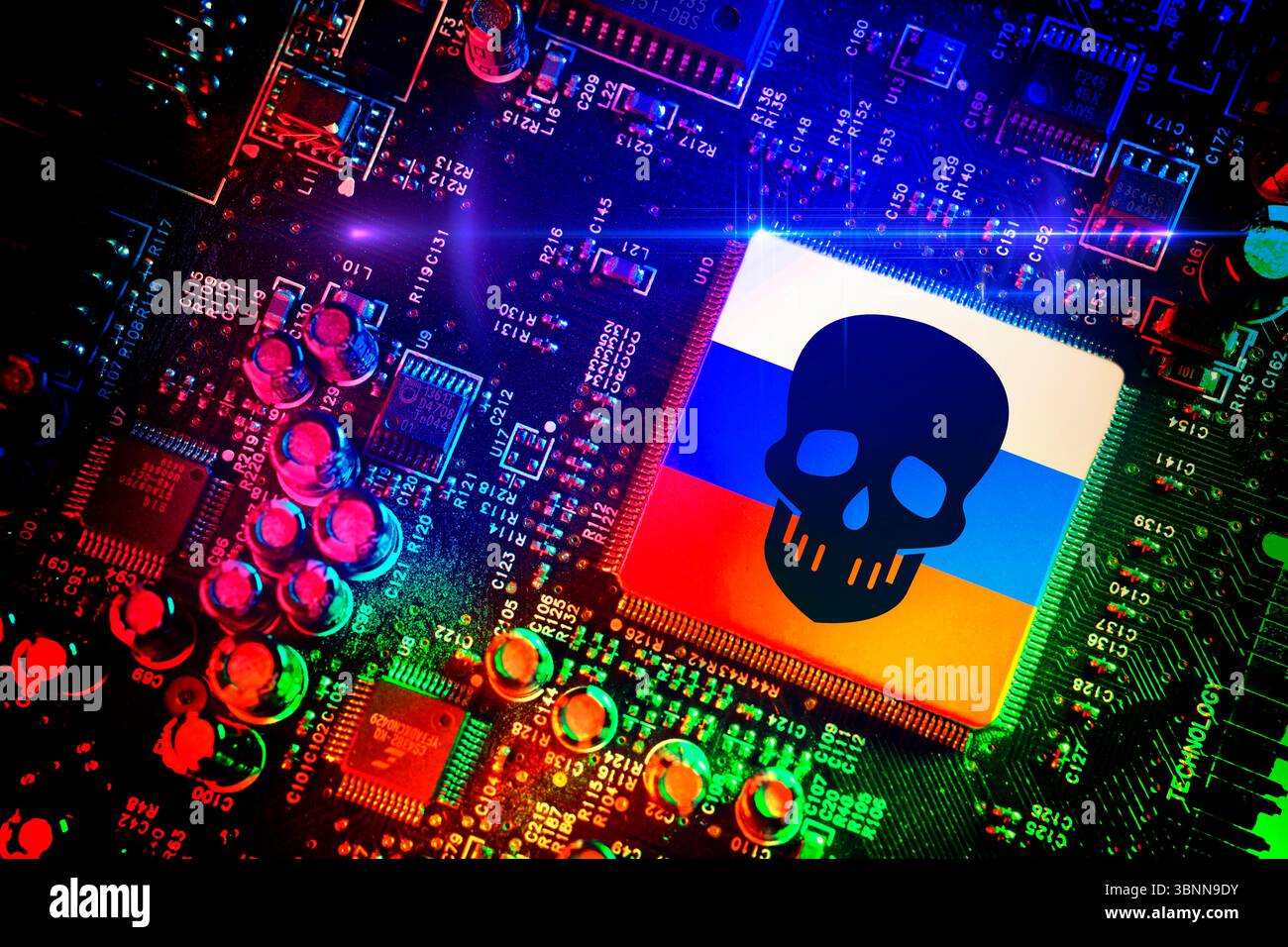

Computerchip mit Schädelsymbol und russischer Flagge, symbolisches Foto von Cyber-Angriffen und hybrider Kriegsführung, Fotomontage Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computerchip-mit-schadelsymbol-und-russischer-flagge-symbolisches-foto-von-cyber-angriffen-und-hybrider-kriegsfuhrung-fotomontage-image684580567.html

Computerchip mit Schädelsymbol und russischer Flagge, symbolisches Foto von Cyber-Angriffen und hybrider Kriegsführung, Fotomontage Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/computerchip-mit-schadelsymbol-und-russischer-flagge-symbolisches-foto-von-cyber-angriffen-und-hybrider-kriegsfuhrung-fotomontage-image684580567.htmlRM3BNN9DY–Computerchip mit Schädelsymbol und russischer Flagge, symbolisches Foto von Cyber-Angriffen und hybrider Kriegsführung, Fotomontage

Cyber Krieg besondere Kräfte voll bewaffneten Soldaten enthüllt international gesuchten Hacker's Versteck. "Lair" ist voller Monitore, Kabel und Neon. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-krieg-besondere-krafte-voll-bewaffneten-soldaten-enthullt-international-gesuchten-hackers-versteck-lair-ist-voller-monitore-kabel-und-neon-image177830430.html

Cyber Krieg besondere Kräfte voll bewaffneten Soldaten enthüllt international gesuchten Hacker's Versteck. "Lair" ist voller Monitore, Kabel und Neon. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-krieg-besondere-krafte-voll-bewaffneten-soldaten-enthullt-international-gesuchten-hackers-versteck-lair-ist-voller-monitore-kabel-und-neon-image177830430.htmlRFM98TEP–Cyber Krieg besondere Kräfte voll bewaffneten Soldaten enthüllt international gesuchten Hacker's Versteck. "Lair" ist voller Monitore, Kabel und Neon.

Ein anonymer Hacker in einer Haube tippt auf einer Laptop-Tastatur in einem dunklen Raum. Das Konzept der Cyber-Kriegsführung und Dos-Angriffe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-anonymer-hacker-in-einer-haube-tippt-auf-einer-laptop-tastatur-in-einem-dunklen-raum-das-konzept-der-cyber-kriegsfuhrung-und-dos-angriffe-image464421573.html

Ein anonymer Hacker in einer Haube tippt auf einer Laptop-Tastatur in einem dunklen Raum. Das Konzept der Cyber-Kriegsführung und Dos-Angriffe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/ein-anonymer-hacker-in-einer-haube-tippt-auf-einer-laptop-tastatur-in-einem-dunklen-raum-das-konzept-der-cyber-kriegsfuhrung-und-dos-angriffe-image464421573.htmlRF2HYG6CN–Ein anonymer Hacker in einer Haube tippt auf einer Laptop-Tastatur in einem dunklen Raum. Das Konzept der Cyber-Kriegsführung und Dos-Angriffe

ExCel, London, UK. 13 Sep, 2017. Verteidigung und Sicherheit Equipment International (DSEI), die Welten, die globale Verteidigung und Sicherheit Veranstaltung läuft vom 12. bis 15. September 2017 präsentiert die neuesten Anlagen und Systemen. Ein Mitglied der BAE Systems Team Uhren eine Präsentation über den Terrorismus, Hacking und staatlich geförderte Spionage auf der BAE stehen. Credit: Malcolm Park/Alamy Leben Nachrichten. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/excel-london-uk-13-sep-2017-verteidigung-und-sicherheit-equipment-international-dsei-die-welten-die-globale-verteidigung-und-sicherheit-veranstaltung-lauft-vom-12-bis-15-september-2017-prasentiert-die-neuesten-anlagen-und-systemen-ein-mitglied-der-bae-systems-team-uhren-eine-prasentation-uber-den-terrorismus-hacking-und-staatlich-geforderte-spionage-auf-der-bae-stehen-credit-malcolm-parkalamy-leben-nachrichten-image159092738.html

ExCel, London, UK. 13 Sep, 2017. Verteidigung und Sicherheit Equipment International (DSEI), die Welten, die globale Verteidigung und Sicherheit Veranstaltung läuft vom 12. bis 15. September 2017 präsentiert die neuesten Anlagen und Systemen. Ein Mitglied der BAE Systems Team Uhren eine Präsentation über den Terrorismus, Hacking und staatlich geförderte Spionage auf der BAE stehen. Credit: Malcolm Park/Alamy Leben Nachrichten. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/excel-london-uk-13-sep-2017-verteidigung-und-sicherheit-equipment-international-dsei-die-welten-die-globale-verteidigung-und-sicherheit-veranstaltung-lauft-vom-12-bis-15-september-2017-prasentiert-die-neuesten-anlagen-und-systemen-ein-mitglied-der-bae-systems-team-uhren-eine-prasentation-uber-den-terrorismus-hacking-und-staatlich-geforderte-spionage-auf-der-bae-stehen-credit-malcolm-parkalamy-leben-nachrichten-image159092738.htmlRMK6R8BE–ExCel, London, UK. 13 Sep, 2017. Verteidigung und Sicherheit Equipment International (DSEI), die Welten, die globale Verteidigung und Sicherheit Veranstaltung läuft vom 12. bis 15. September 2017 präsentiert die neuesten Anlagen und Systemen. Ein Mitglied der BAE Systems Team Uhren eine Präsentation über den Terrorismus, Hacking und staatlich geförderte Spionage auf der BAE stehen. Credit: Malcolm Park/Alamy Leben Nachrichten.

Cyber Warfare Hacking Angriff Bedrohung 2d-Abbildung zeigt Regierung Internet Überwachung oder geheime Online Targeting Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-warfare-hacking-angriff-bedrohung-2d-abbildung-zeigt-regierung-internet-uberwachung-oder-geheime-online-targeting-image214617649.html

Cyber Warfare Hacking Angriff Bedrohung 2d-Abbildung zeigt Regierung Internet Überwachung oder geheime Online Targeting Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-warfare-hacking-angriff-bedrohung-2d-abbildung-zeigt-regierung-internet-uberwachung-oder-geheime-online-targeting-image214617649.htmlRFPD4K01–Cyber Warfare Hacking Angriff Bedrohung 2d-Abbildung zeigt Regierung Internet Überwachung oder geheime Online Targeting

US Air Force Secretary Michael Donley spricht über Cyber-Kriegsführung während der 131. Guard-Verband der Vereinigten Staaten allgemeine Konferenz September 11, 2009 in Nashville, Tennessee. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-us-air-force-secretary-michael-donley-spricht-uber-cyber-kriegsfuhrung-wahrend-der-131-guard-verband-der-vereinigten-staaten-allgemeine-konferenz-september-11-2009-in-nashville-tennessee-137588743.html

US Air Force Secretary Michael Donley spricht über Cyber-Kriegsführung während der 131. Guard-Verband der Vereinigten Staaten allgemeine Konferenz September 11, 2009 in Nashville, Tennessee. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-us-air-force-secretary-michael-donley-spricht-uber-cyber-kriegsfuhrung-wahrend-der-131-guard-verband-der-vereinigten-staaten-allgemeine-konferenz-september-11-2009-in-nashville-tennessee-137588743.htmlRMHYRKRK–US Air Force Secretary Michael Donley spricht über Cyber-Kriegsführung während der 131. Guard-Verband der Vereinigten Staaten allgemeine Konferenz September 11, 2009 in Nashville, Tennessee.

Hand mit einem digitalen Waffe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hand-mit-einem-digitalen-waffe-57972845.html

Hand mit einem digitalen Waffe Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-hand-mit-einem-digitalen-waffe-57972845.htmlRMDA8TXN–Hand mit einem digitalen Waffe

Staff Sgt Jason Jones, Unteroffizier verantwortlich für 81. Medical Support Squadron-Informations-Systeme, schließt am zweiten Lt. Daniel Baucke, 333rd Training Squadron Cyber Kriegsführung Operationen Student, im Paddle Board Race während der dritten jährlichen Eisbären Regatta 24. Januar 2015, im Marina Park, MacDill Air Force Base, Miss. Die Veranstaltung wurde gesponsert von Erholung im Freien. Kemberly Groue Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-staff-sgt-jason-jones-unteroffizier-verantwortlich-fur-81-medical-support-squadron-informations-systeme-schliesst-am-zweiten-lt-daniel-baucke-333rd-training-squadron-cyber-kriegsfuhrung-operationen-student-im-paddle-board-race-wahrend-der-dritten-jahrlichen-eisbaren-regatta-24-januar-2015-im-marina-park-macdill-air-force-base-miss-die-veranstaltung-wurde-gesponsert-von-erholung-im-freien-kemberly-groue-129317585.html

Staff Sgt Jason Jones, Unteroffizier verantwortlich für 81. Medical Support Squadron-Informations-Systeme, schließt am zweiten Lt. Daniel Baucke, 333rd Training Squadron Cyber Kriegsführung Operationen Student, im Paddle Board Race während der dritten jährlichen Eisbären Regatta 24. Januar 2015, im Marina Park, MacDill Air Force Base, Miss. Die Veranstaltung wurde gesponsert von Erholung im Freien. Kemberly Groue Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-staff-sgt-jason-jones-unteroffizier-verantwortlich-fur-81-medical-support-squadron-informations-systeme-schliesst-am-zweiten-lt-daniel-baucke-333rd-training-squadron-cyber-kriegsfuhrung-operationen-student-im-paddle-board-race-wahrend-der-dritten-jahrlichen-eisbaren-regatta-24-januar-2015-im-marina-park-macdill-air-force-base-miss-die-veranstaltung-wurde-gesponsert-von-erholung-im-freien-kemberly-groue-129317585.htmlRMHEAWW5–Staff Sgt Jason Jones, Unteroffizier verantwortlich für 81. Medical Support Squadron-Informations-Systeme, schließt am zweiten Lt. Daniel Baucke, 333rd Training Squadron Cyber Kriegsführung Operationen Student, im Paddle Board Race während der dritten jährlichen Eisbären Regatta 24. Januar 2015, im Marina Park, MacDill Air Force Base, Miss. Die Veranstaltung wurde gesponsert von Erholung im Freien. Kemberly Groue

Elektronische Kriegsführung ist eine echte Bedrohung für Unternehmen, Militär, Bildung, Gesundheit und Regierung im modernen Cyber war. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/elektronische-kriegsfuhrung-ist-eine-echte-bedrohung-fur-unternehmen-militar-bildung-gesundheit-und-regierung-im-modernen-cyber-war-image462334889.html

Elektronische Kriegsführung ist eine echte Bedrohung für Unternehmen, Militär, Bildung, Gesundheit und Regierung im modernen Cyber war. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/elektronische-kriegsfuhrung-ist-eine-echte-bedrohung-fur-unternehmen-militar-bildung-gesundheit-und-regierung-im-modernen-cyber-war-image462334889.htmlRF2HT54T9–Elektronische Kriegsführung ist eine echte Bedrohung für Unternehmen, Militär, Bildung, Gesundheit und Regierung im modernen Cyber war.

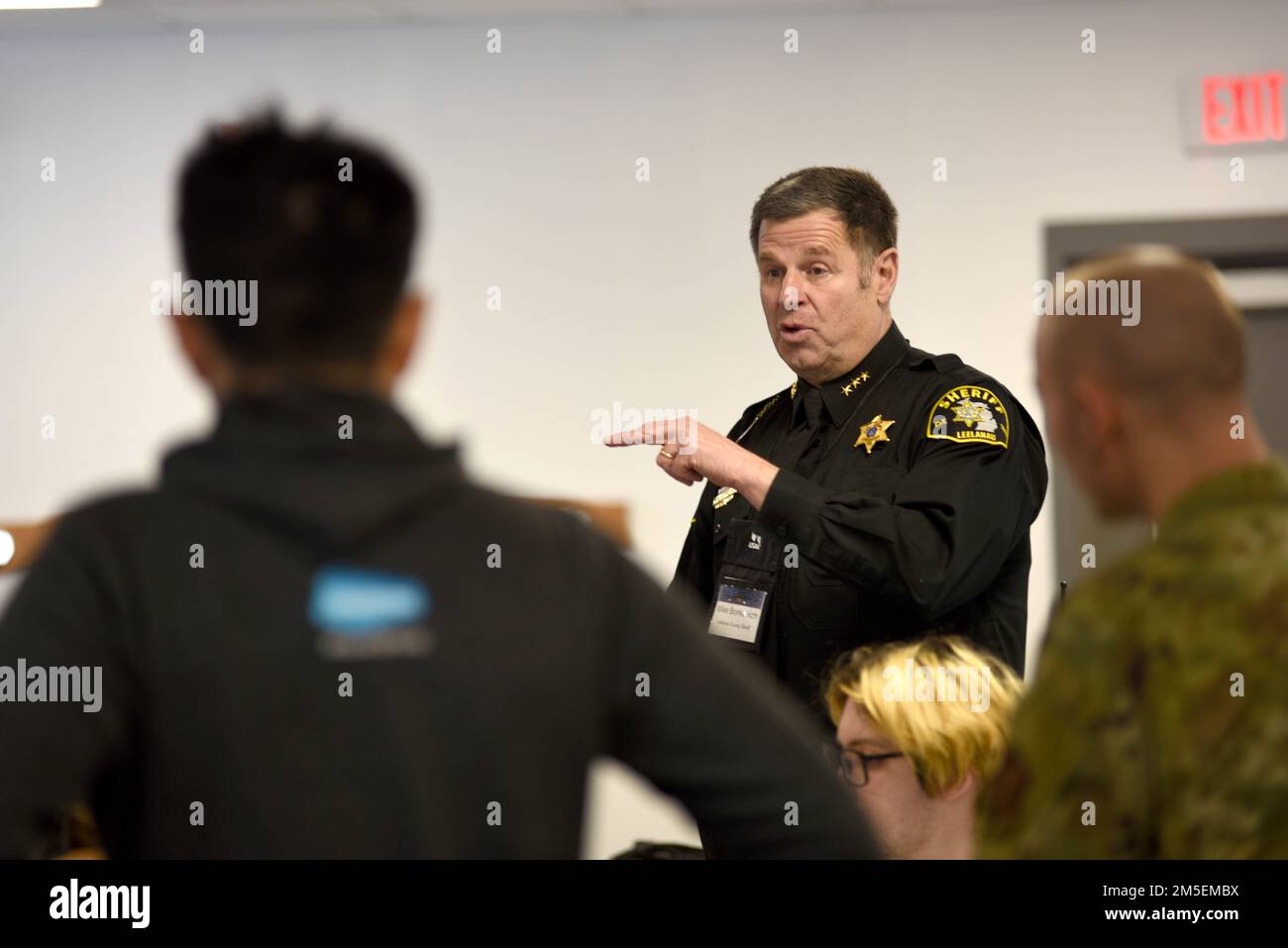

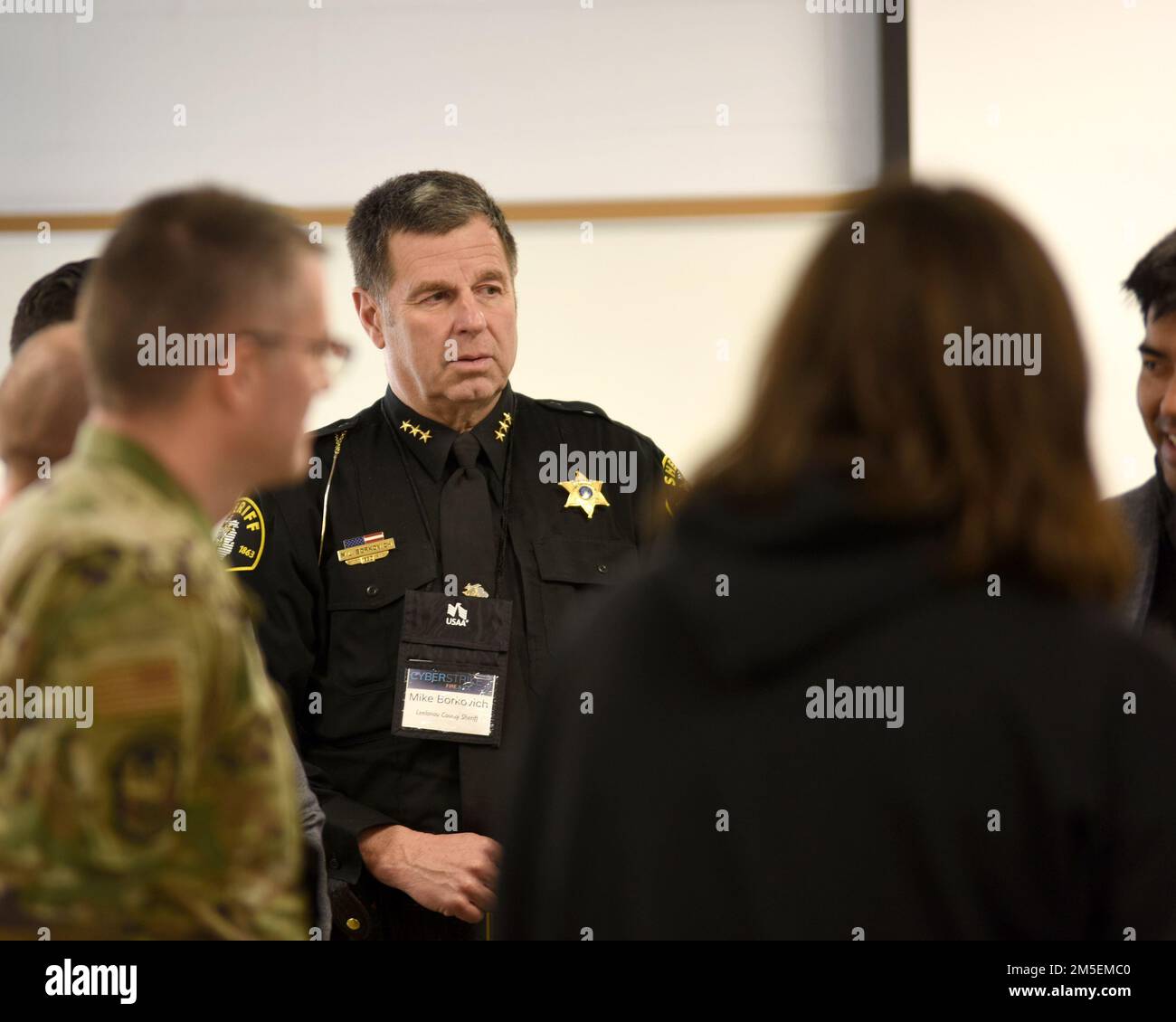

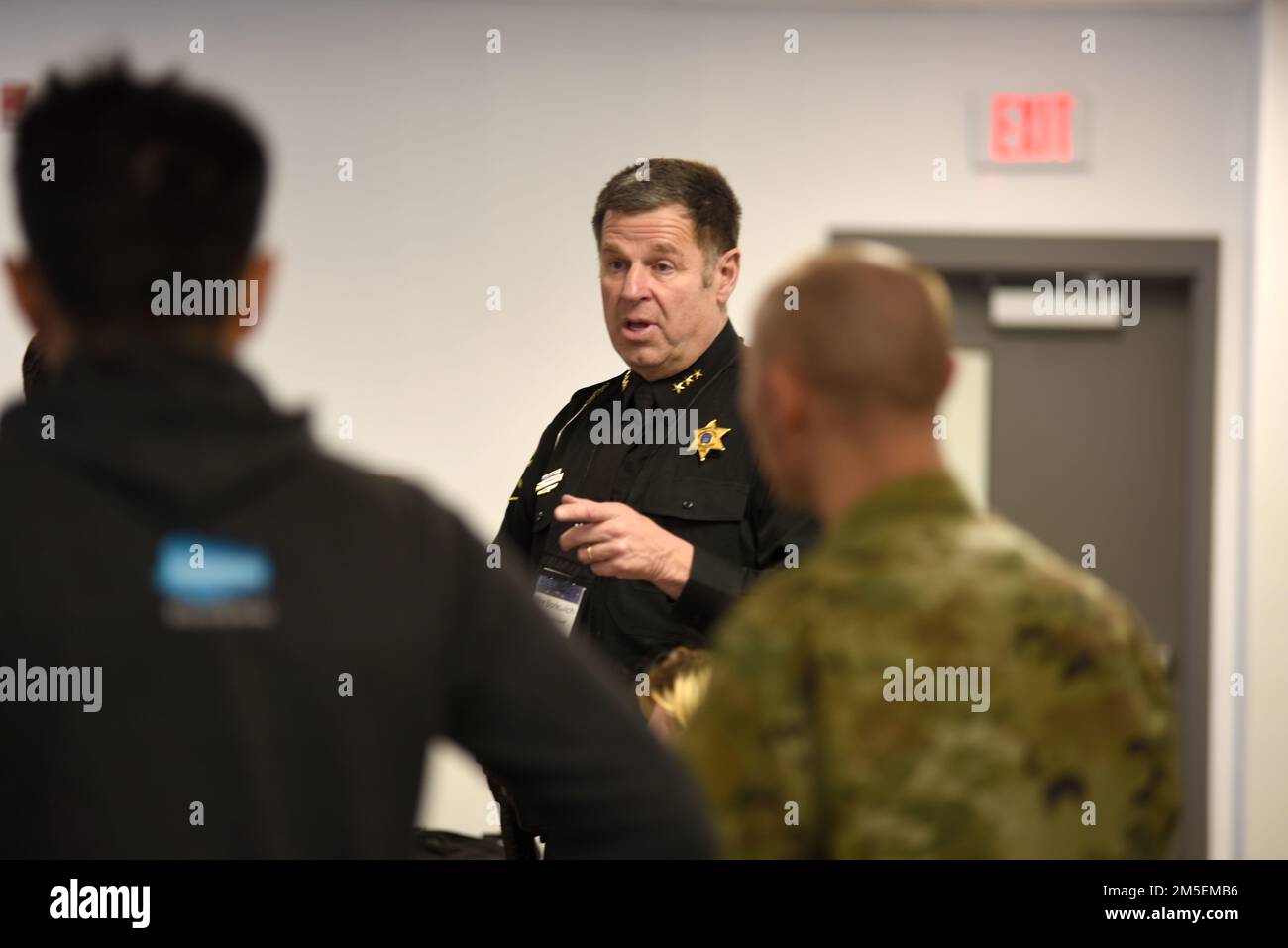

Sheriff Mike Borkovich von Leelanau County nimmt an einer Cyber-Kriegsführung-Trainingsveranstaltung Teil, Camp Grayling Joint Maneuver Training Center, Michigan, 8. März 2022. Im Mittelpunkt der Cyber-Strike-Übung stand die Replizierung einer Live-Schulungsumgebung, in der wichtige Mitarbeiter aus verschiedenen Organisationen eingesetzt wurden, darunter Strafverfolgungsbehörden, Staatsanwälte, Detectives und die Michigan Air National Guard. Dabei wurde ein geschlossenes Netzwerk verwendet, in dem eine Malware-Anwendung ausgeführt wurde. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sheriff-mike-borkovich-von-leelanau-county-nimmt-an-einer-cyber-kriegsfuhrung-trainingsveranstaltung-teil-camp-grayling-joint-maneuver-training-center-michigan-8-marz-2022-im-mittelpunkt-der-cyber-strike-ubung-stand-die-replizierung-einer-live-schulungsumgebung-in-der-wichtige-mitarbeiter-aus-verschiedenen-organisationen-eingesetzt-wurden-darunter-strafverfolgungsbehorden-staatsanwalte-detectives-und-die-michigan-air-national-guard-dabei-wurde-ein-geschlossenes-netzwerk-verwendet-in-dem-eine-malware-anwendung-ausgefuhrt-wurde-image502497294.html

Sheriff Mike Borkovich von Leelanau County nimmt an einer Cyber-Kriegsführung-Trainingsveranstaltung Teil, Camp Grayling Joint Maneuver Training Center, Michigan, 8. März 2022. Im Mittelpunkt der Cyber-Strike-Übung stand die Replizierung einer Live-Schulungsumgebung, in der wichtige Mitarbeiter aus verschiedenen Organisationen eingesetzt wurden, darunter Strafverfolgungsbehörden, Staatsanwälte, Detectives und die Michigan Air National Guard. Dabei wurde ein geschlossenes Netzwerk verwendet, in dem eine Malware-Anwendung ausgeführt wurde. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sheriff-mike-borkovich-von-leelanau-county-nimmt-an-einer-cyber-kriegsfuhrung-trainingsveranstaltung-teil-camp-grayling-joint-maneuver-training-center-michigan-8-marz-2022-im-mittelpunkt-der-cyber-strike-ubung-stand-die-replizierung-einer-live-schulungsumgebung-in-der-wichtige-mitarbeiter-aus-verschiedenen-organisationen-eingesetzt-wurden-darunter-strafverfolgungsbehorden-staatsanwalte-detectives-und-die-michigan-air-national-guard-dabei-wurde-ein-geschlossenes-netzwerk-verwendet-in-dem-eine-malware-anwendung-ausgefuhrt-wurde-image502497294.htmlRM2M5EMBX–Sheriff Mike Borkovich von Leelanau County nimmt an einer Cyber-Kriegsführung-Trainingsveranstaltung Teil, Camp Grayling Joint Maneuver Training Center, Michigan, 8. März 2022. Im Mittelpunkt der Cyber-Strike-Übung stand die Replizierung einer Live-Schulungsumgebung, in der wichtige Mitarbeiter aus verschiedenen Organisationen eingesetzt wurden, darunter Strafverfolgungsbehörden, Staatsanwälte, Detectives und die Michigan Air National Guard. Dabei wurde ein geschlossenes Netzwerk verwendet, in dem eine Malware-Anwendung ausgeführt wurde.

Konzeptunterschrift Cyber Warfare. Word for Virtual war Hackers Systemangriffe Digital Dief Stalker man präsentiert innovative Ideen für einen erfolgreichen Projektabschluss. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzeptunterschrift-cyber-warfare-word-for-virtual-war-hackers-systemangriffe-digital-dief-stalker-man-prasentiert-innovative-ideen-fur-einen-erfolgreichen-projektabschluss-image547867217.html

Konzeptunterschrift Cyber Warfare. Word for Virtual war Hackers Systemangriffe Digital Dief Stalker man präsentiert innovative Ideen für einen erfolgreichen Projektabschluss. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/konzeptunterschrift-cyber-warfare-word-for-virtual-war-hackers-systemangriffe-digital-dief-stalker-man-prasentiert-innovative-ideen-fur-einen-erfolgreichen-projektabschluss-image547867217.htmlRF2PR9E69–Konzeptunterschrift Cyber Warfare. Word for Virtual war Hackers Systemangriffe Digital Dief Stalker man präsentiert innovative Ideen für einen erfolgreichen Projektabschluss.

Online-Cyber-Warfare-Hacking-Angriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/online-cyber-warfare-hacking-angriff-image478494320.html

Online-Cyber-Warfare-Hacking-Angriff Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/online-cyber-warfare-hacking-angriff-image478494320.htmlRF2JPD8AT–Online-Cyber-Warfare-Hacking-Angriff

RF2J5F59T–Digitaler Krieg und Computertechnologie-Krieg als explosives Handgranatengerät, das pixelig dargestellt wird, was Cyber-Angriffe und das Internet darstellt.

Darstellung der internationalen Cyber Warfare, ein Versuch von Hackern zu einem Computer, Netzwerk oder System beschädigen oder zerstören Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/darstellung-der-internationalen-cyber-warfare-ein-versuch-von-hackern-zu-einem-computer-netzwerk-oder-system-beschadigen-oder-zerstoren-image211191068.html

Darstellung der internationalen Cyber Warfare, ein Versuch von Hackern zu einem Computer, Netzwerk oder System beschädigen oder zerstören Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/darstellung-der-internationalen-cyber-warfare-ein-versuch-von-hackern-zu-einem-computer-netzwerk-oder-system-beschadigen-oder-zerstoren-image211191068.htmlRMP7GGA4–Darstellung der internationalen Cyber Warfare, ein Versuch von Hackern zu einem Computer, Netzwerk oder System beschädigen oder zerstören

Hybride Kriegsangriffe und Cyber Warfare Vintage News und Zeitungsdruck. Abstraktes Konzept Retro-Schlagzeilen 3D-Illustration. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hybride-kriegsangriffe-und-cyber-warfare-vintage-news-und-zeitungsdruck-abstraktes-konzept-retro-schlagzeilen-3d-illustration-image655163626.html

Hybride Kriegsangriffe und Cyber Warfare Vintage News und Zeitungsdruck. Abstraktes Konzept Retro-Schlagzeilen 3D-Illustration. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hybride-kriegsangriffe-und-cyber-warfare-vintage-news-und-zeitungsdruck-abstraktes-konzept-retro-schlagzeilen-3d-illustration-image655163626.htmlRF3A1W7TX–Hybride Kriegsangriffe und Cyber Warfare Vintage News und Zeitungsdruck. Abstraktes Konzept Retro-Schlagzeilen 3D-Illustration.

Foto von echten authentischen Schreibschrift bilden Cyber Warfare Text auf vintage texturierten Grunge Kupfer Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/foto-von-echten-authentischen-schreibschrift-bilden-cyber-warfare-text-auf-vintage-texturierten-grunge-kupfer-hintergrund-image353264551.html

Foto von echten authentischen Schreibschrift bilden Cyber Warfare Text auf vintage texturierten Grunge Kupfer Hintergrund Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/foto-von-echten-authentischen-schreibschrift-bilden-cyber-warfare-text-auf-vintage-texturierten-grunge-kupfer-hintergrund-image353264551.htmlRF2BEMGF3–Foto von echten authentischen Schreibschrift bilden Cyber Warfare Text auf vintage texturierten Grunge Kupfer Hintergrund

Cyber-Kriegsführung Diskussion und Business Meeting Concept-Art Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-kriegsfuhrung-diskussion-und-business-meeting-concept-art-114486169.html

Cyber-Kriegsführung Diskussion und Business Meeting Concept-Art Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-cyber-kriegsfuhrung-diskussion-und-business-meeting-concept-art-114486169.htmlRFGJ787N–Cyber-Kriegsführung Diskussion und Business Meeting Concept-Art

Krieg ein fremder planet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-krieg-ein-fremder-planet-96324784.html

Krieg ein fremder planet Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-krieg-ein-fremder-planet-96324784.htmlRFFGKY6T–Krieg ein fremder planet

Die Service-Patch für Absolvent der US Air Force Cyber Warfare Training, bestehend aus einer Spinne im Netz. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-die-service-patch-fur-absolvent-der-us-air-force-cyber-warfare-training-bestehend-aus-einer-spinne-im-netz-52111005.html

Die Service-Patch für Absolvent der US Air Force Cyber Warfare Training, bestehend aus einer Spinne im Netz. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-die-service-patch-fur-absolvent-der-us-air-force-cyber-warfare-training-bestehend-aus-einer-spinne-im-netz-52111005.htmlRMD0NT39–Die Service-Patch für Absolvent der US Air Force Cyber Warfare Training, bestehend aus einer Spinne im Netz.

Texteingabe Cyber Warfare. Geschäftskonzept für Virtual war Hackers System greift digitale Thief-Stalker-PC-Tastatur an Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/texteingabe-cyber-warfare-geschaftskonzept-fur-virtual-war-hackers-system-greift-digitale-thief-stalker-pc-tastatur-an-image343860354.html

Texteingabe Cyber Warfare. Geschäftskonzept für Virtual war Hackers System greift digitale Thief-Stalker-PC-Tastatur an Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/texteingabe-cyber-warfare-geschaftskonzept-fur-virtual-war-hackers-system-greift-digitale-thief-stalker-pc-tastatur-an-image343860354.htmlRM2AYC5AX–Texteingabe Cyber Warfare. Geschäftskonzept für Virtual war Hackers System greift digitale Thief-Stalker-PC-Tastatur an

Voll Bewaffneten spezielle cybersecurity Kräfte Soldat Verhaftungen hoch gefährlichen Hacker. Versteck ist dunkel und voll von EDV-Anlagen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/voll-bewaffneten-spezielle-cybersecurity-krafte-soldat-verhaftungen-hoch-gefahrlichen-hacker-versteck-ist-dunkel-und-voll-von-edv-anlagen-image177830466.html

Voll Bewaffneten spezielle cybersecurity Kräfte Soldat Verhaftungen hoch gefährlichen Hacker. Versteck ist dunkel und voll von EDV-Anlagen. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/voll-bewaffneten-spezielle-cybersecurity-krafte-soldat-verhaftungen-hoch-gefahrlichen-hacker-versteck-ist-dunkel-und-voll-von-edv-anlagen-image177830466.htmlRFM98TG2–Voll Bewaffneten spezielle cybersecurity Kräfte Soldat Verhaftungen hoch gefährlichen Hacker. Versteck ist dunkel und voll von EDV-Anlagen.

Eugene Kaspersky, ein führender Entwickler von sicheren Content Management-Lösungen von Kaspersky Labs diskutieren der Bedrohung durch das Alter der Cyber-Kriegsführung und das neue "Flamme" Virus entdeckt von Kaspersky Labs-Konferenz Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-eugene-kaspersky-ein-fuhrender-entwickler-von-sicheren-content-management-losungen-von-kaspersky-labs-diskutieren-der-bedrohung-durch-das-alter-der-cyber-kriegsfuhrung-und-das-neue-flamme-virus-entdeckt-von-kaspersky-labs-konferenz-40667110.html

Eugene Kaspersky, ein führender Entwickler von sicheren Content Management-Lösungen von Kaspersky Labs diskutieren der Bedrohung durch das Alter der Cyber-Kriegsführung und das neue "Flamme" Virus entdeckt von Kaspersky Labs-Konferenz Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-eugene-kaspersky-ein-fuhrender-entwickler-von-sicheren-content-management-losungen-von-kaspersky-labs-diskutieren-der-bedrohung-durch-das-alter-der-cyber-kriegsfuhrung-und-das-neue-flamme-virus-entdeckt-von-kaspersky-labs-konferenz-40667110.htmlRMCA4F8P–Eugene Kaspersky, ein führender Entwickler von sicheren Content Management-Lösungen von Kaspersky Labs diskutieren der Bedrohung durch das Alter der Cyber-Kriegsführung und das neue "Flamme" Virus entdeckt von Kaspersky Labs-Konferenz

Diamantförmiges Kreuzungsschild mit gelbem Hintergrund und schwarzem Rand mit einem kurzen Satz „Cyber Warfare Ahead“ in der Mitte. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/diamantformiges-kreuzungsschild-mit-gelbem-hintergrund-und-schwarzem-rand-mit-einem-kurzen-satz-cyber-warfare-ahead-in-der-mitte-image608925582.html

Diamantförmiges Kreuzungsschild mit gelbem Hintergrund und schwarzem Rand mit einem kurzen Satz „Cyber Warfare Ahead“ in der Mitte. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/diamantformiges-kreuzungsschild-mit-gelbem-hintergrund-und-schwarzem-rand-mit-einem-kurzen-satz-cyber-warfare-ahead-in-der-mitte-image608925582.htmlRF2XAJXP6–Diamantförmiges Kreuzungsschild mit gelbem Hintergrund und schwarzem Rand mit einem kurzen Satz „Cyber Warfare Ahead“ in der Mitte.

Cyber Warfare Hacking Angriff Bedrohung 2d-Abbildung zeigt Regierung Internet Überwachung oder geheime Online Targeting Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-warfare-hacking-angriff-bedrohung-2d-abbildung-zeigt-regierung-internet-uberwachung-oder-geheime-online-targeting-image212234338.html

Cyber Warfare Hacking Angriff Bedrohung 2d-Abbildung zeigt Regierung Internet Überwachung oder geheime Online Targeting Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-warfare-hacking-angriff-bedrohung-2d-abbildung-zeigt-regierung-internet-uberwachung-oder-geheime-online-targeting-image212234338.htmlRFP9831P–Cyber Warfare Hacking Angriff Bedrohung 2d-Abbildung zeigt Regierung Internet Überwachung oder geheime Online Targeting

US Air Force Secretary Michael Donley spricht über Cyber-Kriegsführung während der 131. Guard-Verband der Vereinigten Staaten allgemeine Konferenz September 11, 2009 in Nashville, Tennessee. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-us-air-force-secretary-michael-donley-spricht-uber-cyber-kriegsfuhrung-wahrend-der-131-guard-verband-der-vereinigten-staaten-allgemeine-konferenz-september-11-2009-in-nashville-tennessee-137588744.html

US Air Force Secretary Michael Donley spricht über Cyber-Kriegsführung während der 131. Guard-Verband der Vereinigten Staaten allgemeine Konferenz September 11, 2009 in Nashville, Tennessee. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-us-air-force-secretary-michael-donley-spricht-uber-cyber-kriegsfuhrung-wahrend-der-131-guard-verband-der-vereinigten-staaten-allgemeine-konferenz-september-11-2009-in-nashville-tennessee-137588744.htmlRMHYRKRM–US Air Force Secretary Michael Donley spricht über Cyber-Kriegsführung während der 131. Guard-Verband der Vereinigten Staaten allgemeine Konferenz September 11, 2009 in Nashville, Tennessee.

Cyber Warfare Words - isolierter Text in Buchdruckholz, gebeizt mit Farbtinten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-warfare-words-isolierter-text-in-buchdruckholz-gebeizt-mit-farbtinten-image678758093.html

Cyber Warfare Words - isolierter Text in Buchdruckholz, gebeizt mit Farbtinten Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-warfare-words-isolierter-text-in-buchdruckholz-gebeizt-mit-farbtinten-image678758093.htmlRF3BC82TD–Cyber Warfare Words - isolierter Text in Buchdruckholz, gebeizt mit Farbtinten

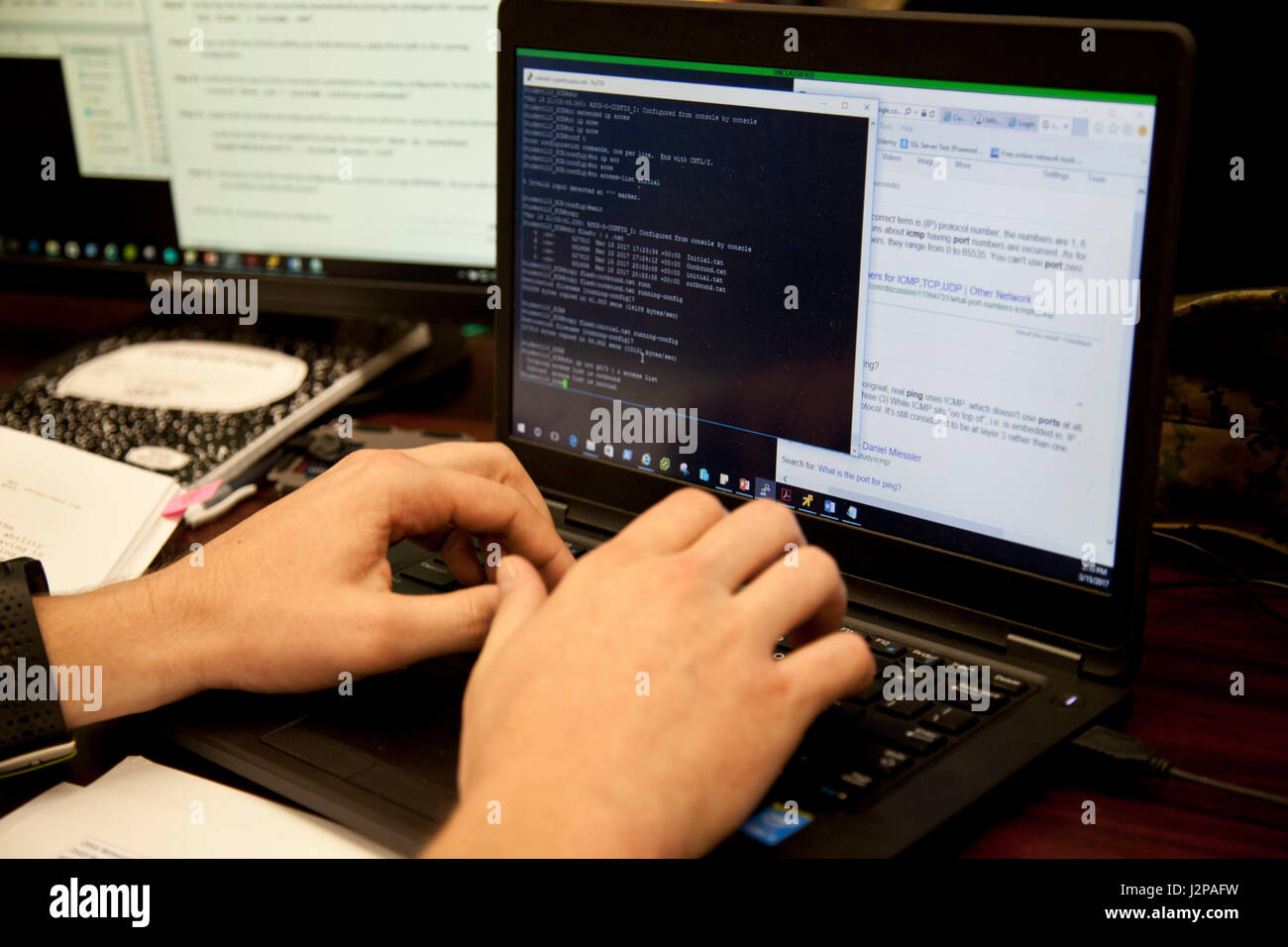

Ein US-Marine, die Cyber-Sicherheitstechniker, Marine Corps Kommunikationselektronik Schule, Kursarbeit an einer Aufgabe im Marine Corps Base Twentynine Palms, Kalifornien, 15. März 2017 zugewiesen. Die Aufgabe der ist Kommunikationselektronik Schule Marines in Elektronik Arealpflege, taktische Kommunikation und Anti-Luft-Kriegsführung Operations für die Fleet Marine Force zu trainieren. (Foto: U.S. Marine Corps Lance Cpl. Jose Villalobosrocha) Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ein-us-marine-die-cyber-sicherheitstechniker-marine-corps-kommunikationselektronik-schule-kursarbeit-an-einer-aufgabe-im-marine-corps-base-twentynine-palms-kalifornien-15-marz-2017-zugewiesen-die-aufgabe-der-ist-kommunikationselektronik-schule-marines-in-elektronik-arealpflege-taktische-kommunikation-und-anti-luft-kriegsfuhrung-operations-fur-die-fleet-marine-force-zu-trainieren-foto-us-marine-corps-lance-cpl-jose-villalobosrocha-139403485.html

Ein US-Marine, die Cyber-Sicherheitstechniker, Marine Corps Kommunikationselektronik Schule, Kursarbeit an einer Aufgabe im Marine Corps Base Twentynine Palms, Kalifornien, 15. März 2017 zugewiesen. Die Aufgabe der ist Kommunikationselektronik Schule Marines in Elektronik Arealpflege, taktische Kommunikation und Anti-Luft-Kriegsführung Operations für die Fleet Marine Force zu trainieren. (Foto: U.S. Marine Corps Lance Cpl. Jose Villalobosrocha) Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-ein-us-marine-die-cyber-sicherheitstechniker-marine-corps-kommunikationselektronik-schule-kursarbeit-an-einer-aufgabe-im-marine-corps-base-twentynine-palms-kalifornien-15-marz-2017-zugewiesen-die-aufgabe-der-ist-kommunikationselektronik-schule-marines-in-elektronik-arealpflege-taktische-kommunikation-und-anti-luft-kriegsfuhrung-operations-fur-die-fleet-marine-force-zu-trainieren-foto-us-marine-corps-lance-cpl-jose-villalobosrocha-139403485.htmlRMJ2PAFW–Ein US-Marine, die Cyber-Sicherheitstechniker, Marine Corps Kommunikationselektronik Schule, Kursarbeit an einer Aufgabe im Marine Corps Base Twentynine Palms, Kalifornien, 15. März 2017 zugewiesen. Die Aufgabe der ist Kommunikationselektronik Schule Marines in Elektronik Arealpflege, taktische Kommunikation und Anti-Luft-Kriegsführung Operations für die Fleet Marine Force zu trainieren. (Foto: U.S. Marine Corps Lance Cpl. Jose Villalobosrocha)

Social Cyber Warfare. Armee Soldat Mit Smartphone Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/social-cyber-warfare-armee-soldat-mit-smartphone-image364158556.html

Social Cyber Warfare. Armee Soldat Mit Smartphone Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/social-cyber-warfare-armee-soldat-mit-smartphone-image364158556.htmlRF2C4CRXM–Social Cyber Warfare. Armee Soldat Mit Smartphone

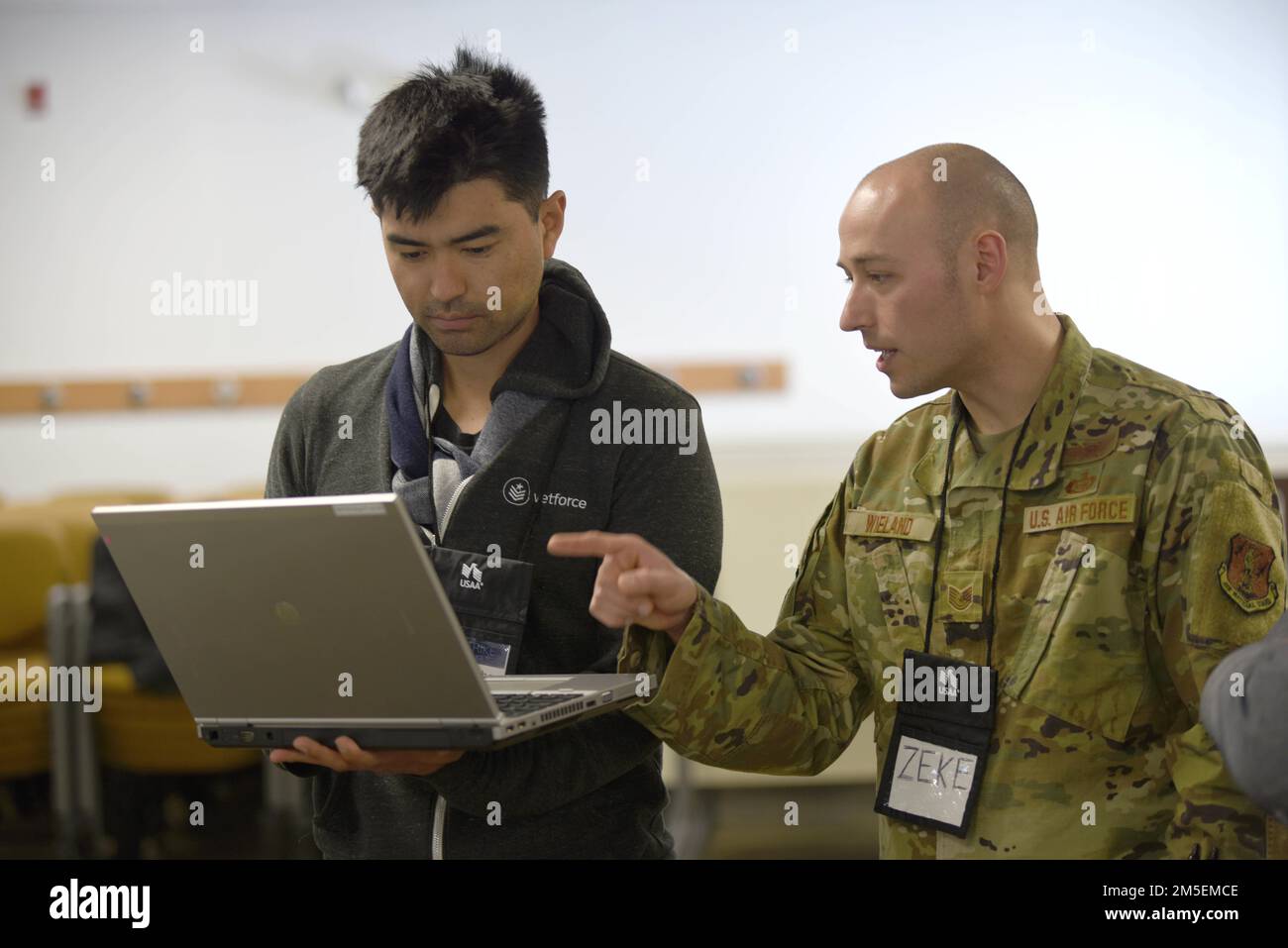

USA Air Force Tech. Sgt. Ezekiel Wieland, 272. Cyber Operations Squadron, 110. Wing, Michigan Air National Guard, nimmt an einer Cyber-Kriegstraining Teil, Camp Grayling Joint Maneuver Training Center, Michigan, 8. März 2022. Im Mittelpunkt der Cyber-Strike-Übung stand die Replizierung einer Live-Schulungsumgebung, in der wichtige Mitarbeiter aus verschiedenen Organisationen eingesetzt wurden, darunter Strafverfolgungsbehörden, Staatsanwälte, Detectives und die Michigan Air National Guard. Dabei wurde ein geschlossenes Netzwerk verwendet, in dem eine Malware-Anwendung ausgeführt wurde. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/usa-air-force-tech-sgt-ezekiel-wieland-272-cyber-operations-squadron-110-wing-michigan-air-national-guard-nimmt-an-einer-cyber-kriegstraining-teil-camp-grayling-joint-maneuver-training-center-michigan-8-marz-2022-im-mittelpunkt-der-cyber-strike-ubung-stand-die-replizierung-einer-live-schulungsumgebung-in-der-wichtige-mitarbeiter-aus-verschiedenen-organisationen-eingesetzt-wurden-darunter-strafverfolgungsbehorden-staatsanwalte-detectives-und-die-michigan-air-national-guard-dabei-wurde-ein-geschlossenes-netzwerk-verwendet-in-dem-eine-malware-anwendung-ausgefuhrt-wurde-image502497310.html

USA Air Force Tech. Sgt. Ezekiel Wieland, 272. Cyber Operations Squadron, 110. Wing, Michigan Air National Guard, nimmt an einer Cyber-Kriegstraining Teil, Camp Grayling Joint Maneuver Training Center, Michigan, 8. März 2022. Im Mittelpunkt der Cyber-Strike-Übung stand die Replizierung einer Live-Schulungsumgebung, in der wichtige Mitarbeiter aus verschiedenen Organisationen eingesetzt wurden, darunter Strafverfolgungsbehörden, Staatsanwälte, Detectives und die Michigan Air National Guard. Dabei wurde ein geschlossenes Netzwerk verwendet, in dem eine Malware-Anwendung ausgeführt wurde. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/usa-air-force-tech-sgt-ezekiel-wieland-272-cyber-operations-squadron-110-wing-michigan-air-national-guard-nimmt-an-einer-cyber-kriegstraining-teil-camp-grayling-joint-maneuver-training-center-michigan-8-marz-2022-im-mittelpunkt-der-cyber-strike-ubung-stand-die-replizierung-einer-live-schulungsumgebung-in-der-wichtige-mitarbeiter-aus-verschiedenen-organisationen-eingesetzt-wurden-darunter-strafverfolgungsbehorden-staatsanwalte-detectives-und-die-michigan-air-national-guard-dabei-wurde-ein-geschlossenes-netzwerk-verwendet-in-dem-eine-malware-anwendung-ausgefuhrt-wurde-image502497310.htmlRM2M5EMCE–USA Air Force Tech. Sgt. Ezekiel Wieland, 272. Cyber Operations Squadron, 110. Wing, Michigan Air National Guard, nimmt an einer Cyber-Kriegstraining Teil, Camp Grayling Joint Maneuver Training Center, Michigan, 8. März 2022. Im Mittelpunkt der Cyber-Strike-Übung stand die Replizierung einer Live-Schulungsumgebung, in der wichtige Mitarbeiter aus verschiedenen Organisationen eingesetzt wurden, darunter Strafverfolgungsbehörden, Staatsanwälte, Detectives und die Michigan Air National Guard. Dabei wurde ein geschlossenes Netzwerk verwendet, in dem eine Malware-Anwendung ausgeführt wurde.

Textzeichen mit Cyber Warfare. Business Concept Virtual war Hackers System greift Digital Dieb Stalker erfolgreiche Kollegen in der Onlinekommunikation, die Teamarbeit leisten. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/textzeichen-mit-cyber-warfare-business-concept-virtual-war-hackers-system-greift-digital-dieb-stalker-erfolgreiche-kollegen-in-der-onlinekommunikation-die-teamarbeit-leisten-image483691048.html

Textzeichen mit Cyber Warfare. Business Concept Virtual war Hackers System greift Digital Dieb Stalker erfolgreiche Kollegen in der Onlinekommunikation, die Teamarbeit leisten. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/textzeichen-mit-cyber-warfare-business-concept-virtual-war-hackers-system-greift-digital-dieb-stalker-erfolgreiche-kollegen-in-der-onlinekommunikation-die-teamarbeit-leisten-image483691048.htmlRF2K2X0T8–Textzeichen mit Cyber Warfare. Business Concept Virtual war Hackers System greift Digital Dieb Stalker erfolgreiche Kollegen in der Onlinekommunikation, die Teamarbeit leisten.

Air Force Generalleutnant Norman Seip, Kommandeur der 12. Luftwaffe und Air Forces Southern, spricht mit Joint Task Force Guantanamo Flieger bei einem All-Hände-Anruf hier, 9. April 2008. Seip Haushaltsfragen und der gestiegenen Nachfrage für taktische Luft Kontrollpersonals, unbemannte Flugsysteme und Cyber-Kriegsführung sowie fielding JTF-spezifische Fragen angesprochen. JTF Guantanamo führt durch sichere und humane Pflege und Obhut von Festgenommenen feindlichen Kämpfern. Die JTF führt Verhör Operationen um strategische Intelligenz zur Unterstützung der globalen Krieg gegen den Terror zu sammeln und unterstützt die Strafverfolgungsbehörden und Krieg crim Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/air-force-generalleutnant-norman-seip-kommandeur-der-12-luftwaffe-und-air-forces-southern-spricht-mit-joint-task-force-guantanamo-flieger-bei-einem-all-hande-anruf-hier-9-april-2008-seip-haushaltsfragen-und-der-gestiegenen-nachfrage-fur-taktische-luft-kontrollpersonals-unbemannte-flugsysteme-und-cyber-kriegsfuhrung-sowie-fielding-jtf-spezifische-fragen-angesprochen-jtf-guantanamo-fuhrt-durch-sichere-und-humane-pflege-und-obhut-von-festgenommenen-feindlichen-kampfern-die-jtf-fuhrt-verhor-operationen-um-strategische-intelligenz-zur-unterstutzung-der-globalen-krieg-gegen-den-terror-zu-sammeln-und-unterstutzt-die-strafverfolgungsbehorden-und-krieg-crim-image214277076.html

Air Force Generalleutnant Norman Seip, Kommandeur der 12. Luftwaffe und Air Forces Southern, spricht mit Joint Task Force Guantanamo Flieger bei einem All-Hände-Anruf hier, 9. April 2008. Seip Haushaltsfragen und der gestiegenen Nachfrage für taktische Luft Kontrollpersonals, unbemannte Flugsysteme und Cyber-Kriegsführung sowie fielding JTF-spezifische Fragen angesprochen. JTF Guantanamo führt durch sichere und humane Pflege und Obhut von Festgenommenen feindlichen Kämpfern. Die JTF führt Verhör Operationen um strategische Intelligenz zur Unterstützung der globalen Krieg gegen den Terror zu sammeln und unterstützt die Strafverfolgungsbehörden und Krieg crim Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/air-force-generalleutnant-norman-seip-kommandeur-der-12-luftwaffe-und-air-forces-southern-spricht-mit-joint-task-force-guantanamo-flieger-bei-einem-all-hande-anruf-hier-9-april-2008-seip-haushaltsfragen-und-der-gestiegenen-nachfrage-fur-taktische-luft-kontrollpersonals-unbemannte-flugsysteme-und-cyber-kriegsfuhrung-sowie-fielding-jtf-spezifische-fragen-angesprochen-jtf-guantanamo-fuhrt-durch-sichere-und-humane-pflege-und-obhut-von-festgenommenen-feindlichen-kampfern-die-jtf-fuhrt-verhor-operationen-um-strategische-intelligenz-zur-unterstutzung-der-globalen-krieg-gegen-den-terror-zu-sammeln-und-unterstutzt-die-strafverfolgungsbehorden-und-krieg-crim-image214277076.htmlRMPCH4GM–Air Force Generalleutnant Norman Seip, Kommandeur der 12. Luftwaffe und Air Forces Southern, spricht mit Joint Task Force Guantanamo Flieger bei einem All-Hände-Anruf hier, 9. April 2008. Seip Haushaltsfragen und der gestiegenen Nachfrage für taktische Luft Kontrollpersonals, unbemannte Flugsysteme und Cyber-Kriegsführung sowie fielding JTF-spezifische Fragen angesprochen. JTF Guantanamo führt durch sichere und humane Pflege und Obhut von Festgenommenen feindlichen Kämpfern. Die JTF führt Verhör Operationen um strategische Intelligenz zur Unterstützung der globalen Krieg gegen den Terror zu sammeln und unterstützt die Strafverfolgungsbehörden und Krieg crim

Jerusalem, Israel. 7. April 2016. Die erste Station komplexe Gastgeber Cyber (K) Nacht 2016 in denen Teams gegeneinander beweisen ihre EDV-Kenntnisse zur Wiederherstellung von Recht und Ordnung in einer Simulation einer Stadt, die von Cyber-Kriegsführung, die Ampel, Züge, ein Flughafen und Energiepflanzen klopft getroffen. 7. April markiert zufälligerweise eine jährliche koordinierte Cyber-Attacke durch die Fraktionen das anonyme kollektive gegen israelische Webseiten durch Denial-of-Service-Angriffe, Datenbank-Hijacking Datenbank Lecks, Admin Panel Übernahme und Verunstaltung zugeordnet. Bildnachweis: Nir Alon/Alamy Live Ne Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-jerusalem-israel-7-april-2016-die-erste-station-komplexe-gastgeber-cyber-k-nacht-2016-in-denen-teams-gegeneinander-beweisen-ihre-edv-kenntnisse-zur-wiederherstellung-von-recht-und-ordnung-in-einer-simulation-einer-stadt-die-von-cyber-kriegsfuhrung-die-ampel-zuge-ein-flughafen-und-energiepflanzen-klopft-getroffen-7-april-markiert-zufalligerweise-eine-jahrliche-koordinierte-cyber-attacke-durch-die-fraktionen-das-anonyme-kollektive-gegen-israelische-webseiten-durch-denial-of-service-angriffe-datenbank-hijacking-datenbank-lecks-admin-panel-ubernahme-und-verunstaltung-zugeordnet-bildnachweis-nir-alonalamy-live-ne-101986467.html

Jerusalem, Israel. 7. April 2016. Die erste Station komplexe Gastgeber Cyber (K) Nacht 2016 in denen Teams gegeneinander beweisen ihre EDV-Kenntnisse zur Wiederherstellung von Recht und Ordnung in einer Simulation einer Stadt, die von Cyber-Kriegsführung, die Ampel, Züge, ein Flughafen und Energiepflanzen klopft getroffen. 7. April markiert zufälligerweise eine jährliche koordinierte Cyber-Attacke durch die Fraktionen das anonyme kollektive gegen israelische Webseiten durch Denial-of-Service-Angriffe, Datenbank-Hijacking Datenbank Lecks, Admin Panel Übernahme und Verunstaltung zugeordnet. Bildnachweis: Nir Alon/Alamy Live Ne Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-jerusalem-israel-7-april-2016-die-erste-station-komplexe-gastgeber-cyber-k-nacht-2016-in-denen-teams-gegeneinander-beweisen-ihre-edv-kenntnisse-zur-wiederherstellung-von-recht-und-ordnung-in-einer-simulation-einer-stadt-die-von-cyber-kriegsfuhrung-die-ampel-zuge-ein-flughafen-und-energiepflanzen-klopft-getroffen-7-april-markiert-zufalligerweise-eine-jahrliche-koordinierte-cyber-attacke-durch-die-fraktionen-das-anonyme-kollektive-gegen-israelische-webseiten-durch-denial-of-service-angriffe-datenbank-hijacking-datenbank-lecks-admin-panel-ubernahme-und-verunstaltung-zugeordnet-bildnachweis-nir-alonalamy-live-ne-101986467.htmlRMFWWTNR–Jerusalem, Israel. 7. April 2016. Die erste Station komplexe Gastgeber Cyber (K) Nacht 2016 in denen Teams gegeneinander beweisen ihre EDV-Kenntnisse zur Wiederherstellung von Recht und Ordnung in einer Simulation einer Stadt, die von Cyber-Kriegsführung, die Ampel, Züge, ein Flughafen und Energiepflanzen klopft getroffen. 7. April markiert zufälligerweise eine jährliche koordinierte Cyber-Attacke durch die Fraktionen das anonyme kollektive gegen israelische Webseiten durch Denial-of-Service-Angriffe, Datenbank-Hijacking Datenbank Lecks, Admin Panel Übernahme und Verunstaltung zugeordnet. Bildnachweis: Nir Alon/Alamy Live Ne

Bild der Hand eines männlichen kaukasischen Hackers über der Flagge russlands und der ukraine Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bild-der-hand-eines-mannlichen-kaukasischen-hackers-uber-der-flagge-russlands-und-der-ukraine-image671821367.html

Bild der Hand eines männlichen kaukasischen Hackers über der Flagge russlands und der ukraine Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bild-der-hand-eines-mannlichen-kaukasischen-hackers-uber-der-flagge-russlands-und-der-ukraine-image671821367.htmlRF3B10307–Bild der Hand eines männlichen kaukasischen Hackers über der Flagge russlands und der ukraine

Hybride Kriegsangriffe und Cyber Warfare Vintage News und Zeitungsdruck. Abstraktes Konzept Retro-Schlagzeilen 3D-Illustration. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hybride-kriegsangriffe-und-cyber-warfare-vintage-news-und-zeitungsdruck-abstraktes-konzept-retro-schlagzeilen-3d-illustration-image655163629.html

Hybride Kriegsangriffe und Cyber Warfare Vintage News und Zeitungsdruck. Abstraktes Konzept Retro-Schlagzeilen 3D-Illustration. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hybride-kriegsangriffe-und-cyber-warfare-vintage-news-und-zeitungsdruck-abstraktes-konzept-retro-schlagzeilen-3d-illustration-image655163629.htmlRF3A1W7W1–Hybride Kriegsangriffe und Cyber Warfare Vintage News und Zeitungsdruck. Abstraktes Konzept Retro-Schlagzeilen 3D-Illustration.

DNS-Ddos-Attacke - Cyber Kriegsführung Konzept 3d illustration Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-dns-ddos-attacke-cyber-kriegsfuhrung-konzept-3d-illustration-140355792.html

DNS-Ddos-Attacke - Cyber Kriegsführung Konzept 3d illustration Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-dns-ddos-attacke-cyber-kriegsfuhrung-konzept-3d-illustration-140355792.htmlRFJ49N6T–DNS-Ddos-Attacke - Cyber Kriegsführung Konzept 3d illustration

Hintergrundkonzept für Cyber-Kriegsführung und Sicherheitsüberwachung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hintergrundkonzept-fur-cyber-kriegsfuhrung-und-sicherheitsuberwachung-image471696709.html

Hintergrundkonzept für Cyber-Kriegsführung und Sicherheitsüberwachung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hintergrundkonzept-fur-cyber-kriegsfuhrung-und-sicherheitsuberwachung-image471696709.htmlRF2JBBHY1–Hintergrundkonzept für Cyber-Kriegsführung und Sicherheitsüberwachung

Münsterplatz, Basel, Schweiz - 20. Februar 2018. Basler Fasnacht. Schöne beleuchtete Karneval Laternen mit den Cyber Warfare Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/munsterplatz-basel-schweiz-20-februar-2018-basler-fasnacht-schone-beleuchtete-karneval-laternen-mit-den-cyber-warfare-image177943642.html

Münsterplatz, Basel, Schweiz - 20. Februar 2018. Basler Fasnacht. Schöne beleuchtete Karneval Laternen mit den Cyber Warfare Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/munsterplatz-basel-schweiz-20-februar-2018-basler-fasnacht-schone-beleuchtete-karneval-laternen-mit-den-cyber-warfare-image177943642.htmlRMM9E0X2–Münsterplatz, Basel, Schweiz - 20. Februar 2018. Basler Fasnacht. Schöne beleuchtete Karneval Laternen mit den Cyber Warfare

WikiLeaks-Webseite möglicherweise heruntergefahren durch Cyber-Kriegsführung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-wikileaks-webseite-moglicherweise-heruntergefahren-durch-cyber-kriegsfuhrung-33230780.html

WikiLeaks-Webseite möglicherweise heruntergefahren durch Cyber-Kriegsführung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-wikileaks-webseite-moglicherweise-heruntergefahren-durch-cyber-kriegsfuhrung-33230780.htmlRMBX1P5G–WikiLeaks-Webseite möglicherweise heruntergefahren durch Cyber-Kriegsführung

Texteingabe Cyber Warfare. Geschäftskonzept für Virtual war Hackers System greift digitale Thief-Stalker-PC-Tastatur an Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/texteingabe-cyber-warfare-geschaftskonzept-fur-virtual-war-hackers-system-greift-digitale-thief-stalker-pc-tastatur-an-image343859659.html

Texteingabe Cyber Warfare. Geschäftskonzept für Virtual war Hackers System greift digitale Thief-Stalker-PC-Tastatur an Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/texteingabe-cyber-warfare-geschaftskonzept-fur-virtual-war-hackers-system-greift-digitale-thief-stalker-pc-tastatur-an-image343859659.htmlRM2AYC4E3–Texteingabe Cyber Warfare. Geschäftskonzept für Virtual war Hackers System greift digitale Thief-Stalker-PC-Tastatur an

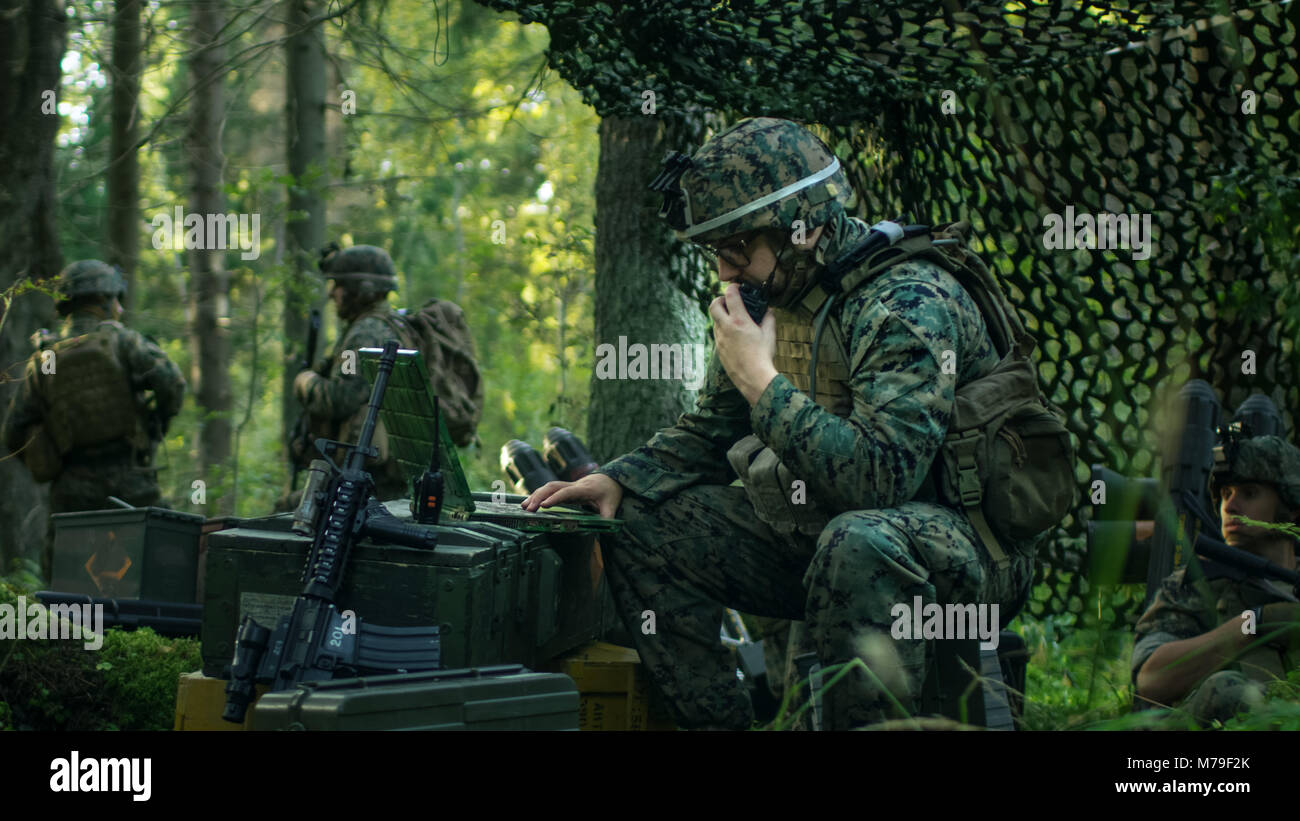

Militärische Inszenierung Base, Chief Army Engineer verwendet Walkie-Talkie-Radio und Armee Grade Laptop. Squads befindet sich getarnt Zelt auf Mission. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-militarische-inszenierung-base-chief-army-engineer-verwendet-walkie-talkie-radio-und-armee-grade-laptop-squads-befindet-sich-getarnt-zelt-auf-mission-176615675.html

Militärische Inszenierung Base, Chief Army Engineer verwendet Walkie-Talkie-Radio und Armee Grade Laptop. Squads befindet sich getarnt Zelt auf Mission. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-militarische-inszenierung-base-chief-army-engineer-verwendet-walkie-talkie-radio-und-armee-grade-laptop-squads-befindet-sich-getarnt-zelt-auf-mission-176615675.htmlRFM79F2K–Militärische Inszenierung Base, Chief Army Engineer verwendet Walkie-Talkie-Radio und Armee Grade Laptop. Squads befindet sich getarnt Zelt auf Mission.

Künstliche Intelligenz Roboter Masken mit Rädchen, mechanische Brain Power Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/kunstliche-intelligenz-roboter-masken-mit-radchen-mechanische-brain-power-image235550440.html

Künstliche Intelligenz Roboter Masken mit Rädchen, mechanische Brain Power Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/kunstliche-intelligenz-roboter-masken-mit-radchen-mechanische-brain-power-image235550440.htmlRFRK66YM–Künstliche Intelligenz Roboter Masken mit Rädchen, mechanische Brain Power

Cyber-Kriegsführung. Maschinengewehr auf Tastatur-Computer. Fake News. Hybride Kriegsmedien beeinflussen die öffentliche Meinung. Datensicherheit Cyber-Krieg Terrorismus Bedrohung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-kriegsfuhrung-maschinengewehr-auf-tastatur-computer-fake-news-hybride-kriegsmedien-beeinflussen-die-offentliche-meinung-datensicherheit-cyber-krieg-terrorismus-bedrohung-image465745511.html

Cyber-Kriegsführung. Maschinengewehr auf Tastatur-Computer. Fake News. Hybride Kriegsmedien beeinflussen die öffentliche Meinung. Datensicherheit Cyber-Krieg Terrorismus Bedrohung Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/cyber-kriegsfuhrung-maschinengewehr-auf-tastatur-computer-fake-news-hybride-kriegsmedien-beeinflussen-die-offentliche-meinung-datensicherheit-cyber-krieg-terrorismus-bedrohung-image465745511.htmlRF2J1MF47–Cyber-Kriegsführung. Maschinengewehr auf Tastatur-Computer. Fake News. Hybride Kriegsmedien beeinflussen die öffentliche Meinung. Datensicherheit Cyber-Krieg Terrorismus Bedrohung

11. September 2009 – Nashville, USA – US-Luftwaffensekretär Michael Donley spricht während der 131st Guard Association of the United States General Conference am 11. September 2009 in Nashville, Tennessee, über Cyber-Kriegsführung. (Bild: © Jim Greenhill/Planet Pix via ZUMA Wire) Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/11-september-2009-nashville-usa-us-luftwaffensekretar-michael-donley-spricht-wahrend-der-131st-guard-association-of-the-united-states-general-conference-am-11-september-2009-in-nashville-tennessee-uber-cyber-kriegsfuhrung-bild-jim-greenhillplanet-pix-via-zuma-wire-image665747069.html

11. September 2009 – Nashville, USA – US-Luftwaffensekretär Michael Donley spricht während der 131st Guard Association of the United States General Conference am 11. September 2009 in Nashville, Tennessee, über Cyber-Kriegsführung. (Bild: © Jim Greenhill/Planet Pix via ZUMA Wire) Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/11-september-2009-nashville-usa-us-luftwaffensekretar-michael-donley-spricht-wahrend-der-131st-guard-association-of-the-united-states-general-conference-am-11-september-2009-in-nashville-tennessee-uber-cyber-kriegsfuhrung-bild-jim-greenhillplanet-pix-via-zuma-wire-image665747069.htmlRM3AK3B51–11. September 2009 – Nashville, USA – US-Luftwaffensekretär Michael Donley spricht während der 131st Guard Association of the United States General Conference am 11. September 2009 in Nashville, Tennessee, über Cyber-Kriegsführung. (Bild: © Jim Greenhill/Planet Pix via ZUMA Wire)

Harjumaa, Estland. 26. Februar 2022. Techniker der US Air Force für Cyber-Operationen, SSgt. Jordon Rodriguez, links, und Hochfrequenztechniker, SRA Nathanael Clark, montieren eine tragbare Satellitenschüssel auf dem Luftwaffenstützpunkt Amari, 26. Februar 2022 im estnischen Harjumaa sind NATO-Truppen eingetroffen, um Estland nach der russischen Invasion in die Ukraine zu unterstützen. Kredit: SSGT. Megan M. Beatty/U.S. Army/Alamy Live News Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/harjumaa-estland-26-februar-2022-techniker-der-us-air-force-fur-cyber-operationen-ssgt-jordon-rodriguez-links-und-hochfrequenztechniker-sra-nathanael-clark-montieren-eine-tragbare-satellitenschussel-auf-dem-luftwaffenstutzpunkt-amari-26-februar-2022-im-estnischen-harjumaa-sind-nato-truppen-eingetroffen-um-estland-nach-der-russischen-invasion-in-die-ukraine-zu-unterstutzen-kredit-ssgt-megan-m-beattyus-armyalamy-live-news-image462591831.html

Harjumaa, Estland. 26. Februar 2022. Techniker der US Air Force für Cyber-Operationen, SSgt. Jordon Rodriguez, links, und Hochfrequenztechniker, SRA Nathanael Clark, montieren eine tragbare Satellitenschüssel auf dem Luftwaffenstützpunkt Amari, 26. Februar 2022 im estnischen Harjumaa sind NATO-Truppen eingetroffen, um Estland nach der russischen Invasion in die Ukraine zu unterstützen. Kredit: SSGT. Megan M. Beatty/U.S. Army/Alamy Live News Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/harjumaa-estland-26-februar-2022-techniker-der-us-air-force-fur-cyber-operationen-ssgt-jordon-rodriguez-links-und-hochfrequenztechniker-sra-nathanael-clark-montieren-eine-tragbare-satellitenschussel-auf-dem-luftwaffenstutzpunkt-amari-26-februar-2022-im-estnischen-harjumaa-sind-nato-truppen-eingetroffen-um-estland-nach-der-russischen-invasion-in-die-ukraine-zu-unterstutzen-kredit-ssgt-megan-m-beattyus-armyalamy-live-news-image462591831.htmlRM2HTGTGR–Harjumaa, Estland. 26. Februar 2022. Techniker der US Air Force für Cyber-Operationen, SSgt. Jordon Rodriguez, links, und Hochfrequenztechniker, SRA Nathanael Clark, montieren eine tragbare Satellitenschüssel auf dem Luftwaffenstützpunkt Amari, 26. Februar 2022 im estnischen Harjumaa sind NATO-Truppen eingetroffen, um Estland nach der russischen Invasion in die Ukraine zu unterstützen. Kredit: SSGT. Megan M. Beatty/U.S. Army/Alamy Live News

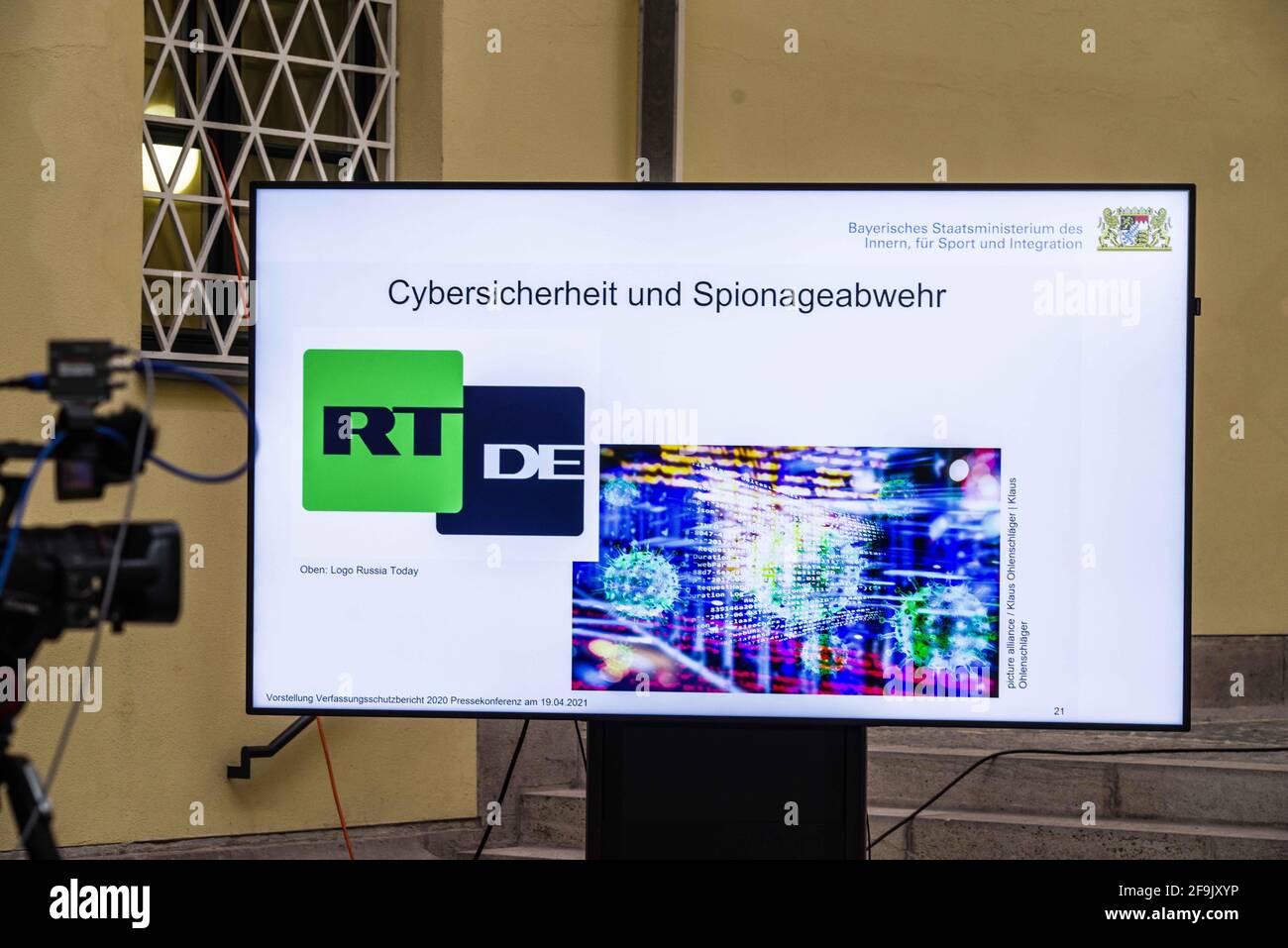

Symbolisches Image, künstliche KI, Cyberkrieg, Cybersicherheit, Cyberangriffe weltweit, Computerkriminalität, digitale IT-Angriffe, Wirtschaft, Energie Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolisches-image-kunstliche-ki-cyberkrieg-cybersicherheit-cyberangriffe-weltweit-computerkriminalitat-digitale-it-angriffe-wirtschaft-energie-image637518392.html

Symbolisches Image, künstliche KI, Cyberkrieg, Cybersicherheit, Cyberangriffe weltweit, Computerkriminalität, digitale IT-Angriffe, Wirtschaft, Energie Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/symbolisches-image-kunstliche-ki-cyberkrieg-cybersicherheit-cyberangriffe-weltweit-computerkriminalitat-digitale-it-angriffe-wirtschaft-energie-image637518392.htmlRF2S15D60–Symbolisches Image, künstliche KI, Cyberkrieg, Cybersicherheit, Cyberangriffe weltweit, Computerkriminalität, digitale IT-Angriffe, Wirtschaft, Energie

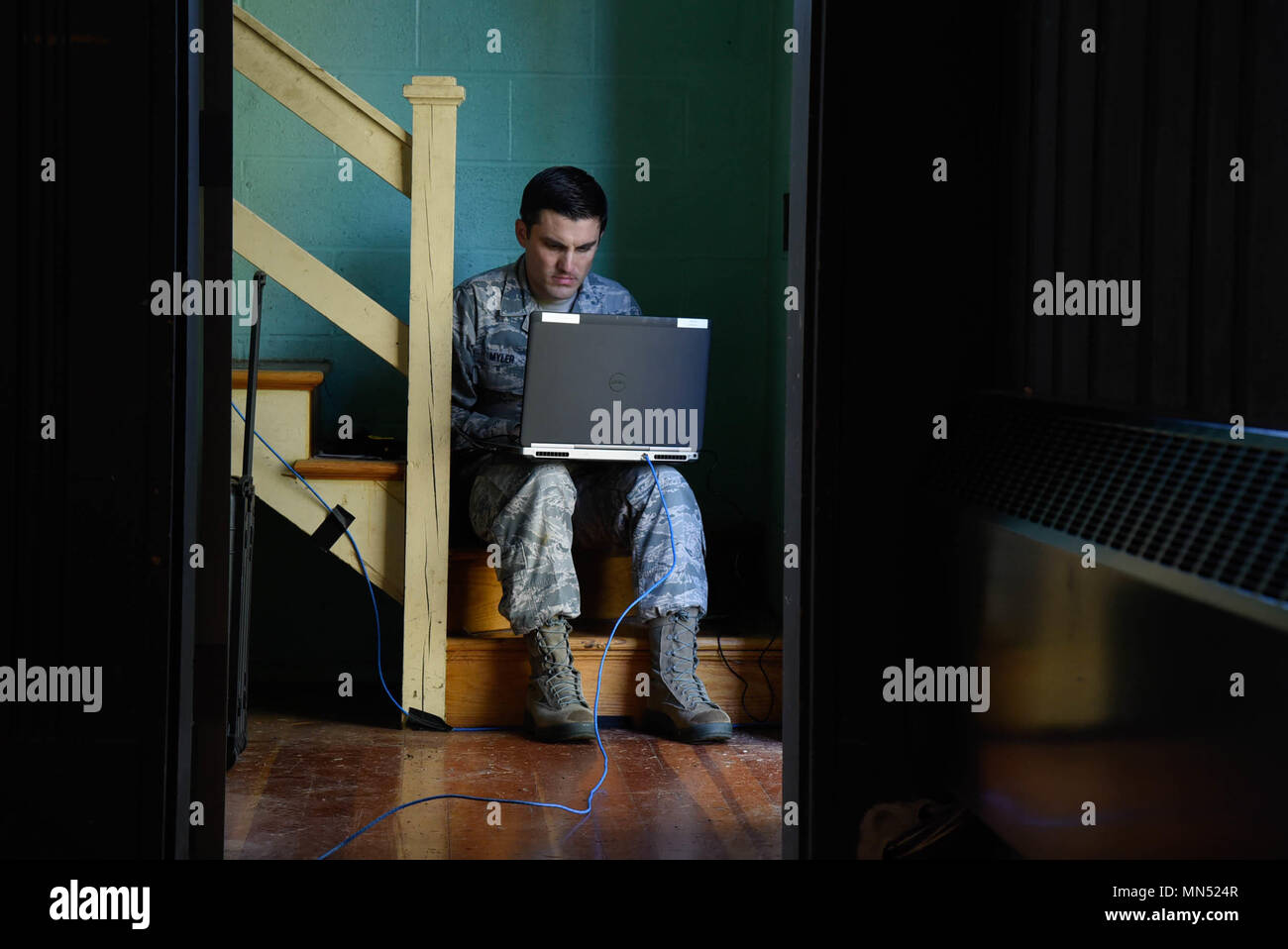

Staff Sgt. Wendell Myler, ein Cyber Warfare Betreiber auf den 175 Cyber Operations Squadron zugeordnet, bietet Unterstützung zum Schutz eines 911 Call Center von Cyber-bedrohungen Mai 9, 2018, am Lager Fretterd militärischen Reservierung, Reisterstown, Md. Während der Maryland Übung wachsam Guard 18. Fast 2.000 Service Mitglieder, die von der Federal Emergency Management Agency Region III, beteiligen sich an der Wachsam Guard Übungen in Maryland und Virginia (USA Air National Guard Foto von Airman 1st Class Sarah M. McClanahan) Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/staff-sgt-wendell-myler-ein-cyber-warfare-betreiber-auf-den-175-cyber-operations-squadron-zugeordnet-bietet-unterstutzung-zum-schutz-eines-911-call-center-von-cyber-bedrohungen-mai-9-2018-am-lager-fretterd-militarischen-reservierung-reisterstown-md-wahrend-der-maryland-ubung-wachsam-guard-18-fast-2000-service-mitglieder-die-von-der-federal-emergency-management-agency-region-iii-beteiligen-sich-an-der-wachsam-guard-ubungen-in-maryland-und-virginia-usa-air-national-guard-foto-von-airman-1st-class-sarah-m-mcclanahan-image185122919.html

Staff Sgt. Wendell Myler, ein Cyber Warfare Betreiber auf den 175 Cyber Operations Squadron zugeordnet, bietet Unterstützung zum Schutz eines 911 Call Center von Cyber-bedrohungen Mai 9, 2018, am Lager Fretterd militärischen Reservierung, Reisterstown, Md. Während der Maryland Übung wachsam Guard 18. Fast 2.000 Service Mitglieder, die von der Federal Emergency Management Agency Region III, beteiligen sich an der Wachsam Guard Übungen in Maryland und Virginia (USA Air National Guard Foto von Airman 1st Class Sarah M. McClanahan) Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/staff-sgt-wendell-myler-ein-cyber-warfare-betreiber-auf-den-175-cyber-operations-squadron-zugeordnet-bietet-unterstutzung-zum-schutz-eines-911-call-center-von-cyber-bedrohungen-mai-9-2018-am-lager-fretterd-militarischen-reservierung-reisterstown-md-wahrend-der-maryland-ubung-wachsam-guard-18-fast-2000-service-mitglieder-die-von-der-federal-emergency-management-agency-region-iii-beteiligen-sich-an-der-wachsam-guard-ubungen-in-maryland-und-virginia-usa-air-national-guard-foto-von-airman-1st-class-sarah-m-mcclanahan-image185122919.htmlRMMN524R–Staff Sgt. Wendell Myler, ein Cyber Warfare Betreiber auf den 175 Cyber Operations Squadron zugeordnet, bietet Unterstützung zum Schutz eines 911 Call Center von Cyber-bedrohungen Mai 9, 2018, am Lager Fretterd militärischen Reservierung, Reisterstown, Md. Während der Maryland Übung wachsam Guard 18. Fast 2.000 Service Mitglieder, die von der Federal Emergency Management Agency Region III, beteiligen sich an der Wachsam Guard Übungen in Maryland und Virginia (USA Air National Guard Foto von Airman 1st Class Sarah M. McClanahan)

Social Cyber Warfare. Armee Soldat Mit Smartphone Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/social-cyber-warfare-armee-soldat-mit-smartphone-image364859172.html

Social Cyber Warfare. Armee Soldat Mit Smartphone Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/social-cyber-warfare-armee-soldat-mit-smartphone-image364859172.htmlRF2C5GNGM–Social Cyber Warfare. Armee Soldat Mit Smartphone

Sheriff Mike Borkovich von Leelanau County nimmt an einer Cyber-Kriegsführung-Trainingsveranstaltung Teil, Camp Grayling Joint Maneuver Training Center, Michigan, 8. März 2022. Im Mittelpunkt der Cyber-Strike-Übung stand die Replizierung einer Live-Schulungsumgebung, in der wichtige Mitarbeiter aus verschiedenen Organisationen eingesetzt wurden, darunter Strafverfolgungsbehörden, Staatsanwälte, Detectives und die Michigan Air National Guard. Dabei wurde ein geschlossenes Netzwerk verwendet, in dem eine Malware-Anwendung ausgeführt wurde. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sheriff-mike-borkovich-von-leelanau-county-nimmt-an-einer-cyber-kriegsfuhrung-trainingsveranstaltung-teil-camp-grayling-joint-maneuver-training-center-michigan-8-marz-2022-im-mittelpunkt-der-cyber-strike-ubung-stand-die-replizierung-einer-live-schulungsumgebung-in-der-wichtige-mitarbeiter-aus-verschiedenen-organisationen-eingesetzt-wurden-darunter-strafverfolgungsbehorden-staatsanwalte-detectives-und-die-michigan-air-national-guard-dabei-wurde-ein-geschlossenes-netzwerk-verwendet-in-dem-eine-malware-anwendung-ausgefuhrt-wurde-image502497296.html

Sheriff Mike Borkovich von Leelanau County nimmt an einer Cyber-Kriegsführung-Trainingsveranstaltung Teil, Camp Grayling Joint Maneuver Training Center, Michigan, 8. März 2022. Im Mittelpunkt der Cyber-Strike-Übung stand die Replizierung einer Live-Schulungsumgebung, in der wichtige Mitarbeiter aus verschiedenen Organisationen eingesetzt wurden, darunter Strafverfolgungsbehörden, Staatsanwälte, Detectives und die Michigan Air National Guard. Dabei wurde ein geschlossenes Netzwerk verwendet, in dem eine Malware-Anwendung ausgeführt wurde. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/sheriff-mike-borkovich-von-leelanau-county-nimmt-an-einer-cyber-kriegsfuhrung-trainingsveranstaltung-teil-camp-grayling-joint-maneuver-training-center-michigan-8-marz-2022-im-mittelpunkt-der-cyber-strike-ubung-stand-die-replizierung-einer-live-schulungsumgebung-in-der-wichtige-mitarbeiter-aus-verschiedenen-organisationen-eingesetzt-wurden-darunter-strafverfolgungsbehorden-staatsanwalte-detectives-und-die-michigan-air-national-guard-dabei-wurde-ein-geschlossenes-netzwerk-verwendet-in-dem-eine-malware-anwendung-ausgefuhrt-wurde-image502497296.htmlRM2M5EMC0–Sheriff Mike Borkovich von Leelanau County nimmt an einer Cyber-Kriegsführung-Trainingsveranstaltung Teil, Camp Grayling Joint Maneuver Training Center, Michigan, 8. März 2022. Im Mittelpunkt der Cyber-Strike-Übung stand die Replizierung einer Live-Schulungsumgebung, in der wichtige Mitarbeiter aus verschiedenen Organisationen eingesetzt wurden, darunter Strafverfolgungsbehörden, Staatsanwälte, Detectives und die Michigan Air National Guard. Dabei wurde ein geschlossenes Netzwerk verwendet, in dem eine Malware-Anwendung ausgeführt wurde.

Inspiration mit dem Schild Cyber Warfare. Business Concept Virtual war Hacker System greift Digital Dief Stalker Woman Climbing Mountain an und erreicht die Trophäe, die Erfolg repräsentiert. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/inspiration-mit-dem-schild-cyber-warfare-business-concept-virtual-war-hacker-system-greift-digital-dief-stalker-woman-climbing-mountain-an-und-erreicht-die-trophae-die-erfolg-reprasentiert-image483691108.html

Inspiration mit dem Schild Cyber Warfare. Business Concept Virtual war Hacker System greift Digital Dief Stalker Woman Climbing Mountain an und erreicht die Trophäe, die Erfolg repräsentiert. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/inspiration-mit-dem-schild-cyber-warfare-business-concept-virtual-war-hacker-system-greift-digital-dief-stalker-woman-climbing-mountain-an-und-erreicht-die-trophae-die-erfolg-reprasentiert-image483691108.htmlRF2K2X0XC–Inspiration mit dem Schild Cyber Warfare. Business Concept Virtual war Hacker System greift Digital Dief Stalker Woman Climbing Mountain an und erreicht die Trophäe, die Erfolg repräsentiert.

US Air Force Captain Jared King (rechts), erhält ein Forrest Hill, MD., Native / Cyber-Kriegsführung-Operator an Central Command Materiel Recovery Element befestigt, eine Flagge und ein Zertifikat vom US Army Lieutenant Colonel Nathan Swartz, ein Eingeborener von Tullahoma, Tennessee, eine Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/us-air-force-captain-jared-king-rechts-erhalt-ein-forrest-hill-md-native-cyber-kriegsfuhrung-operator-an-central-command-materiel-recovery-element-befestigt-eine-flagge-und-ein-zertifikat-vom-us-army-lieutenant-colonel-nathan-swartz-ein-eingeborener-von-tullahoma-tennessee-eine-image61936370.html

US Air Force Captain Jared King (rechts), erhält ein Forrest Hill, MD., Native / Cyber-Kriegsführung-Operator an Central Command Materiel Recovery Element befestigt, eine Flagge und ein Zertifikat vom US Army Lieutenant Colonel Nathan Swartz, ein Eingeborener von Tullahoma, Tennessee, eine Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/us-air-force-captain-jared-king-rechts-erhalt-ein-forrest-hill-md-native-cyber-kriegsfuhrung-operator-an-central-command-materiel-recovery-element-befestigt-eine-flagge-und-ein-zertifikat-vom-us-army-lieutenant-colonel-nathan-swartz-ein-eingeborener-von-tullahoma-tennessee-eine-image61936370.htmlRMDGNCD6–US Air Force Captain Jared King (rechts), erhält ein Forrest Hill, MD., Native / Cyber-Kriegsführung-Operator an Central Command Materiel Recovery Element befestigt, eine Flagge und ein Zertifikat vom US Army Lieutenant Colonel Nathan Swartz, ein Eingeborener von Tullahoma, Tennessee, eine

Jerusalem, Israel. 7. April 2016. Die erste Station komplexe Gastgeber Cyber (K) Nacht 2016 in denen Teams gegeneinander beweisen ihre EDV-Kenntnisse zur Wiederherstellung von Recht und Ordnung in einer Simulation einer Stadt, die von Cyber-Kriegsführung, die Ampel, Züge, ein Flughafen und Energiepflanzen klopft getroffen. 7. April markiert zufälligerweise eine jährliche koordinierte Cyber-Attacke durch die Fraktionen das anonyme kollektive gegen israelische Webseiten durch Denial-of-Service-Angriffe, Datenbank-Hijacking Datenbank Lecks, Admin Panel Übernahme und Verunstaltung zugeordnet. Bildnachweis: Nir Alon/Alamy Live Ne Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-jerusalem-israel-7-april-2016-die-erste-station-komplexe-gastgeber-cyber-k-nacht-2016-in-denen-teams-gegeneinander-beweisen-ihre-edv-kenntnisse-zur-wiederherstellung-von-recht-und-ordnung-in-einer-simulation-einer-stadt-die-von-cyber-kriegsfuhrung-die-ampel-zuge-ein-flughafen-und-energiepflanzen-klopft-getroffen-7-april-markiert-zufalligerweise-eine-jahrliche-koordinierte-cyber-attacke-durch-die-fraktionen-das-anonyme-kollektive-gegen-israelische-webseiten-durch-denial-of-service-angriffe-datenbank-hijacking-datenbank-lecks-admin-panel-ubernahme-und-verunstaltung-zugeordnet-bildnachweis-nir-alonalamy-live-ne-101986530.html

Jerusalem, Israel. 7. April 2016. Die erste Station komplexe Gastgeber Cyber (K) Nacht 2016 in denen Teams gegeneinander beweisen ihre EDV-Kenntnisse zur Wiederherstellung von Recht und Ordnung in einer Simulation einer Stadt, die von Cyber-Kriegsführung, die Ampel, Züge, ein Flughafen und Energiepflanzen klopft getroffen. 7. April markiert zufälligerweise eine jährliche koordinierte Cyber-Attacke durch die Fraktionen das anonyme kollektive gegen israelische Webseiten durch Denial-of-Service-Angriffe, Datenbank-Hijacking Datenbank Lecks, Admin Panel Übernahme und Verunstaltung zugeordnet. Bildnachweis: Nir Alon/Alamy Live Ne Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/stockfoto-jerusalem-israel-7-april-2016-die-erste-station-komplexe-gastgeber-cyber-k-nacht-2016-in-denen-teams-gegeneinander-beweisen-ihre-edv-kenntnisse-zur-wiederherstellung-von-recht-und-ordnung-in-einer-simulation-einer-stadt-die-von-cyber-kriegsfuhrung-die-ampel-zuge-ein-flughafen-und-energiepflanzen-klopft-getroffen-7-april-markiert-zufalligerweise-eine-jahrliche-koordinierte-cyber-attacke-durch-die-fraktionen-das-anonyme-kollektive-gegen-israelische-webseiten-durch-denial-of-service-angriffe-datenbank-hijacking-datenbank-lecks-admin-panel-ubernahme-und-verunstaltung-zugeordnet-bildnachweis-nir-alonalamy-live-ne-101986530.htmlRMFWWTT2–Jerusalem, Israel. 7. April 2016. Die erste Station komplexe Gastgeber Cyber (K) Nacht 2016 in denen Teams gegeneinander beweisen ihre EDV-Kenntnisse zur Wiederherstellung von Recht und Ordnung in einer Simulation einer Stadt, die von Cyber-Kriegsführung, die Ampel, Züge, ein Flughafen und Energiepflanzen klopft getroffen. 7. April markiert zufälligerweise eine jährliche koordinierte Cyber-Attacke durch die Fraktionen das anonyme kollektive gegen israelische Webseiten durch Denial-of-Service-Angriffe, Datenbank-Hijacking Datenbank Lecks, Admin Panel Übernahme und Verunstaltung zugeordnet. Bildnachweis: Nir Alon/Alamy Live Ne

Bild der Hand eines männlichen kaukasischen Hackers über der Flagge russlands und der ukraine Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bild-der-hand-eines-mannlichen-kaukasischen-hackers-uber-der-flagge-russlands-und-der-ukraine-image671821378.html

Bild der Hand eines männlichen kaukasischen Hackers über der Flagge russlands und der ukraine Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/bild-der-hand-eines-mannlichen-kaukasischen-hackers-uber-der-flagge-russlands-und-der-ukraine-image671821378.htmlRF3B1030J–Bild der Hand eines männlichen kaukasischen Hackers über der Flagge russlands und der ukraine

Hybride Kriegsangriffe und Cyber Warfare Vintage News und Zeitungsdruck. Abstraktes Konzept Retro-Schlagzeilen 3D-Illustration. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hybride-kriegsangriffe-und-cyber-warfare-vintage-news-und-zeitungsdruck-abstraktes-konzept-retro-schlagzeilen-3d-illustration-image655163623.html

Hybride Kriegsangriffe und Cyber Warfare Vintage News und Zeitungsdruck. Abstraktes Konzept Retro-Schlagzeilen 3D-Illustration. Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/hybride-kriegsangriffe-und-cyber-warfare-vintage-news-und-zeitungsdruck-abstraktes-konzept-retro-schlagzeilen-3d-illustration-image655163623.htmlRF3A1W7TR–Hybride Kriegsangriffe und Cyber Warfare Vintage News und Zeitungsdruck. Abstraktes Konzept Retro-Schlagzeilen 3D-Illustration.

Schreibmaschine, die Cyber Warfare anzeigt Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schreibmaschine-die-cyber-warfare-anzeigt-image449660224.html

Schreibmaschine, die Cyber Warfare anzeigt Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/schreibmaschine-die-cyber-warfare-anzeigt-image449660224.htmlRM2H3FP5M–Schreibmaschine, die Cyber Warfare anzeigt

110511KK576-061 VIRGINIA BEACH, VIRGINIA BEACH, VIRGINIA (11. Mai 2011) Edward H. Deets III., Befehlshaber des Naval Network Warfare Command, beantwortet bei einer Podiumssitzung während der Joint Warfight Conference 2011 Fragen zur Cyber-Kriegsführung. Deets und andere Diskussionsteilnehmer diskutierten, wie sie gemeinsame und koalitionelle Kämpfer auf der ganzen Welt mit gesicherter Kommunikation versorgen konnten. Marineblau Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/110511kk576-061-virginia-beach-virginia-beach-virginia-11-mai-2011-edward-h-deets-iii-befehlshaber-des-naval-network-warfare-command-beantwortet-bei-einer-podiumssitzung-wahrend-der-joint-warfight-conference-2011-fragen-zur-cyber-kriegsfuhrung-deets-und-andere-diskussionsteilnehmer-diskutierten-wie-sie-gemeinsame-und-koalitionelle-kampfer-auf-der-ganzen-welt-mit-gesicherter-kommunikation-versorgen-konnten-marineblau-image571055915.html

110511KK576-061 VIRGINIA BEACH, VIRGINIA BEACH, VIRGINIA (11. Mai 2011) Edward H. Deets III., Befehlshaber des Naval Network Warfare Command, beantwortet bei einer Podiumssitzung während der Joint Warfight Conference 2011 Fragen zur Cyber-Kriegsführung. Deets und andere Diskussionsteilnehmer diskutierten, wie sie gemeinsame und koalitionelle Kämpfer auf der ganzen Welt mit gesicherter Kommunikation versorgen konnten. Marineblau Stockfotohttps://www.alamy.de/image-license-details/?v=1https://www.alamy.de/110511kk576-061-virginia-beach-virginia-beach-virginia-11-mai-2011-edward-h-deets-iii-befehlshaber-des-naval-network-warfare-command-beantwortet-bei-einer-podiumssitzung-wahrend-der-joint-warfight-conference-2011-fragen-zur-cyber-kriegsfuhrung-deets-und-andere-diskussionsteilnehmer-diskutierten-wie-sie-gemeinsame-und-koalitionelle-kampfer-auf-der-ganzen-welt-mit-gesicherter-kommunikation-versorgen-konnten-marineblau-image571055915.htmlRM2T51RJ3–110511KK576-061 VIRGINIA BEACH, VIRGINIA BEACH, VIRGINIA (11. Mai 2011) Edward H. Deets III., Befehlshaber des Naval Network Warfare Command, beantwortet bei einer Podiumssitzung während der Joint Warfight Conference 2011 Fragen zur Cyber-Kriegsführung. Deets und andere Diskussionsteilnehmer diskutierten, wie sie gemeinsame und koalitionelle Kämpfer auf der ganzen Welt mit gesicherter Kommunikation versorgen konnten. Marineblau