Seite 1 von 2

Computersicherheit Stockfotos & Bilder

RF2B72C2B–Cybersicherheit von digitalen Netzwerksystemen mit Computer Security Engineer, der das Schildsymbol berührt. Mit Firewall geschützte Informationstechnologie, sicher

RFHFJR0H–Cyber Security Symbol Symbol des Schildes und Schloss auf dem Bildschirm des Handy und Notebook-computer

RFHF7410–Person mit Fingerabdruck Scannen auf Handy für biometrische Sicherheit, Computer im Hintergrund

RFJK2801–Benutzer mit smart home-Automation-Dashboard auf eine digitale Tablet-Computer mit Internet der Dinge (IOT) verbundenen Objekte (Beleuchtung, Sicherheit Steuern

RF2A9CJPA–Internet Network Security Konzept mit Ikonen der sicheren Zugriff, Biometrie passwort Technologie, Daten Schutz gegen Cyber Attack, der Cybersicherheit

RF2M6CTK4–Sicherer Zugriff und Schutz von Online-Daten. Datenschutz und Cybersicherheit im Internet für E-Mails und Kreditkarten. Datenverschlüsselung mit Passwort. Finger auf

RFR0ATGM–Sichere Zahlung mit Kreditkarte über Internet Shop e-commerce Technologie, Konzept mit Symbolen und Person zahlen auf dem Computer Website im Hintergrund

RF2H4TB0W–Fingerabdruck-Authentifizierung für den Zugriff auf das sichere Computernetzwerk und das digitale System. Cyber-Sicherheit mit biometrischer Technologie. Abbildung mit Symbolen A

RFKA10YA–Cyber Security Konzept mit Manager die Bereitstellung von Anmeldeinformationen für die Authentifizierung (Benutzername, Passwort) in das business Person den Zugriff auf vertrauliche Daten auf dem Computer

RF2MEET4G–Cyber-Sicherheit, Datenschutz und Datenschutz. Dokumentenmanagementsystem mit Passwort und Verschlüsselung. Verschlüsselte Dateien auf dem Computer oder Server. F

RF2H0FW1C–Experte für Cybersicherheit, der sich mit dem Netzwerk- und Datenschutz auf einem Laptop vor digitaler Kriminalität beschäftigt. Datenschutztechnologie im Internet.

RFJH2ACX–Person mit smart home automation Assistant auf einem digitalen Tablet Computer angeschlossenen Geräte im Zimmer zu steuern

RFJJ9DCN–Nahaufnahme der Hände mit smart home-Automation-Assistent auf einem digitalen Tablet-Computer-Bildschirm zu kontrollieren angeschlossen Geräte im Zimmer

RFPA3WRG–Cybersecurity auf Internet, sichere Netzwerkverbindung und Cloud, den Schutz personenbezogener Daten und der Privatsphäre, Technologie gegen e-mail Phishing, Betrug und cyb

RF2A9CJXR–Sicherheit im Internet mit Person berühren Schnittstelle mit Ikonen der drahtlosen Netzwerkverbindung Zugriff auf mobile, online Payment, Smartphone App, s

RF2D6GMAM–Cyber-Sicherheit und Netzwerkschutz mit Experten für Cybersicherheit, die an sicherem Zugang zum Internet arbeiten, um Server vor Cyberkriminalität zu schützen. Person, die tippt

RF2C19E4M–Cybersicherheit und Netzwerkschutz. Cybersecurity-Experte, der mit sicherem Zugang im Internet arbeitet. Konzept mit Symbolen auf Bildschirm und Bürogebäuden

RF2WREEDP–Maximieren Sie die Sicherheit online. Cybersicherheitsexperte schützen Daten durch Verschlüsselung, Firewall und Authentifizierung. Vertrauen Sie auf ein sicheres Netzwerk, um eine hervorragende IT-Leistung zu erzielen

RF2HEYDM3–System gehackt Warnung nach Cyber-Angriff auf Computernetzwerk. Cybersicherheitslücke, Datenverletzung, illegale Verbindung, kompromittierte Informationen konz

RFJH2AED–Sicherheitsberater berühren ein Netz von Schloss-Symbole auf einer virtuellen Leinwand, Symbol der Cyber-Sicherheit im Internet und Schutz vor Cyber-Kriminalität

RF2HEYDM8–System gehackt Warnung nach Cyber-Angriff auf Computernetzwerk. Cyber-Sicherheitslücke im Internet, Viren, Datenschutzverletzungen, bösartige Verbindungen. Mitarbeiter

RFHF7412–Person entsperren Geräte mit Fingerabdruck Scannen mithilfe biometrischer Daten Sicherheit, Konzept mit Digitalschnittstelle

RF2HMCW45–System gehackt Warnung auf dem Computerbildschirm nach Cyber-Angriff auf das Netzwerk. Cyber-Sicherheitslücke im Internet, Viren, Datenmissbrauch, bösartige Verbindungen

RFH6BHNY–Konzept über die Sicherheit von digitalen Informationen wie Internet, e-Commerce, Flüge und mobilen Geräten

RFHF740Y–Fingerabdruckscan bietet Sicherheitszugriff mit biometrischer Identifikation, Person berühren Bildschirm mit Finger im Hintergrund

RFH6BHN9–Cyber-Sicherheit des Netzwerks der angeschlossenen Geräte und Sicherheit der persönlichen Daten, Konzept auf virtuelle Schnittstelle mit Berater

RFH5E381–Cyber Security Konzept auf virtuellen Bildschirm mit einem Berater tun Präsentation im Hintergrund

RFHF7411–Person berühren ein Schild mit einem Schlosssymbol, Konzept, Sicherheit, Sicherheit im Internet und Schutz vor Gefahren

RFH5E3F2–Konzept zur Online-Zahlung über Internet und e-Commerce, Frau zu Hause Eingabe Kreditkartennummer auf computer

RF2E5NB3N–Datenschutz und Cyber-Sicherheit im Internet-Servernetzwerk mit sicherem Zugriff zum Schutz der Privatsphäre vor Angriffen. Abbildung mit elektronischer Umr

RF2DKH70J–Document Management System (DMS) wird von EINEM IT-Berater eingerichtet, der im Büro auf einem Laptop arbeitet. Software zur Archivierung, Suche und Verwaltung von cor

RFHRXJYN–Cybersecurity-Konzept mit einer Person zeigt Smartphone-Bildschirm mit Cyber Security-Symbole in der Form eines elektronischen Mikrochip-Platine und Unschärfe

RFMN2FAX–Verletzung der Sicherheit Warnung der Bildschirm des Smartphones, Gerät durch Internet Virus oder Malware infiziert nach Abwehr von Cyberattacken durch Hacker, betrugswarnung mit roten Vorhängeschloss i

RF2G249NG–IT-Techniker für Cybersicherheit, der das Netzwerk vor Cyberangriffen durch Hacker im Internet schützt. Sicherer Zugriff für Online-Datenschutz und persönliche d

RFJ82HYY–Digitaler Fingerabdruck Sicherheitskonzept mit Ikone der Finger Scannen über Binärziffern Hintergrund

RFK71WR6–Person wählen Passwort auf einer virtuellen Leinwand digitale Tastenfeld, sicheren Zugriff, Sicherheit

RFK5RRPK–Fintech Konzept auf dem Computerbildschirm mit modernen Benutzeroberfläche und innovative Pläne, weibliche business Person im Büro

RFJ928GY–Cyber-Sicherheit und Datenschutz Schutzkonzept mit Symbol aus einem Schild und Schloss über Binärziffern Hintergrund

RFK5RRPM–Geschäftsmann am Flughafen mit digitalen Tablet Computer mit infografik Konzept der fintech (Financial Technology) auf dem Bildschirm, Business Travel

RF2H8TE60–Cybersecurity Protected Internet Access Network Security Privacy Digital Data Padlock Secured Background Illustration 3D Render

RF2H494W5–Dokumentenmanagementsystem (DMS) und Geschäftsprozesse mit IT-Experten, die auf einem Laptop arbeiten. Lösung zur Archivierung, Suche und Verwaltung von corp

RFKY7AJE–Bitcoin blockchain cryptocurrency Technologie Konzept mit Unternehmer investieren, Handel oder Zahlen auf digitalen Tablet Computer mit Virtual Interface w

RFPA3WRM–Sicherheit im Internet mit Secure Access Website und E-Mail, Schutz für die Zahlung mit Kreditkarte, biometrische Fingerabdruck, Cyber Security für persönliche

RF2H51BMD–Programmierung und Design der Software-Architektur mit Knotenstruktur. Abstraktes Technologiekonzept mit Person UML Unified Modeling Language auf dem Computer. Dat

RFHRXJXR–Handy-Cyber Security-Konzept mit einer Person, die Smartphone-Bildschirm, Cyber-Diagramm und Symbole mit Mikrochip Form und Fingerabdruck biom

RF2X6NBM3–Cybersicherheit und Datenschutz im Internet. Abschirmung, sicherer Zugriff und verschlüsselte Verbindung zum Schutz von Online-Informationen. Kennwortgeschütztes System

RF2T2MGRB–Datensicherheit, Datenschutz und Datenschutz im Internet. Person, die den virtuellen Schild berührt, sicherer Zugang, verschlüsselte Verbindung. Kennwortgeschütztes System und

RF2J2FAG0–Sicherer Online-Zugriff mit Passwort und Anmeldeseite zur Verwaltung des persönlichen Profilkontos. Sichere Verbindung und Datensicherheit im Internet. Cybersicherheit

RF2J38AYB–Sicherer Online-Zugriff mit Passwort und Anmeldeseite zur Verwaltung des persönlichen Profilkontos. Sichere Verbindung und Datensicherheit im Internet. Cybersicherheit

RF2GX6F1P–Fingerabdruck-Scan für sicheren Zugriff auf geschützte Datennetzwerke mit Biometrie. Person, die Fingerabdruck-Authentifizierungstechnologie auf einem Laptop-Computer verwendet

RF2J9D3NK–E-Mail- und Cyber-Sicherheitskonzept. Gefahren für Phishing, Hacking, Viren und Kontodiebstahl. Abbildung mit blauem E-Mail-Symbol und Binärcode-Hintergrund.

RFKH9YWF–Wlan Symbol auf dem Bildschirm des Smartphones mit Taste zum drahtlosen Internet verbinden, Nahaufnahme einer Hand, die Handy, Computer im Hintergrund

RF2RGM0RR–Cybersicherheit und Datenschutz im Internet. Person berührt Virtual Shield, sicherer Zugriff, verschlüsselte Verbindung. Kennwortgeschütztes System und STO

RF2J2FAG4–Anmeldeseite mit Kennwort für den Zugriff auf das Online-Profilkonto. Sichere Verbindung und Sicherheit persönlicher Daten im Internet. Cybersicherheit und Anmeldeformular.

RF2J2FAG7–Anmeldeseite mit Kennwort für den Zugriff auf das Online-Profilkonto. Sichere Verbindung und Sicherheit persönlicher Daten im Internet. Cybersicherheit und Anmeldeformular.

RF2GX6F1T–Sichere VPN-Verbindung für Telearbeiter. Person, die die Virtual Private Network-Technologie auf dem Computer verwendet, um einen verschlüsselten Tunnel zum Remote-Server auf int zu erstellen

RF2H0FW20–Sichere VPN-Verbindung für freiberufliche Personen, die Virtual Private Network-Technologie auf dem Computer verwenden, um einen verschlüsselten Tunnel zum Remote-Server auf intern zu erstellen

RFMNGXBE–Verletzung der Sicherheit Warnung auf dem Smartphone angezeigt, während mit öffentlichen WLAN-Hotspot, Gerät durch Internet Virus oder Malware infiziert nach Abwehr von Cyberattacken, Betrug al

RFK6K5M0–Hooded Hacker in einem dunklen Zimmer eine Cyber Attack auf einen sicheren Zugriff auf die Daten im Internet zu stehlen, Laptop

RFMMHJ22–Cyber Security im Internet Konzept mit 3-d-Schloss und Schild, Schutz persönlicher Daten und der Privatsphäre von Abwehr von Cyberattacken und Hacker, den sicheren Zugriff auf digitale

RFK5RRPP–Business Person mittels Fingerabdruck auf dem Smartphone scan sichere Bezahlung im Internet mit Laptop im Hintergrund mit fintech (Zugang zu Finanzierung

RFR1P10H–Verletzung der Sicherheit, System gehackt, internet Cyber Attack alert mit Red Broken Vorhängeschloss angezeigt ungesicherte Daten, verletzlich, kompromittiert passwo

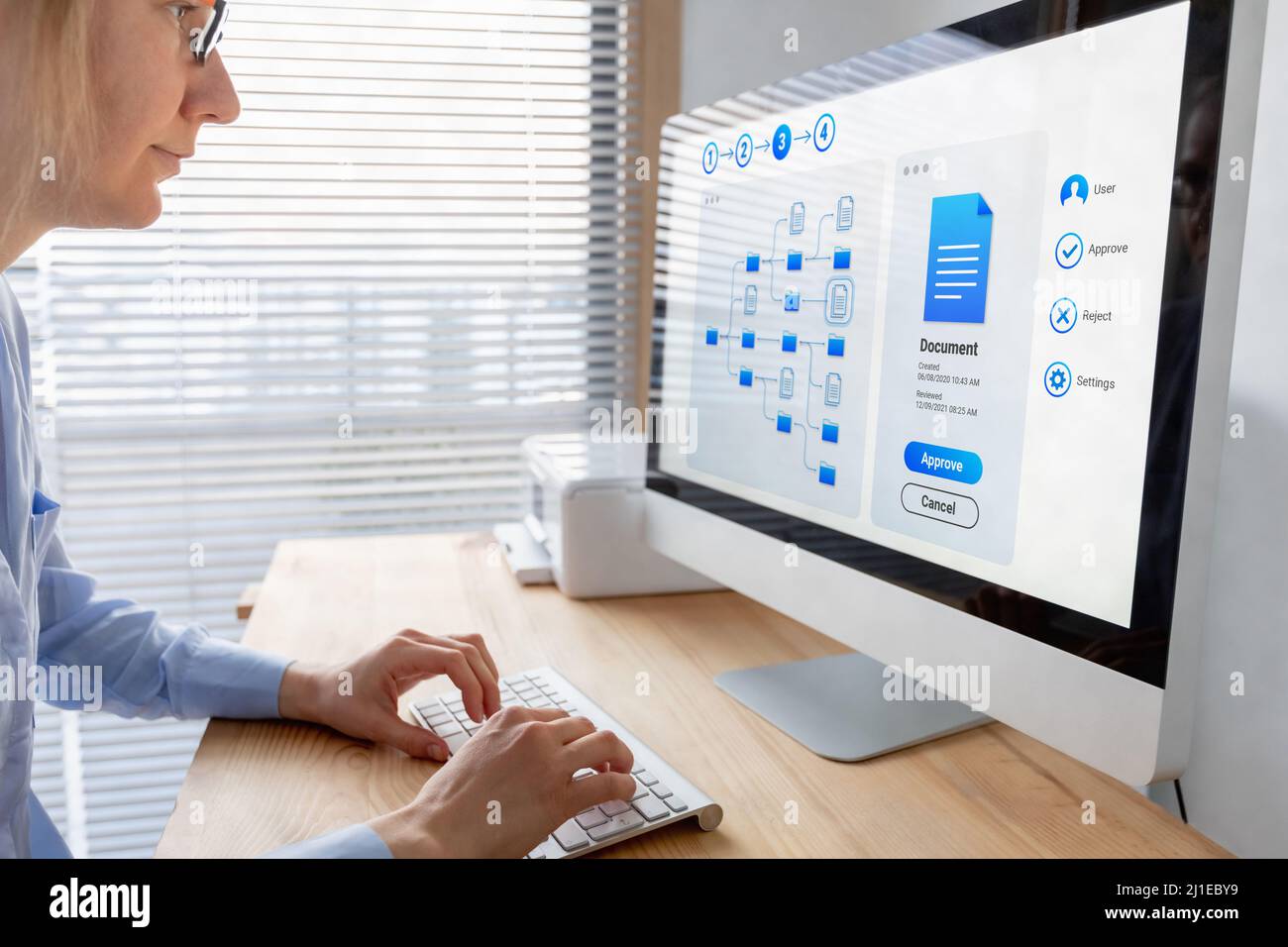

RF2J1EBYM–Dokumentenmanagementsystem (DMS) und Dateimanager zum Durchsuchen von Ordnern auf dem Computer. Durchsuchen von Verzeichnissen auf der Festplatte. Geschäftsdaten und -Prozesse.

RF2GP0E7G–Sicheres VPN-Verbindungskonzept. Person, die die Virtual Private Network-Technologie auf einem Laptop-Computer verwendet, um einen verschlüsselten Tunnel zum Remote-Server auf Inter zu erstellen

RFKFK1N2–Cyber Sicherheit und Datenschutz im Internet Konzept mit Business User berühren Secure Login Zugang Taste mit Symbol Sperren auf virtuellen Interf

RF2M67PK4–Anmeldeseite mit Passwort und Benutzername, sicherer Zugriff auf das Internet. Anmeldung bei Online-Benutzerauthentifizierung, Cybersicherheit, Datenschutz. Mit den Fingern berührendes Schloss

RF2J0H99D–Dateimanager zum Durchsuchen von Ordnern auf dem Computer. Durchsuchen von Verzeichnissen auf der Festplatte. Dokumentenmanagementsystem (DMS). Geschäftsdaten und -Prozesse. Per

RF2J1EBYB–Dateimanager zum Durchsuchen von Ordnern auf dem Computer. Durchsuchen von Verzeichnissen auf der Festplatte. Dokumentenmanagementsystem (DMS). Geschäftsdaten und -Prozesse. Per

RF2G4K6X9–Darstellung des Dokumentenmanagementsystems (DMS) und der Dateispeicherung mit binären Codedaten. Technologie zum Umgang mit digitalen Informationen im Unternehmen oder auf i

RFH6F4JF–Schaltfläche "Betrug Prävention", Konzept über Cybersicherheit, Kreditkarte und Identitätsschutz gegen Cyberangriff und Online-Diebe

RFK2HKX9–Scannen von Fingerabdrücken auf dem Smartphone Bildschirm mit dem Finger berühren Biometrische digitale Scanner, Identitätsprüfung, cybersecurity access control

RF2A9CK3J–Abstrakte Technologie Hintergrund mit digitalen Daten binär Code und elektronische Leiterplatte (PCB) Microchip Verarbeitung von Informationen Signal, hi-tech und r

RFJXD0X8–Künstliche Intelligenz Abbildung mit blauem Text AI über binäre Code matrix Hintergrund. Abstrakte Konzept der Cyber-Technologie und Automatisierung

RFK7E9R9–Blockchain cryptocurrency finanzielle Konzept mit binären Code Blocks verbunden und Person berühren, fintech

RFK86KBA–Blockchain Technologie Konzept mit einer Kette von verschlüsselten Blöcke und Person im Hintergrund, fintech, finanzielle cryptocurrency wie Bitcoin

RF2D9PTCY–Verbindungen und Smart-Home-Technologie mit Geräten und Computern im Internet und lokalen Netzwerk verbunden, Person konfigurieren Datenkommunikation und di

RFKY7AJB–Team von Finanzexperten Trading, Geldanlage oder Zahlung mit bitcoin cryptocurrency Technologie, BTC, Symbol für die Währung auf der virtuellen Schnittstelle, digitale Tablet

RF2X54G15–Datenkonnektivität mit automatischem Dokumentenverwaltungssystem. KI-gestützte digitale Transformation für Unternehmen. Big-Data-Technologie. Abbildung mit i

RF2A9CJRC–Sichern von Dateien und Daten im Internet mit Cloud Storage Technologie, Sync alle online Geräte und Computer mit Netzwerkverbindung, Schutz gegen

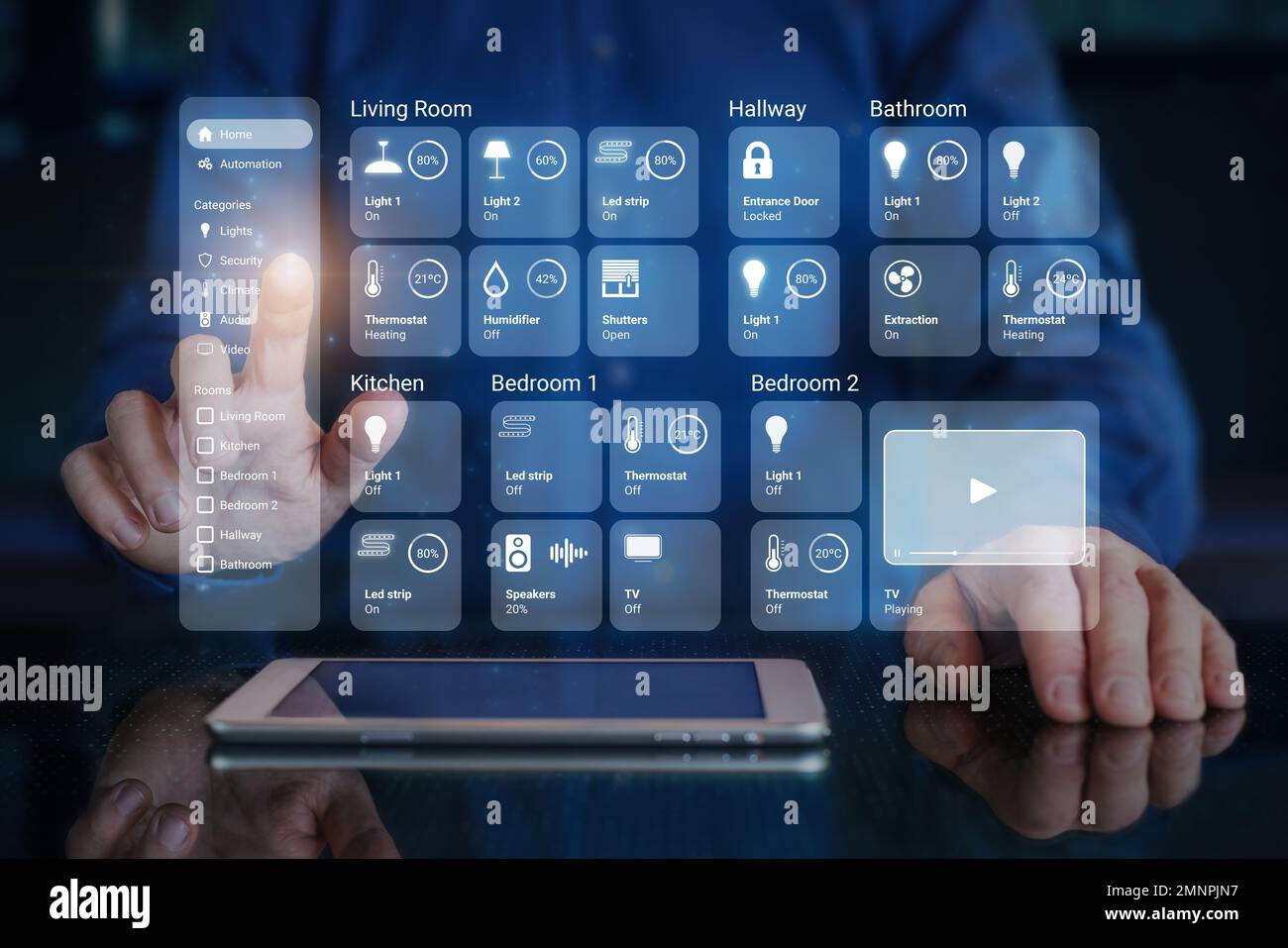

RF2MNPJN7–Person, die die Smart Home Dashboard-Oberfläche verwendet, um verbundene Geräte zu steuern und Automatisierungen einzurichten. Futuristisches HUD mit virtuellem Bildschirm über dem digitalen Tablet CO

RFK4DRCR–Team von Web App Entwickler coding website Quellcode und Debuggen auf Bildschirm vor der Bereitstellung

RFMKMPFN–Bipr Allgemeine Datenschutzverordnung für die Europäische Union Konzept, Sicherheit der persönlichen Daten und der Identität im Internet

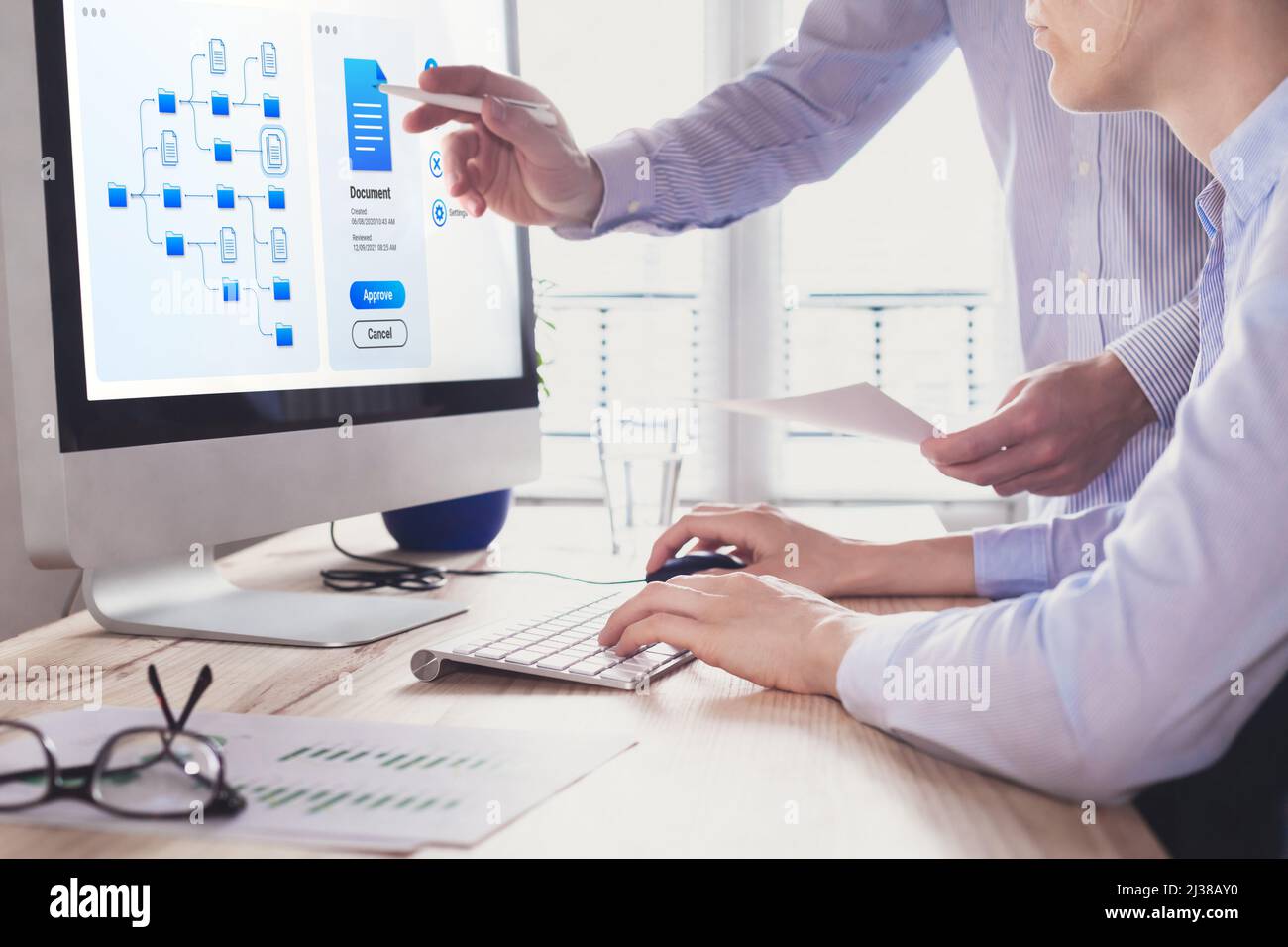

RF2J38AY0–Dokumentenmanagement-System (DMS) ermöglicht effiziente Geschäftsprozesse. Kollegen arbeiten mit File-Manager auf dem Computer-Bildschirm im Büro zu apppro

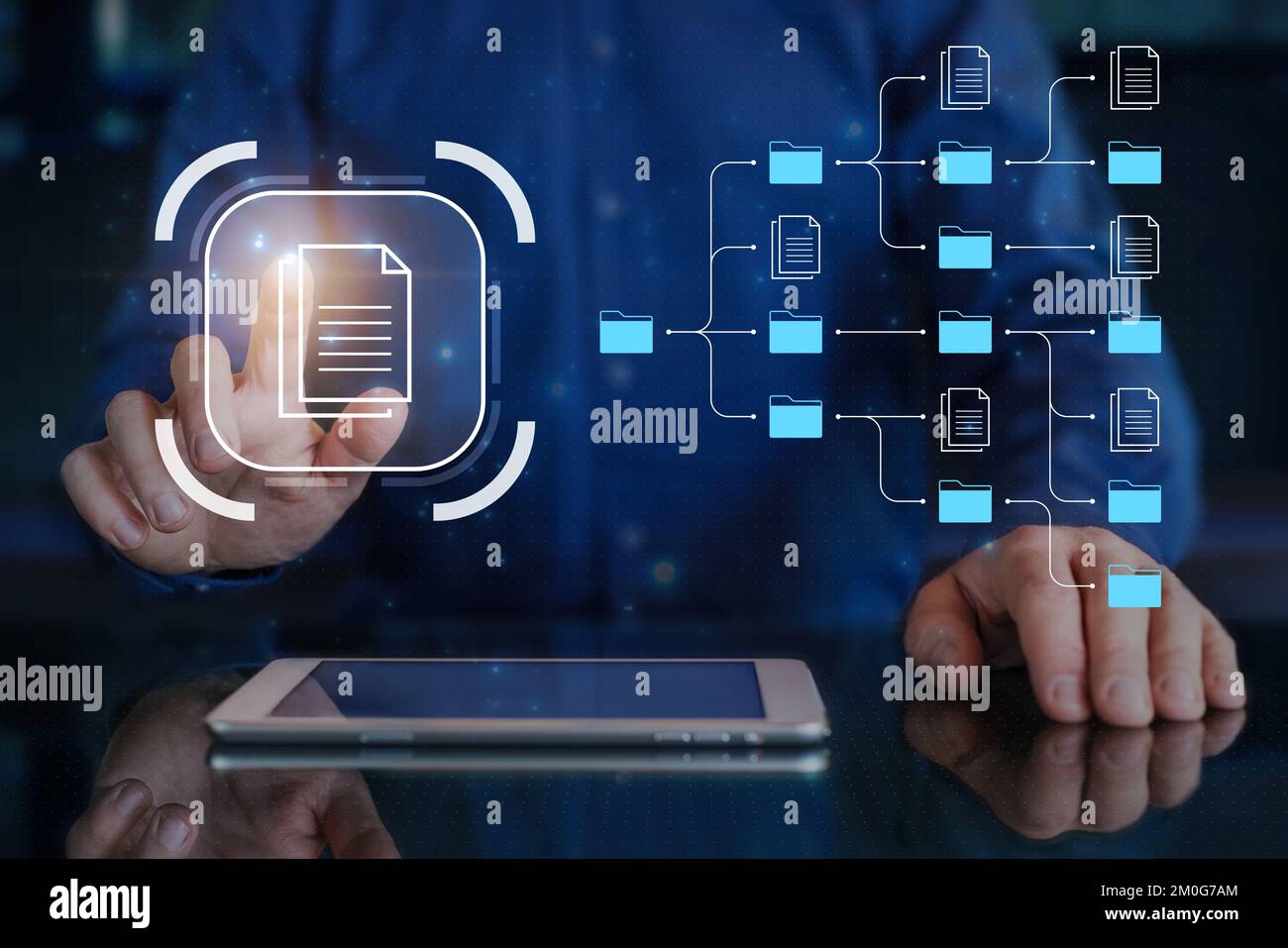

RF2M0G7AM–Dokumentenmanagementsystem (DMS) und Technologie zur Automatisierung von Geschäftsprozessen werden von EINEM IT-Berater eingerichtet, der an einem digitalen Tablet-Computer arbeitet. Online Fi

RF2J1EBY9–Dokumentenmanagementsystem (DMS), das effiziente Geschäftsprozesse ermöglicht. Frau, die mit dem Dateimanager auf dem Computerbildschirm im Büro arbeitet, um einen zu genehmigen

RF2J0H994–Sichere VPN-Verbindung für Geschäftsreisen. Person, die die Virtual Private Network-Technologie auf einem Tablet-Computer verwendet, um einen verschlüsselten Tunnel zum Remote-Server zu erstellen

RFH6F4J9–Konzept über die Software Aktualisierung mit einer Person berühren eine Schaltfläche "Fortschritt" auf einem Computer-interface

RFHG92P3–Krankenversicherung-Konzept mit Worten Abdeckung, Schutz, Risiko und Sicherheit auf einen virtuellen Bildschirm und ein Doktor der Medizin berühren einer Taste

RF2HD8C01–DevOps-Ingenieur, der an der Softwareentwicklung und DEM IT-Betrieb mit Symbolen für agile Methoden, Sysadmin, Netzwerksicherheit, automatisierte Bereitstellung PR arbeitet

RF2H51BMB–DevOps-Ingenieur, der an der Softwareentwicklung und DEM IT-Betrieb mit Symbolen für agile Methoden, Sysadmin, Netzwerksicherheit, automatisierte Bereitstellung PR arbeitet

RFHGDAWK–Smart home Assistent Dashboard mit Steuerelementen für Geräte Sicherheit und Multimedia-Automatisierungen und ein Benutzer eine Schaltfläche berühren

RFH6BHNB–Cloud computing-Technologie machen die Datenspeicherung sicher überall auf allen Geräten verfügbar

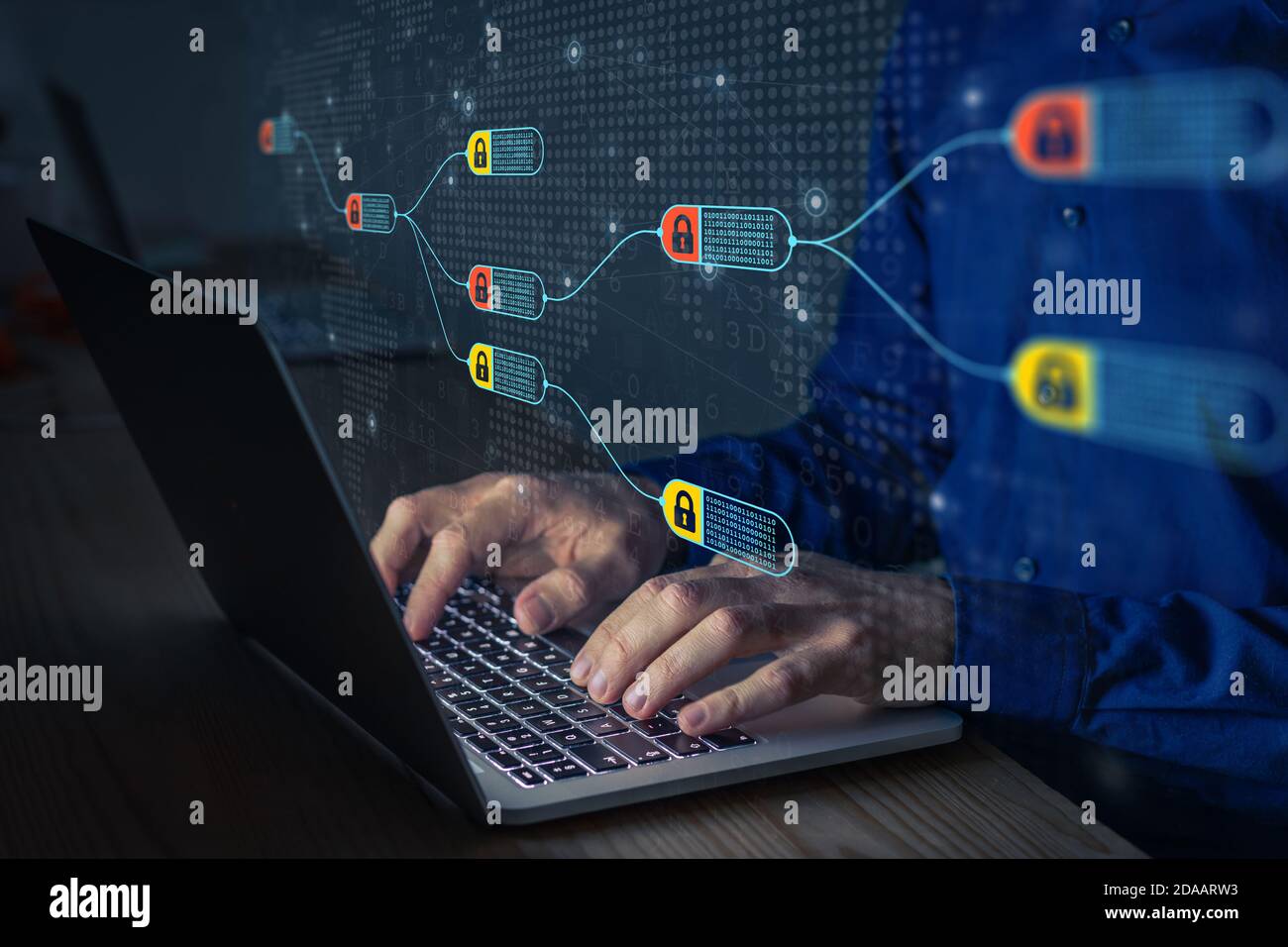

RF2DAARW3–Blockchain-Finanztechnologie zur Sicherung von Kryptowährungen als Bitcoin für Online-Zahlungen und Geldtransaktionen. FinTech-Konzept mit verschlüsseltem Ledger

RF2X6NBM2–Dokumentenmanagementsystem mit KI für automatisierte Prozesse, wodurch die Produktivität und Organisation von Workflows verbessert werden. Futuristische holografische Benutzeroberfläche. Digital

RF2A9CJPJ–Verbindung zu WiFi Wireless Internet Network mit Smartphone. Im Café oder Hotel mit Button auf dem mobilen Gerät Bildschirm, kostenfreie öffentliche Hotspots sicheren acce

Suchergebnisse für Computersicherheit Stock-Fotos & Bilder (138)

Seite 1 von 2