SPAREN SIE 40% BEIM KAUF VON EINZELBILDERN, VERWENDEN SIE DEN CODE: IMAGESAVE40%

Schnellfilter:

Seite 1 von 2

Fehlercode brechen Stockfotos & Bilder

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Sicherheit Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-sicherheit-138964519.html

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Sicherheit Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-sicherheit-138964519.htmlRFJ22AJF–Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Sicherheit

Geheimnisvolle hand zerstört Computerchip mit kritischen Fehler. In der Nähe von defekten Prozessor in die Finger Experte auf schwarzen Hintergrund. Spionage, Hacking Idee. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/geheimnisvolle-hand-zerstort-computerchip-mit-kritischen-fehler-in-der-nahe-von-defekten-prozessor-in-die-finger-experte-auf-schwarzen-hintergrund-spionage-hacking-idee-image179665931.html

Geheimnisvolle hand zerstört Computerchip mit kritischen Fehler. In der Nähe von defekten Prozessor in die Finger Experte auf schwarzen Hintergrund. Spionage, Hacking Idee. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/geheimnisvolle-hand-zerstort-computerchip-mit-kritischen-fehler-in-der-nahe-von-defekten-prozessor-in-die-finger-experte-auf-schwarzen-hintergrund-spionage-hacking-idee-image179665931.htmlRFMC8DMB–Geheimnisvolle hand zerstört Computerchip mit kritischen Fehler. In der Nähe von defekten Prozessor in die Finger Experte auf schwarzen Hintergrund. Spionage, Hacking Idee.

Security Expert berührende HACKER auf dem Bildschirm Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-security-expert-beruhrende-hacker-auf-dem-bildschirm-103621105.html

Security Expert berührende HACKER auf dem Bildschirm Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-security-expert-beruhrende-hacker-auf-dem-bildschirm-103621105.htmlRFG0G9NN–Security Expert berührende HACKER auf dem Bildschirm

Geheimnisvolle Hände zerstören Prozessor mit kritischen Fehler. In der Nähe von defekten Computer Chip in der Spion Finger auf Nacht Hintergrund. Spionage, Hacking, IKT. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/geheimnisvolle-hande-zerstoren-prozessor-mit-kritischen-fehler-in-der-nahe-von-defekten-computer-chip-in-der-spion-finger-auf-nacht-hintergrund-spionage-hacking-ikt-image178993634.html

Geheimnisvolle Hände zerstören Prozessor mit kritischen Fehler. In der Nähe von defekten Computer Chip in der Spion Finger auf Nacht Hintergrund. Spionage, Hacking, IKT. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/geheimnisvolle-hande-zerstoren-prozessor-mit-kritischen-fehler-in-der-nahe-von-defekten-computer-chip-in-der-spion-finger-auf-nacht-hintergrund-spionage-hacking-ikt-image178993634.htmlRFMB5T5P–Geheimnisvolle Hände zerstören Prozessor mit kritischen Fehler. In der Nähe von defekten Computer Chip in der Spion Finger auf Nacht Hintergrund. Spionage, Hacking, IKT.

ein Metallschlüssel auf weißem Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-ein-metallschlussel-auf-weissem-hintergrund-14541849.html

ein Metallschlüssel auf weißem Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-ein-metallschlussel-auf-weissem-hintergrund-14541849.htmlRMAHT9YP–ein Metallschlüssel auf weißem Hintergrund

Defekter computer Prozessoren auf Sechseckigen textured Mesh. Aus Scherben von Mikrochips mit kritischen Bug Hintergrund. Cyber Security, Elektronik Industrie. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-defekter-computer-prozessoren-auf-sechseckigen-textured-mesh-aus-scherben-von-mikrochips-mit-kritischen-bug-hintergrund-cyber-security-elektronik-industrie-176175743.html

Defekter computer Prozessoren auf Sechseckigen textured Mesh. Aus Scherben von Mikrochips mit kritischen Bug Hintergrund. Cyber Security, Elektronik Industrie. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-defekter-computer-prozessoren-auf-sechseckigen-textured-mesh-aus-scherben-von-mikrochips-mit-kritischen-bug-hintergrund-cyber-security-elektronik-industrie-176175743.htmlRFM6HDXR–Defekter computer Prozessoren auf Sechseckigen textured Mesh. Aus Scherben von Mikrochips mit kritischen Bug Hintergrund. Cyber Security, Elektronik Industrie.

Ausfall eines Projektor im Full Flight Simulator Training Device Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/ausfall-eines-projektor-im-full-flight-simulator-training-device-image180448840.html

Ausfall eines Projektor im Full Flight Simulator Training Device Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/ausfall-eines-projektor-im-full-flight-simulator-training-device-image180448840.htmlRFMDG49C–Ausfall eines Projektor im Full Flight Simulator Training Device

Defekter computer Prozessor auf dem Mainboard Hintergrund. Fragmente von Central Processing Unit. Elektronik, Hardware, ICT und Cyber Security Idee. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-defekter-computer-prozessor-auf-dem-mainboard-hintergrund-fragmente-von-central-processing-unit-elektronik-hardware-ict-und-cyber-security-idee-175108403.html

Defekter computer Prozessor auf dem Mainboard Hintergrund. Fragmente von Central Processing Unit. Elektronik, Hardware, ICT und Cyber Security Idee. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-defekter-computer-prozessor-auf-dem-mainboard-hintergrund-fragmente-von-central-processing-unit-elektronik-hardware-ict-und-cyber-security-idee-175108403.htmlRFM4TTFF–Defekter computer Prozessor auf dem Mainboard Hintergrund. Fragmente von Central Processing Unit. Elektronik, Hardware, ICT und Cyber Security Idee.

Abschaltung unmittelbar bevorstehend, Mechanisches Schreibmaschine, Binärcode-Hintergrund, Rotton, Vintage verzerrter Look, Lösegeldforderung Typografie Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/abschaltung-unmittelbar-bevorstehend-mechanisches-schreibmaschine-binarcode-hintergrund-rotton-vintage-verzerrter-look-losegeldforderung-typografie-image417124753.html

Abschaltung unmittelbar bevorstehend, Mechanisches Schreibmaschine, Binärcode-Hintergrund, Rotton, Vintage verzerrter Look, Lösegeldforderung Typografie Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/abschaltung-unmittelbar-bevorstehend-mechanisches-schreibmaschine-binarcode-hintergrund-rotton-vintage-verzerrter-look-losegeldforderung-typografie-image417124753.htmlRM2F6HJTH–Abschaltung unmittelbar bevorstehend, Mechanisches Schreibmaschine, Binärcode-Hintergrund, Rotton, Vintage verzerrter Look, Lösegeldforderung Typografie

Virtuelle Projektion eines Cyber-Shield-Schutzes Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/virtuelle-projektion-eines-cyber-shield-schutzes-image342877739.html

Virtuelle Projektion eines Cyber-Shield-Schutzes Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/virtuelle-projektion-eines-cyber-shield-schutzes-image342877739.htmlRF2AWRC1F–Virtuelle Projektion eines Cyber-Shield-Schutzes

Buggy-Binär-Code Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-buggy-binar-code-143420428.html

Buggy-Binär-Code Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-buggy-binar-code-143420428.htmlRFJ99A64–Buggy-Binär-Code

White Collar Criminal Firewall Löcher hacken Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-white-collar-criminal-firewall-locher-hacken-103589631.html

White Collar Criminal Firewall Löcher hacken Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-white-collar-criminal-firewall-locher-hacken-103589631.htmlRFG0EWHK–White Collar Criminal Firewall Löcher hacken

MINNEAPOLIS, Minnesota/USA - Juli 7, 2019: Person mit Apple i-phone zu drücken und die Bar App/Zugriff auf Anwendungen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesotausa-juli-7-2019-person-mit-apple-i-phone-zu-drucken-und-die-bar-appzugriff-auf-anwendungen-image259741658.html

MINNEAPOLIS, Minnesota/USA - Juli 7, 2019: Person mit Apple i-phone zu drücken und die Bar App/Zugriff auf Anwendungen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesotausa-juli-7-2019-person-mit-apple-i-phone-zu-drucken-und-die-bar-appzugriff-auf-anwendungen-image259741658.htmlRFW2G73P–MINNEAPOLIS, Minnesota/USA - Juli 7, 2019: Person mit Apple i-phone zu drücken und die Bar App/Zugriff auf Anwendungen

Security Expert berührende HACKER auf dem Bildschirm Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-security-expert-beruhrende-hacker-auf-dem-bildschirm-168635918.html

Security Expert berührende HACKER auf dem Bildschirm Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-security-expert-beruhrende-hacker-auf-dem-bildschirm-168635918.htmlRFKPA0RA–Security Expert berührende HACKER auf dem Bildschirm

Fehler Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-fehler-131681244.html

Fehler Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-fehler-131681244.htmlRFHJ6GNG–Fehler

Hacker betritt den Computer, stiehlt persönliche Daten. Hacking Computer Sicherheitssystem, Firewall. Hacker Hände reißen binären Code. Datensicherheitskonzept Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-betritt-den-computer-stiehlt-personliche-daten-hacking-computer-sicherheitssystem-firewall-hacker-hande-reissen-binaren-code-datensicherheitskonzept-image369464495.html

Hacker betritt den Computer, stiehlt persönliche Daten. Hacking Computer Sicherheitssystem, Firewall. Hacker Hände reißen binären Code. Datensicherheitskonzept Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-betritt-den-computer-stiehlt-personliche-daten-hacking-computer-sicherheitssystem-firewall-hacker-hande-reissen-binaren-code-datensicherheitskonzept-image369464495.htmlRF2CD2FMF–Hacker betritt den Computer, stiehlt persönliche Daten. Hacking Computer Sicherheitssystem, Firewall. Hacker Hände reißen binären Code. Datensicherheitskonzept

Sicherheitskonzept, durchbrechen die Glas und Matrix-Code Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-sicherheitskonzept-durchbrechen-die-glas-und-matrix-code-97175715.html

Sicherheitskonzept, durchbrechen die Glas und Matrix-Code Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-sicherheitskonzept-durchbrechen-die-glas-und-matrix-code-97175715.htmlRFFJ2MH7–Sicherheitskonzept, durchbrechen die Glas und Matrix-Code

Ordner mit einem Fehler-Vektor-Symbol Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/ordner-mit-einem-fehler-vektor-symbol-image444199202.html

Ordner mit einem Fehler-Vektor-Symbol Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/ordner-mit-einem-fehler-vektor-symbol-image444199202.htmlRF2GPK0H6–Ordner mit einem Fehler-Vektor-Symbol

Ein Cyberkrimineller, der seine Programmiererfahrung nutzt, um in Unternehmens- und private Systeme einzudringen, um Daten zu stehlen. Cyberkriminelle hinter einem Laptop Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/ein-cyberkrimineller-der-seine-programmiererfahrung-nutzt-um-in-unternehmens-und-private-systeme-einzudringen-um-daten-zu-stehlen-cyberkriminelle-hinter-einem-laptop-image425955903.html

Ein Cyberkrimineller, der seine Programmiererfahrung nutzt, um in Unternehmens- und private Systeme einzudringen, um Daten zu stehlen. Cyberkriminelle hinter einem Laptop Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/ein-cyberkrimineller-der-seine-programmiererfahrung-nutzt-um-in-unternehmens-und-private-systeme-einzudringen-um-daten-zu-stehlen-cyberkriminelle-hinter-einem-laptop-image425955903.htmlRF2FMYY2R–Ein Cyberkrimineller, der seine Programmiererfahrung nutzt, um in Unternehmens- und private Systeme einzudringen, um Daten zu stehlen. Cyberkriminelle hinter einem Laptop

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Web Securi Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-web-securi-138964528.html

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Web Securi Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-web-securi-138964528.htmlRFJ22AJT–Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Web Securi

Ordner mit einem bug Symbol, Cartoon Stil Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/ordner-mit-einem-bug-symbol-cartoon-stil-image444606630.html

Ordner mit einem bug Symbol, Cartoon Stil Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/ordner-mit-einem-bug-symbol-cartoon-stil-image444606630.htmlRF2GR9G86–Ordner mit einem bug Symbol, Cartoon Stil

Break, Zerfall Elemente mit Glitch-Effekt. Retro Vintage Technologie Hintergrund. Trendige futuristische digitale Graffiti-Tapete, leuchtendes rgb cmyk Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/break-zerfall-elemente-mit-glitch-effekt-retro-vintage-technologie-hintergrund-trendige-futuristische-digitale-graffiti-tapete-leuchtendes-rgb-cmyk-image371787513.html

Break, Zerfall Elemente mit Glitch-Effekt. Retro Vintage Technologie Hintergrund. Trendige futuristische digitale Graffiti-Tapete, leuchtendes rgb cmyk Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/break-zerfall-elemente-mit-glitch-effekt-retro-vintage-technologie-hintergrund-trendige-futuristische-digitale-graffiti-tapete-leuchtendes-rgb-cmyk-image371787513.htmlRF2CGTAND–Break, Zerfall Elemente mit Glitch-Effekt. Retro Vintage Technologie Hintergrund. Trendige futuristische digitale Graffiti-Tapete, leuchtendes rgb cmyk

Euro-Währungssymbol in Binärcode, bestehend aus 0 und 1. Stellt die Sicherheit digitaler Cyberbanken und Hacker-Angriffe dar Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/euro-wahrungssymbol-in-binarcode-bestehend-aus-0-und-1-stellt-die-sicherheit-digitaler-cyberbanken-und-hacker-angriffe-dar-image463425012.html

Euro-Währungssymbol in Binärcode, bestehend aus 0 und 1. Stellt die Sicherheit digitaler Cyberbanken und Hacker-Angriffe dar Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/euro-wahrungssymbol-in-binarcode-bestehend-aus-0-und-1-stellt-die-sicherheit-digitaler-cyberbanken-und-hacker-angriffe-dar-image463425012.htmlRF2HWXR98–Euro-Währungssymbol in Binärcode, bestehend aus 0 und 1. Stellt die Sicherheit digitaler Cyberbanken und Hacker-Angriffe dar

ein Metallschlüssel auf weißem Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-ein-metallschlussel-auf-weissem-hintergrund-14542158.html

ein Metallschlüssel auf weißem Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-ein-metallschlussel-auf-weissem-hintergrund-14542158.htmlRMAHTAWK–ein Metallschlüssel auf weißem Hintergrund

Crypto hacker Schädel mit bitcoin Augen auf den binären Code dunkle Textur Hintergrund. Die Computerkriminalität hacking Abbildung. Geld Sicherheit crypto Währung hac Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-crypto-hacker-schadel-mit-bitcoin-augen-auf-den-binaren-code-dunkle-textur-hintergrund-die-computerkriminalitat-hacking-abbildung-geld-sicherheit-crypto-wahrung-hac-170278986.html

Crypto hacker Schädel mit bitcoin Augen auf den binären Code dunkle Textur Hintergrund. Die Computerkriminalität hacking Abbildung. Geld Sicherheit crypto Währung hac Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-crypto-hacker-schadel-mit-bitcoin-augen-auf-den-binaren-code-dunkle-textur-hintergrund-die-computerkriminalitat-hacking-abbildung-geld-sicherheit-crypto-wahrung-hac-170278986.htmlRFKW0TGA–Crypto hacker Schädel mit bitcoin Augen auf den binären Code dunkle Textur Hintergrund. Die Computerkriminalität hacking Abbildung. Geld Sicherheit crypto Währung hac

Freiberufliche Frau, die am Laptop arbeitet und auf dem Smartphone zum Kunden tippt. Weißer Raum im Hintergrund. Frau Programmierer auf der Suche nach einem Fehler in Code und Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/freiberufliche-frau-die-am-laptop-arbeitet-und-auf-dem-smartphone-zum-kunden-tippt-weisser-raum-im-hintergrund-frau-programmierer-auf-der-suche-nach-einem-fehler-in-code-und-image395736825.html

Freiberufliche Frau, die am Laptop arbeitet und auf dem Smartphone zum Kunden tippt. Weißer Raum im Hintergrund. Frau Programmierer auf der Suche nach einem Fehler in Code und Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/freiberufliche-frau-die-am-laptop-arbeitet-und-auf-dem-smartphone-zum-kunden-tippt-weisser-raum-im-hintergrund-frau-programmierer-auf-der-suche-nach-einem-fehler-in-code-und-image395736825.htmlRF2DYRAA1–Freiberufliche Frau, die am Laptop arbeitet und auf dem Smartphone zum Kunden tippt. Weißer Raum im Hintergrund. Frau Programmierer auf der Suche nach einem Fehler in Code und

Zerstört moderner Prozessor mit kritischen Sicherheitslücke. Defekte CPU auf dem Computer Tastatur detail. Cyber Ausbeutung, einschmelzen und Gespenst Angriffe Idee. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-zerstort-moderner-prozessor-mit-kritischen-sicherheitslucke-defekte-cpu-auf-dem-computer-tastatur-detail-cyber-ausbeutung-einschmelzen-und-gespenst-angriffe-idee-175108555.html

Zerstört moderner Prozessor mit kritischen Sicherheitslücke. Defekte CPU auf dem Computer Tastatur detail. Cyber Ausbeutung, einschmelzen und Gespenst Angriffe Idee. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-zerstort-moderner-prozessor-mit-kritischen-sicherheitslucke-defekte-cpu-auf-dem-computer-tastatur-detail-cyber-ausbeutung-einschmelzen-und-gespenst-angriffe-idee-175108555.htmlRFM4TTMY–Zerstört moderner Prozessor mit kritischen Sicherheitslücke. Defekte CPU auf dem Computer Tastatur detail. Cyber Ausbeutung, einschmelzen und Gespenst Angriffe Idee.

Crypto hacker Schädel mit bitcoin blau Binär Code Augen auf dunklem Hintergrund. Die Computerkriminalität hacking Abbildung. Geld Sicherheit crypto Währung attac Hack Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-crypto-hacker-schadel-mit-bitcoin-blau-binar-code-augen-auf-dunklem-hintergrund-die-computerkriminalitat-hacking-abbildung-geld-sicherheit-crypto-wahrung-attac-hack-170287940.html

Crypto hacker Schädel mit bitcoin blau Binär Code Augen auf dunklem Hintergrund. Die Computerkriminalität hacking Abbildung. Geld Sicherheit crypto Währung attac Hack Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-crypto-hacker-schadel-mit-bitcoin-blau-binar-code-augen-auf-dunklem-hintergrund-die-computerkriminalitat-hacking-abbildung-geld-sicherheit-crypto-wahrung-attac-hack-170287940.htmlRFKW1804–Crypto hacker Schädel mit bitcoin blau Binär Code Augen auf dunklem Hintergrund. Die Computerkriminalität hacking Abbildung. Geld Sicherheit crypto Währung attac Hack

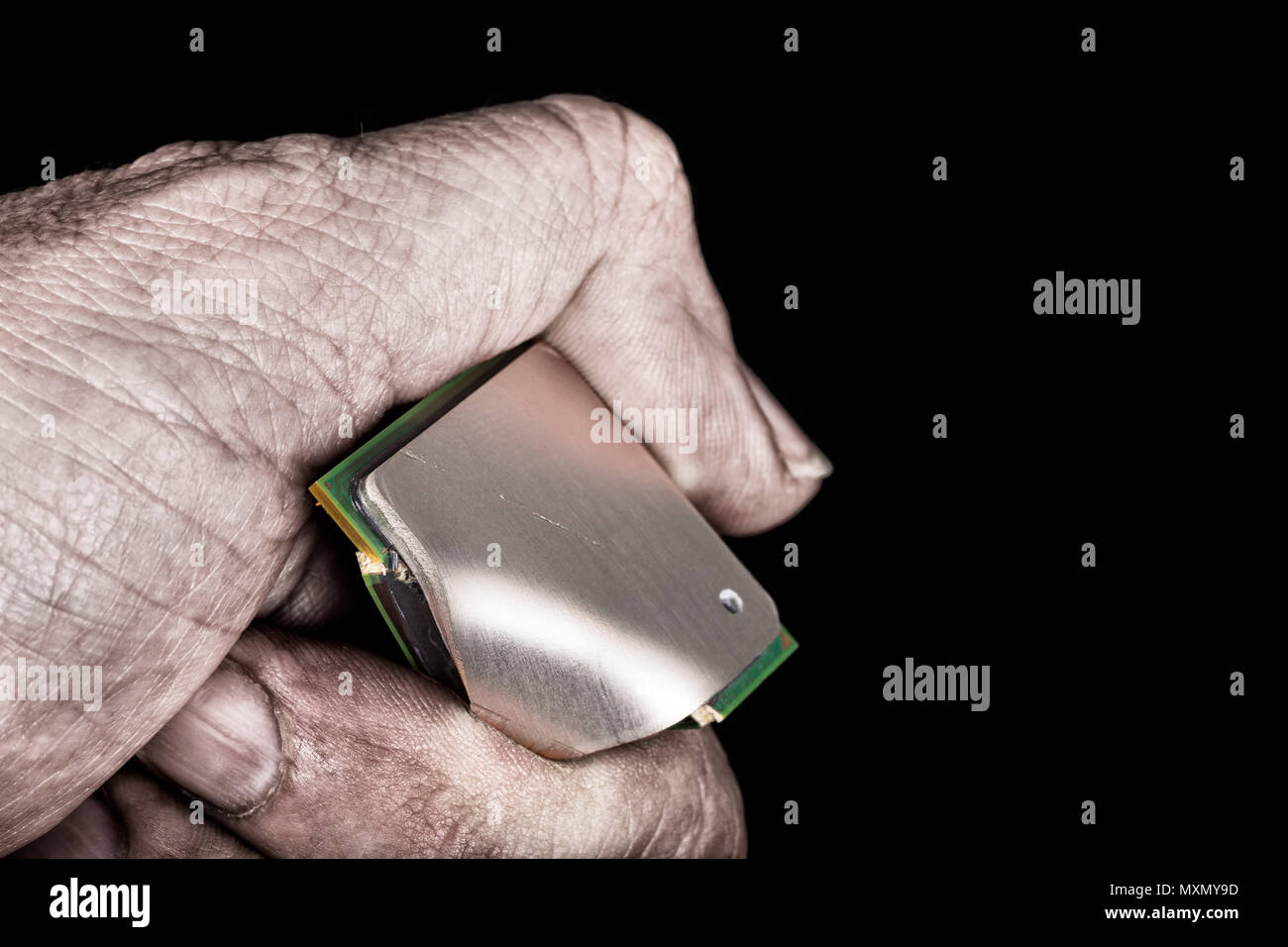

Schmutzige hand bricht Mikroprozessor mit kritischen Fehler. Zerstört computer Prozessor in der saboteur Finger auf schwarzem Hintergrund. Idee der Cybersicherheit. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/schmutzige-hand-bricht-mikroprozessor-mit-kritischen-fehler-zerstort-computer-prozessor-in-der-saboteur-finger-auf-schwarzem-hintergrund-idee-der-cybersicherheit-image188545209.html

Schmutzige hand bricht Mikroprozessor mit kritischen Fehler. Zerstört computer Prozessor in der saboteur Finger auf schwarzem Hintergrund. Idee der Cybersicherheit. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/schmutzige-hand-bricht-mikroprozessor-mit-kritischen-fehler-zerstort-computer-prozessor-in-der-saboteur-finger-auf-schwarzem-hintergrund-idee-der-cybersicherheit-image188545209.htmlRFMXMY9D–Schmutzige hand bricht Mikroprozessor mit kritischen Fehler. Zerstört computer Prozessor in der saboteur Finger auf schwarzem Hintergrund. Idee der Cybersicherheit.

Virtuelle Projektion eines Cyber-Shield-Schutzes Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/virtuelle-projektion-eines-cyber-shield-schutzes-image342877265.html

Virtuelle Projektion eines Cyber-Shield-Schutzes Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/virtuelle-projektion-eines-cyber-shield-schutzes-image342877265.htmlRF2AWRBCH–Virtuelle Projektion eines Cyber-Shield-Schutzes

Defekter computer Prozessor mit kritischen Architektur bug. Scherben von modernen CPU. Cybersecurity, meltdown, Gespenst Angriffe. Auf weissem Hintergrund. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-defekter-computer-prozessor-mit-kritischen-architektur-bug-scherben-von-modernen-cpu-cybersecurity-meltdown-gespenst-angriffe-auf-weissem-hintergrund-175108572.html

Defekter computer Prozessor mit kritischen Architektur bug. Scherben von modernen CPU. Cybersecurity, meltdown, Gespenst Angriffe. Auf weissem Hintergrund. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-defekter-computer-prozessor-mit-kritischen-architektur-bug-scherben-von-modernen-cpu-cybersecurity-meltdown-gespenst-angriffe-auf-weissem-hintergrund-175108572.htmlRFM4TTNG–Defekter computer Prozessor mit kritischen Architektur bug. Scherben von modernen CPU. Cybersecurity, meltdown, Gespenst Angriffe. Auf weissem Hintergrund.

MINNEAPOLIS, Minnesota/USA - Juli 7, 2019: Person mit Apple i-phone zu drücken und die Venmo app/Zugriff auf Anwendungen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesotausa-juli-7-2019-person-mit-apple-i-phone-zu-drucken-und-die-venmo-appzugriff-auf-anwendungen-image259741709.html

MINNEAPOLIS, Minnesota/USA - Juli 7, 2019: Person mit Apple i-phone zu drücken und die Venmo app/Zugriff auf Anwendungen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesotausa-juli-7-2019-person-mit-apple-i-phone-zu-drucken-und-die-venmo-appzugriff-auf-anwendungen-image259741709.htmlRFW2G75H–MINNEAPOLIS, Minnesota/USA - Juli 7, 2019: Person mit Apple i-phone zu drücken und die Venmo app/Zugriff auf Anwendungen

Schmutzige Hand zerquetscht Mikroprozessor mit kritischen Bug. Defekter computer Chip im Hacker's Faust auf schwarzen Hintergrund. Cyber Security, Digitalisierung, ausnutzen. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/schmutzige-hand-zerquetscht-mikroprozessor-mit-kritischen-bug-defekter-computer-chip-im-hackers-faust-auf-schwarzen-hintergrund-cyber-security-digitalisierung-ausnutzen-image178993618.html

Schmutzige Hand zerquetscht Mikroprozessor mit kritischen Bug. Defekter computer Chip im Hacker's Faust auf schwarzen Hintergrund. Cyber Security, Digitalisierung, ausnutzen. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/schmutzige-hand-zerquetscht-mikroprozessor-mit-kritischen-bug-defekter-computer-chip-im-hackers-faust-auf-schwarzen-hintergrund-cyber-security-digitalisierung-ausnutzen-image178993618.htmlRFMB5T56–Schmutzige Hand zerquetscht Mikroprozessor mit kritischen Bug. Defekter computer Chip im Hacker's Faust auf schwarzen Hintergrund. Cyber Security, Digitalisierung, ausnutzen.

Bitcoin code gehackt Augen Schädel auf die binäre Codierung hacker Gesicht dunkel Textur Hintergrund. Die Computerkriminalität hacking Abbildung. Geld Sicherheit crypto curre Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-bitcoin-code-gehackt-augen-schadel-auf-die-binare-codierung-hacker-gesicht-dunkel-textur-hintergrund-die-computerkriminalitat-hacking-abbildung-geld-sicherheit-crypto-curre-170278979.html

Bitcoin code gehackt Augen Schädel auf die binäre Codierung hacker Gesicht dunkel Textur Hintergrund. Die Computerkriminalität hacking Abbildung. Geld Sicherheit crypto curre Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-bitcoin-code-gehackt-augen-schadel-auf-die-binare-codierung-hacker-gesicht-dunkel-textur-hintergrund-die-computerkriminalitat-hacking-abbildung-geld-sicherheit-crypto-curre-170278979.htmlRFKW0TG3–Bitcoin code gehackt Augen Schädel auf die binäre Codierung hacker Gesicht dunkel Textur Hintergrund. Die Computerkriminalität hacking Abbildung. Geld Sicherheit crypto curre

Gebrochene moderner Prozessor mit Critical Security Fehler. Zerstörte CPU auf dem Computer Tastatur detail. Cyber Verwundbarkeit, einschmelzen und Gespenst Angriffe. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-gebrochene-moderner-prozessor-mit-critical-security-fehler-zerstorte-cpu-auf-dem-computer-tastatur-detail-cyber-verwundbarkeit-einschmelzen-und-gespenst-angriffe-175108535.html

Gebrochene moderner Prozessor mit Critical Security Fehler. Zerstörte CPU auf dem Computer Tastatur detail. Cyber Verwundbarkeit, einschmelzen und Gespenst Angriffe. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-gebrochene-moderner-prozessor-mit-critical-security-fehler-zerstorte-cpu-auf-dem-computer-tastatur-detail-cyber-verwundbarkeit-einschmelzen-und-gespenst-angriffe-175108535.htmlRFM4TTM7–Gebrochene moderner Prozessor mit Critical Security Fehler. Zerstörte CPU auf dem Computer Tastatur detail. Cyber Verwundbarkeit, einschmelzen und Gespenst Angriffe.

Sicherheitskonzept, brechen durch das Glas und Credit card-Nummer Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-sicherheitskonzept-brechen-durch-das-glas-und-credit-card-nummer-97175713.html

Sicherheitskonzept, brechen durch das Glas und Credit card-Nummer Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-sicherheitskonzept-brechen-durch-das-glas-und-credit-card-nummer-97175713.htmlRFFJ2MH5–Sicherheitskonzept, brechen durch das Glas und Credit card-Nummer

Bitcoin code Augen hacker Schädel auf die binäre Codierung dunkle Textur Hintergrund. Die Computerkriminalität hacking Abbildung. Geld Sicherheit crypto Währung att Hack Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-bitcoin-code-augen-hacker-schadel-auf-die-binare-codierung-dunkle-textur-hintergrund-die-computerkriminalitat-hacking-abbildung-geld-sicherheit-crypto-wahrung-att-hack-169982831.html

Bitcoin code Augen hacker Schädel auf die binäre Codierung dunkle Textur Hintergrund. Die Computerkriminalität hacking Abbildung. Geld Sicherheit crypto Währung att Hack Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-bitcoin-code-augen-hacker-schadel-auf-die-binare-codierung-dunkle-textur-hintergrund-die-computerkriminalitat-hacking-abbildung-geld-sicherheit-crypto-wahrung-att-hack-169982831.htmlRFKTFARB–Bitcoin code Augen hacker Schädel auf die binäre Codierung dunkle Textur Hintergrund. Die Computerkriminalität hacking Abbildung. Geld Sicherheit crypto Währung att Hack

Computer kriminellen spy Konzept, Cartoon Stil Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-kriminellen-spy-konzept-cartoon-stil-image445883741.html

Computer kriminellen spy Konzept, Cartoon Stil Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-kriminellen-spy-konzept-cartoon-stil-image445883741.htmlRF2GWBN79–Computer kriminellen spy Konzept, Cartoon Stil

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: e-Mail-Sec Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-e-mail-sec-138964526.html

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: e-Mail-Sec Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-e-mail-sec-138964526.htmlRFJ22AJP–Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: e-Mail-Sec

Hacker betritt den Computer, stiehlt persönliche Daten. Hacking Computer Sicherheitssystem, Firewall. Datensicherheitskonzept. Hacker Hände reißen binären Code Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-betritt-den-computer-stiehlt-personliche-daten-hacking-computer-sicherheitssystem-firewall-datensicherheitskonzept-hacker-hande-reissen-binaren-code-image369464504.html

Hacker betritt den Computer, stiehlt persönliche Daten. Hacking Computer Sicherheitssystem, Firewall. Datensicherheitskonzept. Hacker Hände reißen binären Code Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-betritt-den-computer-stiehlt-personliche-daten-hacking-computer-sicherheitssystem-firewall-datensicherheitskonzept-hacker-hande-reissen-binaren-code-image369464504.htmlRF2CD2FMT–Hacker betritt den Computer, stiehlt persönliche Daten. Hacking Computer Sicherheitssystem, Firewall. Datensicherheitskonzept. Hacker Hände reißen binären Code

Passwort-computer Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-passwort-computer-34694349.html

Passwort-computer Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-passwort-computer-34694349.htmlRMC0CCYW–Passwort-computer

Yuan-Währungssymbol im Binärcode, bestehend aus 0 und 1. Stellt die Sicherheit digitaler Cyberbanken und Hacker-Angriffe dar Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/yuan-wahrungssymbol-im-binarcode-bestehend-aus-0-und-1-stellt-die-sicherheit-digitaler-cyberbanken-und-hacker-angriffe-dar-image463425001.html

Yuan-Währungssymbol im Binärcode, bestehend aus 0 und 1. Stellt die Sicherheit digitaler Cyberbanken und Hacker-Angriffe dar Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/yuan-wahrungssymbol-im-binarcode-bestehend-aus-0-und-1-stellt-die-sicherheit-digitaler-cyberbanken-und-hacker-angriffe-dar-image463425001.htmlRF2HWXR8W–Yuan-Währungssymbol im Binärcode, bestehend aus 0 und 1. Stellt die Sicherheit digitaler Cyberbanken und Hacker-Angriffe dar

Abstrakter Systemfehler des Programmiercodes, Computerabsturz. Anzeige des Computers, der explodieren wird, Fehler bei der Programmierung, nahtlose Schleife. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/abstrakter-systemfehler-des-programmiercodes-computerabsturz-anzeige-des-computers-der-explodieren-wird-fehler-bei-der-programmierung-nahtlose-schleife-image458803289.html

Abstrakter Systemfehler des Programmiercodes, Computerabsturz. Anzeige des Computers, der explodieren wird, Fehler bei der Programmierung, nahtlose Schleife. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/abstrakter-systemfehler-des-programmiercodes-computerabsturz-anzeige-des-computers-der-explodieren-wird-fehler-bei-der-programmierung-nahtlose-schleife-image458803289.htmlRF2HJC87N–Abstrakter Systemfehler des Programmiercodes, Computerabsturz. Anzeige des Computers, der explodieren wird, Fehler bei der Programmierung, nahtlose Schleife.

Symbole für Hacker, Cyberangriff, Cyberkriminalität Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/symbole-fur-hacker-cyberangriff-cyberkriminalitat-image154277719.html

Symbole für Hacker, Cyberangriff, Cyberkriminalität Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/symbole-fur-hacker-cyberangriff-cyberkriminalitat-image154277719.htmlRFJXYXPF–Symbole für Hacker, Cyberangriff, Cyberkriminalität

Freiberufliche Frau, die am Laptop arbeitet und auf dem Smartphone zum Kunden tippt. Weißer Raum im Hintergrund. Frau Programmierer auf der Suche nach einem Fehler in Code und Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/freiberufliche-frau-die-am-laptop-arbeitet-und-auf-dem-smartphone-zum-kunden-tippt-weisser-raum-im-hintergrund-frau-programmierer-auf-der-suche-nach-einem-fehler-in-code-und-image418905997.html

Freiberufliche Frau, die am Laptop arbeitet und auf dem Smartphone zum Kunden tippt. Weißer Raum im Hintergrund. Frau Programmierer auf der Suche nach einem Fehler in Code und Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/freiberufliche-frau-die-am-laptop-arbeitet-und-auf-dem-smartphone-zum-kunden-tippt-weisser-raum-im-hintergrund-frau-programmierer-auf-der-suche-nach-einem-fehler-in-code-und-image418905997.htmlRF2F9EPTD–Freiberufliche Frau, die am Laptop arbeitet und auf dem Smartphone zum Kunden tippt. Weißer Raum im Hintergrund. Frau Programmierer auf der Suche nach einem Fehler in Code und

Zerrissenes Loch in BSOD Fehlertext mit grünen Matrixcode Zeichen auf Hintergrund Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-zerrissenes-loch-in-bsod-fehlertext-mit-grunen-matrixcode-zeichen-auf-hintergrund-139068088.html

Zerrissenes Loch in BSOD Fehlertext mit grünen Matrixcode Zeichen auf Hintergrund Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-zerrissenes-loch-in-bsod-fehlertext-mit-grunen-matrixcode-zeichen-auf-hintergrund-139068088.htmlRFJ272NC–Zerrissenes Loch in BSOD Fehlertext mit grünen Matrixcode Zeichen auf Hintergrund

Cyber Security Hacker arbeiten Laptop bug firewall Schild Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/cyber-security-hacker-arbeiten-laptop-bug-firewall-schild-image180916791.html

Cyber Security Hacker arbeiten Laptop bug firewall Schild Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/cyber-security-hacker-arbeiten-laptop-bug-firewall-schild-image180916791.htmlRFME9D5Y–Cyber Security Hacker arbeiten Laptop bug firewall Schild

Vektorgrafik für Computerhacker Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektorgrafik-fur-computerhacker-image449082269.html

Vektorgrafik für Computerhacker Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektorgrafik-fur-computerhacker-image449082269.htmlRF2H2HD0D–Vektorgrafik für Computerhacker

Person, die eine virtuelle Projektion eines Cyber-Schutzschildes hält Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/person-die-eine-virtuelle-projektion-eines-cyber-schutzschildes-halt-image342877393.html

Person, die eine virtuelle Projektion eines Cyber-Schutzschildes hält Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/person-die-eine-virtuelle-projektion-eines-cyber-schutzschildes-halt-image342877393.htmlRF2AWRBH5–Person, die eine virtuelle Projektion eines Cyber-Schutzschildes hält

Blauer Bildschirm des Todes. Absturz des Betriebssystems Fehlermeldung. BSOD Störungsmeldung Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/blauer-bildschirm-des-todes-absturz-des-betriebssystems-fehlermeldung-bsod-storungsmeldung-image241588955.html

Blauer Bildschirm des Todes. Absturz des Betriebssystems Fehlermeldung. BSOD Störungsmeldung Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/blauer-bildschirm-des-todes-absturz-des-betriebssystems-fehlermeldung-bsod-storungsmeldung-image241588955.htmlRFT1194Y–Blauer Bildschirm des Todes. Absturz des Betriebssystems Fehlermeldung. BSOD Störungsmeldung

MINNEAPOLIS, Minnesota/USA - Juli 7, 2019: Person mit Apple i-phone zu drücken und den Zugriff auf die Google App/Anwendung Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesotausa-juli-7-2019-person-mit-apple-i-phone-zu-drucken-und-den-zugriff-auf-die-google-appanwendung-image259741657.html

MINNEAPOLIS, Minnesota/USA - Juli 7, 2019: Person mit Apple i-phone zu drücken und den Zugriff auf die Google App/Anwendung Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesotausa-juli-7-2019-person-mit-apple-i-phone-zu-drucken-und-den-zugriff-auf-die-google-appanwendung-image259741657.htmlRFW2G73N–MINNEAPOLIS, Minnesota/USA - Juli 7, 2019: Person mit Apple i-phone zu drücken und den Zugriff auf die Google App/Anwendung

Blauer Bildschirm mit Fehlermeldung des Betriebssystems Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/blauer-bildschirm-mit-fehlermeldung-des-betriebssystems-image332879924.html

Blauer Bildschirm mit Fehlermeldung des Betriebssystems Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/blauer-bildschirm-mit-fehlermeldung-des-betriebssystems-image332879924.htmlRF2A9FYMM–Blauer Bildschirm mit Fehlermeldung des Betriebssystems

Computer kriminellen spy Konzept, Cartoon Stil Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-kriminellen-spy-konzept-cartoon-stil-170859663.html

Computer kriminellen spy Konzept, Cartoon Stil Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-computer-kriminellen-spy-konzept-cartoon-stil-170859663.htmlRFKWY96R–Computer kriminellen spy Konzept, Cartoon Stil

Sicherheitskonzept, bricht durch das Glas und Passwort Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-sicherheitskonzept-bricht-durch-das-glas-und-passwort-97175711.html

Sicherheitskonzept, bricht durch das Glas und Passwort Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-sicherheitskonzept-bricht-durch-das-glas-und-passwort-97175711.htmlRFFJ2MH3–Sicherheitskonzept, bricht durch das Glas und Passwort

Cyber Attack kriminellen spy Konzept, Cartoon Stil Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/cyber-attack-kriminellen-spy-konzept-cartoon-stil-image445894031.html

Cyber Attack kriminellen spy Konzept, Cartoon Stil Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/cyber-attack-kriminellen-spy-konzept-cartoon-stil-image445894031.htmlRF2GWC6AR–Cyber Attack kriminellen spy Konzept, Cartoon Stil

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Lock Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-lock-138964572.html

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Lock Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-lock-138964572.htmlRFJ22AMC–Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Lock

Hacker betritt den Computer, stiehlt persönliche Daten. Hacking Computer Sicherheitssystem, Firewall. Hacker Hände reißen binären Code. Datensicherheitskonzept Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-betritt-den-computer-stiehlt-personliche-daten-hacking-computer-sicherheitssystem-firewall-hacker-hande-reissen-binaren-code-datensicherheitskonzept-image369592720.html

Hacker betritt den Computer, stiehlt persönliche Daten. Hacking Computer Sicherheitssystem, Firewall. Hacker Hände reißen binären Code. Datensicherheitskonzept Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-betritt-den-computer-stiehlt-personliche-daten-hacking-computer-sicherheitssystem-firewall-hacker-hande-reissen-binaren-code-datensicherheitskonzept-image369592720.htmlRF2CD8B80–Hacker betritt den Computer, stiehlt persönliche Daten. Hacking Computer Sicherheitssystem, Firewall. Hacker Hände reißen binären Code. Datensicherheitskonzept

Dollar-Währungssymbol im Binärcode, bestehend aus 0 und 1. Stellt die Sicherheit digitaler Cyberbanken und Hacker-Angriffe dar Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/dollar-wahrungssymbol-im-binarcode-bestehend-aus-0-und-1-stellt-die-sicherheit-digitaler-cyberbanken-und-hacker-angriffe-dar-image463425005.html

Dollar-Währungssymbol im Binärcode, bestehend aus 0 und 1. Stellt die Sicherheit digitaler Cyberbanken und Hacker-Angriffe dar Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/dollar-wahrungssymbol-im-binarcode-bestehend-aus-0-und-1-stellt-die-sicherheit-digitaler-cyberbanken-und-hacker-angriffe-dar-image463425005.htmlRF2HWXR91–Dollar-Währungssymbol im Binärcode, bestehend aus 0 und 1. Stellt die Sicherheit digitaler Cyberbanken und Hacker-Angriffe dar

Freiberufliche Frau, die am Laptop arbeitet und auf dem Smartphone zum Kunden tippt. Weißer Raum im Hintergrund. Frau Programmierer auf der Suche nach einem Bug in Code und sear Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/freiberufliche-frau-die-am-laptop-arbeitet-und-auf-dem-smartphone-zum-kunden-tippt-weisser-raum-im-hintergrund-frau-programmierer-auf-der-suche-nach-einem-bug-in-code-und-sear-image391491060.html

Freiberufliche Frau, die am Laptop arbeitet und auf dem Smartphone zum Kunden tippt. Weißer Raum im Hintergrund. Frau Programmierer auf der Suche nach einem Bug in Code und sear Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/freiberufliche-frau-die-am-laptop-arbeitet-und-auf-dem-smartphone-zum-kunden-tippt-weisser-raum-im-hintergrund-frau-programmierer-auf-der-suche-nach-einem-bug-in-code-und-sear-image391491060.htmlRF2DMWXRG–Freiberufliche Frau, die am Laptop arbeitet und auf dem Smartphone zum Kunden tippt. Weißer Raum im Hintergrund. Frau Programmierer auf der Suche nach einem Bug in Code und sear

Cyber Security Hacker arbeiten Laptop bug firewall Schild Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/cyber-security-hacker-arbeiten-laptop-bug-firewall-schild-image180915436.html

Cyber Security Hacker arbeiten Laptop bug firewall Schild Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/cyber-security-hacker-arbeiten-laptop-bug-firewall-schild-image180915436.htmlRFME9BDG–Cyber Security Hacker arbeiten Laptop bug firewall Schild

Virtuelle Projektion eines Cyber-Shield-Schutzes Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/virtuelle-projektion-eines-cyber-shield-schutzes-image343520959.html

Virtuelle Projektion eines Cyber-Shield-Schutzes Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/virtuelle-projektion-eines-cyber-shield-schutzes-image343520959.htmlRF2AXTMDK–Virtuelle Projektion eines Cyber-Shield-Schutzes

Fake lustige blaue Bildschirm des Todes - BSOD. Fehlermeldung bei Systemausfall Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/fake-lustige-blaue-bildschirm-des-todes-bsod-fehlermeldung-bei-systemausfall-image241588979.html

Fake lustige blaue Bildschirm des Todes - BSOD. Fehlermeldung bei Systemausfall Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/fake-lustige-blaue-bildschirm-des-todes-bsod-fehlermeldung-bei-systemausfall-image241588979.htmlRFT1195R–Fake lustige blaue Bildschirm des Todes - BSOD. Fehlermeldung bei Systemausfall

MINNEAPOLIS, Minnesota/USA - Juli 7, 2019: Person mit Apple i-phone zu drücken und die Zelle app/Zugriff auf Anwendungen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesotausa-juli-7-2019-person-mit-apple-i-phone-zu-drucken-und-die-zelle-appzugriff-auf-anwendungen-image259741659.html

MINNEAPOLIS, Minnesota/USA - Juli 7, 2019: Person mit Apple i-phone zu drücken und die Zelle app/Zugriff auf Anwendungen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesotausa-juli-7-2019-person-mit-apple-i-phone-zu-drucken-und-die-zelle-appzugriff-auf-anwendungen-image259741659.htmlRFW2G73R–MINNEAPOLIS, Minnesota/USA - Juli 7, 2019: Person mit Apple i-phone zu drücken und die Zelle app/Zugriff auf Anwendungen

Blauer Bildschirm mit Fehlermeldung des Betriebssystems Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/blauer-bildschirm-mit-fehlermeldung-des-betriebssystems-image332914409.html

Blauer Bildschirm mit Fehlermeldung des Betriebssystems Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/blauer-bildschirm-mit-fehlermeldung-des-betriebssystems-image332914409.htmlRF2A9HFM9–Blauer Bildschirm mit Fehlermeldung des Betriebssystems

Cyber Attack kriminellen spy Konzept, Cartoon Stil Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-cyber-attack-kriminellen-spy-konzept-cartoon-stil-170859664.html

Cyber Attack kriminellen spy Konzept, Cartoon Stil Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-cyber-attack-kriminellen-spy-konzept-cartoon-stil-170859664.htmlRFKWY96T–Cyber Attack kriminellen spy Konzept, Cartoon Stil

Ordner mit einem Fehler-Vektor-Symbol Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-ordner-mit-einem-fehler-vektor-symbol-140545084.html

Ordner mit einem Fehler-Vektor-Symbol Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-ordner-mit-einem-fehler-vektor-symbol-140545084.htmlRFJ4JAK8–Ordner mit einem Fehler-Vektor-Symbol

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Informatio Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-informatio-138964538.html

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Informatio Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-informatio-138964538.htmlRFJ22AK6–Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Informatio

Hacker betritt den Computer, stiehlt persönliche Daten. Hacker Hände reißen binären Code. Hacking Computer Sicherheitssystem, Firewall. Datensicherheitskonzept Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-betritt-den-computer-stiehlt-personliche-daten-hacker-hande-reissen-binaren-code-hacking-computer-sicherheitssystem-firewall-datensicherheitskonzept-image369300043.html

Hacker betritt den Computer, stiehlt persönliche Daten. Hacker Hände reißen binären Code. Hacking Computer Sicherheitssystem, Firewall. Datensicherheitskonzept Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-betritt-den-computer-stiehlt-personliche-daten-hacker-hande-reissen-binaren-code-hacking-computer-sicherheitssystem-firewall-datensicherheitskonzept-image369300043.htmlRF2CCR1Y7–Hacker betritt den Computer, stiehlt persönliche Daten. Hacker Hände reißen binären Code. Hacking Computer Sicherheitssystem, Firewall. Datensicherheitskonzept

Yen Yuan Währungssymbol in Binärcode bestehend aus 0 und 1. Stellt die Sicherheit digitaler Cyberbanken und Hacker-Angriffe dar Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/yen-yuan-wahrungssymbol-in-binarcode-bestehend-aus-0-und-1-stellt-die-sicherheit-digitaler-cyberbanken-und-hacker-angriffe-dar-image463425049.html

Yen Yuan Währungssymbol in Binärcode bestehend aus 0 und 1. Stellt die Sicherheit digitaler Cyberbanken und Hacker-Angriffe dar Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/yen-yuan-wahrungssymbol-in-binarcode-bestehend-aus-0-und-1-stellt-die-sicherheit-digitaler-cyberbanken-und-hacker-angriffe-dar-image463425049.htmlRF2HWXRAH–Yen Yuan Währungssymbol in Binärcode bestehend aus 0 und 1. Stellt die Sicherheit digitaler Cyberbanken und Hacker-Angriffe dar

Cyber Security Hacker arbeiten Laptop bug firewall Schild Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/cyber-security-hacker-arbeiten-laptop-bug-firewall-schild-image180916786.html

Cyber Security Hacker arbeiten Laptop bug firewall Schild Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/cyber-security-hacker-arbeiten-laptop-bug-firewall-schild-image180916786.htmlRFME9D5P–Cyber Security Hacker arbeiten Laptop bug firewall Schild

Virtuelle Projektion eines Cyber-Shield-Schutzes Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/virtuelle-projektion-eines-cyber-shield-schutzes-image342877447.html

Virtuelle Projektion eines Cyber-Shield-Schutzes Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/virtuelle-projektion-eines-cyber-shield-schutzes-image342877447.htmlRF2AWRBK3–Virtuelle Projektion eines Cyber-Shield-Schutzes

Blauer Bildschirm des Todes Hintergrund. BSOD Fehlermeldung des Systems Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/blauer-bildschirm-des-todes-hintergrund-bsod-fehlermeldung-des-systems-image241588967.html

Blauer Bildschirm des Todes Hintergrund. BSOD Fehlermeldung des Systems Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/blauer-bildschirm-des-todes-hintergrund-bsod-fehlermeldung-des-systems-image241588967.htmlRFT1195B–Blauer Bildschirm des Todes Hintergrund. BSOD Fehlermeldung des Systems

MINNEAPOLIS, Minnesota/USA - Juli 7, 2019: Person mit Apple i-phone zu drücken, und die Quadratische app/Zugriff auf Anwendungen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesotausa-juli-7-2019-person-mit-apple-i-phone-zu-drucken-und-die-quadratische-appzugriff-auf-anwendungen-image259741710.html

MINNEAPOLIS, Minnesota/USA - Juli 7, 2019: Person mit Apple i-phone zu drücken, und die Quadratische app/Zugriff auf Anwendungen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesotausa-juli-7-2019-person-mit-apple-i-phone-zu-drucken-und-die-quadratische-appzugriff-auf-anwendungen-image259741710.htmlRFW2G75J–MINNEAPOLIS, Minnesota/USA - Juli 7, 2019: Person mit Apple i-phone zu drücken, und die Quadratische app/Zugriff auf Anwendungen

Blauer Bildschirm mit Fehlermeldung des Betriebssystems Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/blauer-bildschirm-mit-fehlermeldung-des-betriebssystems-image332605268.html

Blauer Bildschirm mit Fehlermeldung des Betriebssystems Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/blauer-bildschirm-mit-fehlermeldung-des-betriebssystems-image332605268.htmlRF2A93DBG–Blauer Bildschirm mit Fehlermeldung des Betriebssystems

Ordner mit einem bug Symbol, Cartoon Stil Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/ordner-mit-einem-bug-symbol-cartoon-stil-image243571061.html

Ordner mit einem bug Symbol, Cartoon Stil Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/ordner-mit-einem-bug-symbol-cartoon-stil-image243571061.htmlRFT47HAD–Ordner mit einem bug Symbol, Cartoon Stil

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Privatsphäre Se Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-privatsphare-se-138964547.html

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Privatsphäre Se Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-privatsphare-se-138964547.htmlRFJ22AKF–Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Privatsphäre Se

Hacking Computer Sicherheitssystem, Firewall. Hacker Hände reißen binären Code. Hacker betritt den Computer, stiehlt persönliche Daten. Datensicherheitskonzept Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacking-computer-sicherheitssystem-firewall-hacker-hande-reissen-binaren-code-hacker-betritt-den-computer-stiehlt-personliche-daten-datensicherheitskonzept-image369901246.html

Hacking Computer Sicherheitssystem, Firewall. Hacker Hände reißen binären Code. Hacker betritt den Computer, stiehlt persönliche Daten. Datensicherheitskonzept Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacking-computer-sicherheitssystem-firewall-hacker-hande-reissen-binaren-code-hacker-betritt-den-computer-stiehlt-personliche-daten-datensicherheitskonzept-image369901246.htmlRF2CDPCPP–Hacking Computer Sicherheitssystem, Firewall. Hacker Hände reißen binären Code. Hacker betritt den Computer, stiehlt persönliche Daten. Datensicherheitskonzept

Brittish Pfund Währungssymbol im Binärcode, bestehend aus 0 und 1. Stellt die Sicherheit digitaler Cyberbanken und Hacker-Angriffe dar Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/brittish-pfund-wahrungssymbol-im-binarcode-bestehend-aus-0-und-1-stellt-die-sicherheit-digitaler-cyberbanken-und-hacker-angriffe-dar-image463424994.html

Brittish Pfund Währungssymbol im Binärcode, bestehend aus 0 und 1. Stellt die Sicherheit digitaler Cyberbanken und Hacker-Angriffe dar Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/brittish-pfund-wahrungssymbol-im-binarcode-bestehend-aus-0-und-1-stellt-die-sicherheit-digitaler-cyberbanken-und-hacker-angriffe-dar-image463424994.htmlRF2HWXR8J–Brittish Pfund Währungssymbol im Binärcode, bestehend aus 0 und 1. Stellt die Sicherheit digitaler Cyberbanken und Hacker-Angriffe dar

Cyber Security hand Schädelknochen Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/cyber-security-hand-schadelknochen-image180916803.html

Cyber Security hand Schädelknochen Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/cyber-security-hand-schadelknochen-image180916803.htmlRFME9D6B–Cyber Security hand Schädelknochen

Virtuelle Projektion eines Cyber-Shield-Schutzes Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/virtuelle-projektion-eines-cyber-shield-schutzes-image343520969.html

Virtuelle Projektion eines Cyber-Shield-Schutzes Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/virtuelle-projektion-eines-cyber-shield-schutzes-image343520969.htmlRF2AXTME1–Virtuelle Projektion eines Cyber-Shield-Schutzes

Blauer Bildschirm des Todes Hintergrund. BSOD Systemcrash Nachricht Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/blauer-bildschirm-des-todes-hintergrund-bsod-systemcrash-nachricht-image241588970.html

Blauer Bildschirm des Todes Hintergrund. BSOD Systemcrash Nachricht Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/blauer-bildschirm-des-todes-hintergrund-bsod-systemcrash-nachricht-image241588970.htmlRFT1195E–Blauer Bildschirm des Todes Hintergrund. BSOD Systemcrash Nachricht

MINNEAPOLIS, Minnesota/USA - Juli 7, 2019: Person mit Apple i-phone zu drücken und die PayPal app/Zugriff auf Anwendungen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesotausa-juli-7-2019-person-mit-apple-i-phone-zu-drucken-und-die-paypal-appzugriff-auf-anwendungen-image259741660.html

MINNEAPOLIS, Minnesota/USA - Juli 7, 2019: Person mit Apple i-phone zu drücken und die PayPal app/Zugriff auf Anwendungen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesotausa-juli-7-2019-person-mit-apple-i-phone-zu-drucken-und-die-paypal-appzugriff-auf-anwendungen-image259741660.htmlRFW2G73T–MINNEAPOLIS, Minnesota/USA - Juli 7, 2019: Person mit Apple i-phone zu drücken und die PayPal app/Zugriff auf Anwendungen

Ordner mit einem Fehler-Symbol im Cartoon-Stil, die isoliert auf weißem Hintergrund-Vektor-illustration Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-ordner-mit-einem-fehler-symbol-im-cartoon-stil-die-isoliert-auf-weissem-hintergrund-vektor-illustration-142171542.html

Ordner mit einem Fehler-Symbol im Cartoon-Stil, die isoliert auf weißem Hintergrund-Vektor-illustration Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-ordner-mit-einem-fehler-symbol-im-cartoon-stil-die-isoliert-auf-weissem-hintergrund-vektor-illustration-142171542.htmlRFJ78D72–Ordner mit einem Fehler-Symbol im Cartoon-Stil, die isoliert auf weißem Hintergrund-Vektor-illustration

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Daten Secur Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-daten-secur-138964539.html

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Daten Secur Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-daten-secur-138964539.htmlRFJ22AK7–Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Daten Secur

Russisches Rubel Währungssymbol in Binärcode, bestehend aus 0 und 1. Stellt die Sicherheit digitaler Cyberbanken und Hacker-Angriffe dar Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/russisches-rubel-wahrungssymbol-in-binarcode-bestehend-aus-0-und-1-stellt-die-sicherheit-digitaler-cyberbanken-und-hacker-angriffe-dar-image463424997.html

Russisches Rubel Währungssymbol in Binärcode, bestehend aus 0 und 1. Stellt die Sicherheit digitaler Cyberbanken und Hacker-Angriffe dar Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/russisches-rubel-wahrungssymbol-in-binarcode-bestehend-aus-0-und-1-stellt-die-sicherheit-digitaler-cyberbanken-und-hacker-angriffe-dar-image463424997.htmlRF2HWXR8N–Russisches Rubel Währungssymbol in Binärcode, bestehend aus 0 und 1. Stellt die Sicherheit digitaler Cyberbanken und Hacker-Angriffe dar

Cyber Security hand Schädelknochen Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/cyber-security-hand-schadelknochen-image180916788.html

Cyber Security hand Schädelknochen Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/cyber-security-hand-schadelknochen-image180916788.htmlRFME9D5T–Cyber Security hand Schädelknochen

Virtuelle Projektion eines Cyber-Shield-Schutzes Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/virtuelle-projektion-eines-cyber-shield-schutzes-image342877555.html

Virtuelle Projektion eines Cyber-Shield-Schutzes Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/virtuelle-projektion-eines-cyber-shield-schutzes-image342877555.htmlRF2AWRBPY–Virtuelle Projektion eines Cyber-Shield-Schutzes

Blauer Bildschirm des Todes. Absturz des Betriebssystems Fehlermeldung. BSOD Störungsmeldung Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/blauer-bildschirm-des-todes-absturz-des-betriebssystems-fehlermeldung-bsod-storungsmeldung-image241588952.html

Blauer Bildschirm des Todes. Absturz des Betriebssystems Fehlermeldung. BSOD Störungsmeldung Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/blauer-bildschirm-des-todes-absturz-des-betriebssystems-fehlermeldung-bsod-storungsmeldung-image241588952.htmlRFT1194T–Blauer Bildschirm des Todes. Absturz des Betriebssystems Fehlermeldung. BSOD Störungsmeldung

MINNEAPOLIS, Minnesota/USA - Juli 7, 2019: Person mit Apple i-phone zu drücken und den Zugang der Kreis app/Anwendung Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesotausa-juli-7-2019-person-mit-apple-i-phone-zu-drucken-und-den-zugang-der-kreis-appanwendung-image259741661.html

MINNEAPOLIS, Minnesota/USA - Juli 7, 2019: Person mit Apple i-phone zu drücken und den Zugang der Kreis app/Anwendung Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesotausa-juli-7-2019-person-mit-apple-i-phone-zu-drucken-und-den-zugang-der-kreis-appanwendung-image259741661.htmlRFW2G73W–MINNEAPOLIS, Minnesota/USA - Juli 7, 2019: Person mit Apple i-phone zu drücken und den Zugang der Kreis app/Anwendung

MINNEAPOLIS, MINNESOTA / USA - 28. FEBRUAR 2021: Person, die das Apple i-Phone verwendet, um auf die neue Amazon Logo-App/-Anwendung zuzugreifen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesota-usa-28-februar-2021-person-die-das-apple-i-phone-verwendet-um-auf-die-neue-amazon-logo-app-anwendung-zuzugreifen-image410255083.html

MINNEAPOLIS, MINNESOTA / USA - 28. FEBRUAR 2021: Person, die das Apple i-Phone verwendet, um auf die neue Amazon Logo-App/-Anwendung zuzugreifen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesota-usa-28-februar-2021-person-die-das-apple-i-phone-verwendet-um-auf-die-neue-amazon-logo-app-anwendung-zuzugreifen-image410255083.htmlRF2ERCMF7–MINNEAPOLIS, MINNESOTA / USA - 28. FEBRUAR 2021: Person, die das Apple i-Phone verwendet, um auf die neue Amazon Logo-App/-Anwendung zuzugreifen

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Identität Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-identitat-138964566.html

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Identität Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-identitat-138964566.htmlRFJ22AM6–Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Identität

Virtuelle Projektion eines Cyber-Shield-Schutzes Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/virtuelle-projektion-eines-cyber-shield-schutzes-image342877313.html

Virtuelle Projektion eines Cyber-Shield-Schutzes Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/virtuelle-projektion-eines-cyber-shield-schutzes-image342877313.htmlRF2AWRBE9–Virtuelle Projektion eines Cyber-Shield-Schutzes

Fake lustige blaue Bildschirm des Todes - BSOD. Fehlermeldung bei Systemausfall Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/fake-lustige-blaue-bildschirm-des-todes-bsod-fehlermeldung-bei-systemausfall-image241588972.html

Fake lustige blaue Bildschirm des Todes - BSOD. Fehlermeldung bei Systemausfall Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/fake-lustige-blaue-bildschirm-des-todes-bsod-fehlermeldung-bei-systemausfall-image241588972.htmlRFT1195G–Fake lustige blaue Bildschirm des Todes - BSOD. Fehlermeldung bei Systemausfall

MINNEAPOLIS, MINNESOTA / USA - 28. FEBRUAR 2021: Person, die das Apple i-Phone verwendet, um auf die neue Amazon Logo-App/-Anwendung zuzugreifen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesota-usa-28-februar-2021-person-die-das-apple-i-phone-verwendet-um-auf-die-neue-amazon-logo-app-anwendung-zuzugreifen-image410255184.html

MINNEAPOLIS, MINNESOTA / USA - 28. FEBRUAR 2021: Person, die das Apple i-Phone verwendet, um auf die neue Amazon Logo-App/-Anwendung zuzugreifen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesota-usa-28-februar-2021-person-die-das-apple-i-phone-verwendet-um-auf-die-neue-amazon-logo-app-anwendung-zuzugreifen-image410255184.htmlRF2ERCMJT–MINNEAPOLIS, MINNESOTA / USA - 28. FEBRUAR 2021: Person, die das Apple i-Phone verwendet, um auf die neue Amazon Logo-App/-Anwendung zuzugreifen

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Online-Sec Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-online-sec-138964520.html

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Online-Sec Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-online-sec-138964520.htmlRFJ22AJG–Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: Online-Sec

Virtuelle Projektion eines Cyber-Shield-Schutzes Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/virtuelle-projektion-eines-cyber-shield-schutzes-image343520981.html

Virtuelle Projektion eines Cyber-Shield-Schutzes Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/virtuelle-projektion-eines-cyber-shield-schutzes-image343520981.htmlRF2AXTMED–Virtuelle Projektion eines Cyber-Shield-Schutzes

MINNEAPOLIS, MINNESOTA / USA - 28. FEBRUAR 2021: Person, die das Apple i-Phone verwendet, um auf die neue Amazon Logo-App/-Anwendung zuzugreifen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesota-usa-28-februar-2021-person-die-das-apple-i-phone-verwendet-um-auf-die-neue-amazon-logo-app-anwendung-zuzugreifen-image410255037.html

MINNEAPOLIS, MINNESOTA / USA - 28. FEBRUAR 2021: Person, die das Apple i-Phone verwendet, um auf die neue Amazon Logo-App/-Anwendung zuzugreifen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesota-usa-28-februar-2021-person-die-das-apple-i-phone-verwendet-um-auf-die-neue-amazon-logo-app-anwendung-zuzugreifen-image410255037.htmlRF2ERCMDH–MINNEAPOLIS, MINNESOTA / USA - 28. FEBRUAR 2021: Person, die das Apple i-Phone verwendet, um auf die neue Amazon Logo-App/-Anwendung zuzugreifen

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: nicht freigeschaltet Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-nicht-freigeschaltet-138964565.html

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: nicht freigeschaltet Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-nicht-freigeschaltet-138964565.htmlRFJ22AM5–Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen Display: nicht freigeschaltet

MINNEAPOLIS, MINNESOTA / USA - 28. FEBRUAR 2021: Person, die das Apple i-Phone verwendet, um auf die neue Amazon Logo-App/-Anwendung zuzugreifen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesota-usa-28-februar-2021-person-die-das-apple-i-phone-verwendet-um-auf-die-neue-amazon-logo-app-anwendung-zuzugreifen-image410255163.html

MINNEAPOLIS, MINNESOTA / USA - 28. FEBRUAR 2021: Person, die das Apple i-Phone verwendet, um auf die neue Amazon Logo-App/-Anwendung zuzugreifen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/minneapolis-minnesota-usa-28-februar-2021-person-die-das-apple-i-phone-verwendet-um-auf-die-neue-amazon-logo-app-anwendung-zuzugreifen-image410255163.htmlRF2ERCMJ3–MINNEAPOLIS, MINNESOTA / USA - 28. FEBRUAR 2021: Person, die das Apple i-Phone verwendet, um auf die neue Amazon Logo-App/-Anwendung zuzugreifen

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen display Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-138964557.html

Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen display Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-business-technologie-internet-und-netzwerk-konzept-junger-geschaftsmann-arbeiten-auf-dem-tablett-der-zukunft-wahlen-sie-auf-dem-virtuellen-display-138964557.htmlRFJ22AKW–Business, Technologie, Internet und Netzwerk-Konzept. Junger Geschäftsmann, arbeiten auf dem Tablett der Zukunft, wählen Sie auf dem virtuellen display

Suchergebnisse für Fehlercode brechen Stock-Fotos & Bilder (185)

Seite 1 von 2