Seite 1 von 7

Ransom ware Stockfotos & Bilder

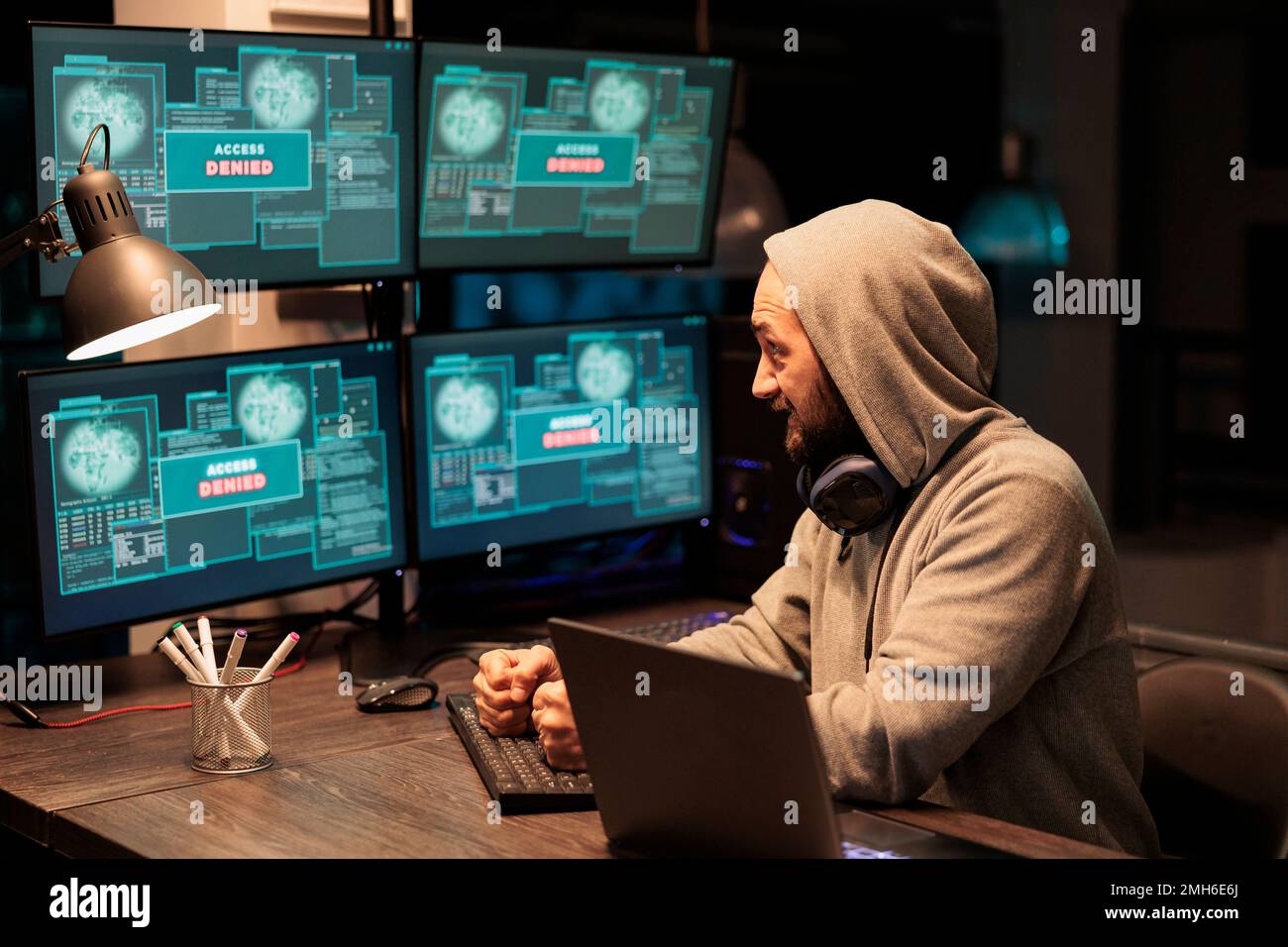

RF2MH6E6J–Wütender, verrückter Hacker, der die Tastatur schlug, nachdem er das Computersystem nicht gehackt hatte und versuchte, in die Unternehmensdatenbank einzudringen, um Informationen zu stehlen. Aggressiver Mann mit Fäusten und Cyberangriffen.

RF2MH6C0A–Verärgerter, wütender Hacker, der eine Tastatur ins Büro warf, sich über einen Systemausfall beim Hacken verärgert fühlt. Mit Hardwarefehlern umzugehen, Serverinformationen zu stehlen, gewalttätiger Dieb.

RF2TC64XG–afroamerikanischer Hacker öffnet Blackbox mit bösartigem Ransomware-Programm für Datenmissbrauch. Betrüger zeigt Fälle mit illegaler Technologie und plant Hackerangriffe mit Kriminalpartner

RF2RTRCNE–Laptop mit weißem, leerem Bildschirm für Ransomware in verlassenen Lagerhäusern. Tragbarer Computer mit leerem Display für schädlichen Softwarecode in der Nacht, in der sich Hacker verstecken

RF2R8JEG8–Zwei Hacker planen Phishing-Cyberangriffe und kodieren Ransomware auf Computern. Asiatische und afroamerikanische Männer in Kapuzen entwickeln Schadsoftware in einem dunkel verlassenen Lagerhaus

RF2TC651P–Hacker, der Malware-Code ausführt und Ransomware auf dem Computerbildschirm startet. Kriminelle, die mit illegaler schädlicher Software arbeiten, die nachts in dunklen Räumen auf mehreren Monitoren angezeigt wird

RF2TC64AJ–Ransomware auf dem Computerbildschirm, die nachts in einem verlassenen Lager Datenschutzinformationen stiehlt. Schädliche Software auf Monitoren knackt Passwörter und verletzt Daten im Raum ohne jemanden

RF2R8JE88–Asiatischer Hacker greift Server mit Ransomware an und knackt das Passwort. Internetbetrug bei Hood plant Phishing-Angriffe und entwickelt schädliche Software, um Daten in dunklen Räumen zu missbrauchen

RF2TBABB0–Hacker sind glücklich, nachdem sie erfolgreich Computer-Sabotage mit Verschlüsselungs-trojaner-Ransomware in versteckter Basis durchgeführt haben. Cyberkriminelle fordern Lösegeld von Opfern, nachdem sie Zugang zu ihren Daten erhalten haben

RF2R8JFHE–Computerbildschirme zeigen Daten und Ransomware-Code am Hacker-Arbeitsbereich an. Schädliche Software knackt das Passwort auf Monitoren in einem verlassenen Lagerhaus mit Graffiti und Neonlicht

RF2WGKPDB–Verwirrter afroamerikanischer Krimineller, der Computer benutzt, um illegale Ransomware zu programmieren. Besorgte junge Hacker in der Haube, die schädliche Software programmieren, um in den Datenbankserver einzudringen

RF2PCE02T–Ein Team anonymer Diebe sendet Drohnenvideos und fragt nach Passwörtern, Ransomware, anstatt Daten zu verbreiten. Hacker mit Masken drohen, Regierungsinformationen preiszugeben. Handgeführte Aufnahme.

RF2RFARF6–Hacker knacken ein starkes Passwort und überprüfen Ransomware-Code auf dem Computerbildschirm. Kriminelle, die Schadsoftware verwenden, um in den Datenbankserver einzudringen und Datenschutzdaten zu stehlen

RF2WT535K–Hacker planen Malware-Angriffe auf staatliche Computernetzwerke und codieren Ransomware. Kriminelle, die schädliche Software programmieren, um Datenbankserver in einem verlassenen Lager zu hacken

RF2RDY6FJ–Männlicher Spion mit anonoym Maske, filmt Live-Bedrohungsvideo, fragt nach Ransomware, anstatt wichtige Daten zu verbreiten. Junge Person droht, Informationen preiszugeben, Online-Cyberkriminalität.

RF2N4MAHR–Team anonymer Personen, die ihre Identität verbergen, während sie ein Bedrohungsvideo für Ransomware aufzeichnen und wertvolle Regierungsinformationen im Dark Web verbreiten. Hacker mit Masken senden Live-Montage.

RF2RTE5P7–Hacker in Hood, der Ransomware-Programm auf dem Computer ausführt, um in den Datenbankserver einzubrechen. Kriminelle Codierung schädlicher Software, um das Netzwerksystem zu hacken und Datenschutzinformationen zu stehlen

RF2WGKPT5–Hacker nutzen ssd mit Ransomware, um in die Datenbank einzudringen und Informationen zu stehlen. Junger Mann in der Kapuze, der Entwickler-CD mit Internet-Virus gibt, um Passwort zu knacken und Daten zu verletzen

RF2R8JFHB–Hacker arbeiten zusammen und kodieren Ransomware auf mehreren Computerbildschirmen. Internetdiebe planen Cyberangriffe, um Informationen vom Datenbankserver im Versteck zu stehlen

RF2WGKPAH–Hacker teilen Ideen über den Einbruch in einen Regierungsserver und zeigen kriminellen Ransomware-Code auf dem Bildschirm. Junge Männer in der Kapuze knacken das Datenbankpasswort auf dem Computer zusammen

RF2M6JF5R–Geheimnisvolle Hacker senden Ransomware-Videos, um Geld zu erhalten, stehlen Passwörter und senden Live-Bedrohungen im Dark Web. Eine Frau mit anonymer Maske, die nachts illegale Aktivitäten macht.

RF2PCDYXM–Junger Webspion nimmt Ransomware-Videos auf, um Belohnungen zu erhalten, Informationen zu stehlen und Live-Bedrohungen zu übertragen. Gefährlicher Hacker mit anonymer Maske, der illegale Aktivitäten ausführt. Handgeführte Aufnahme.

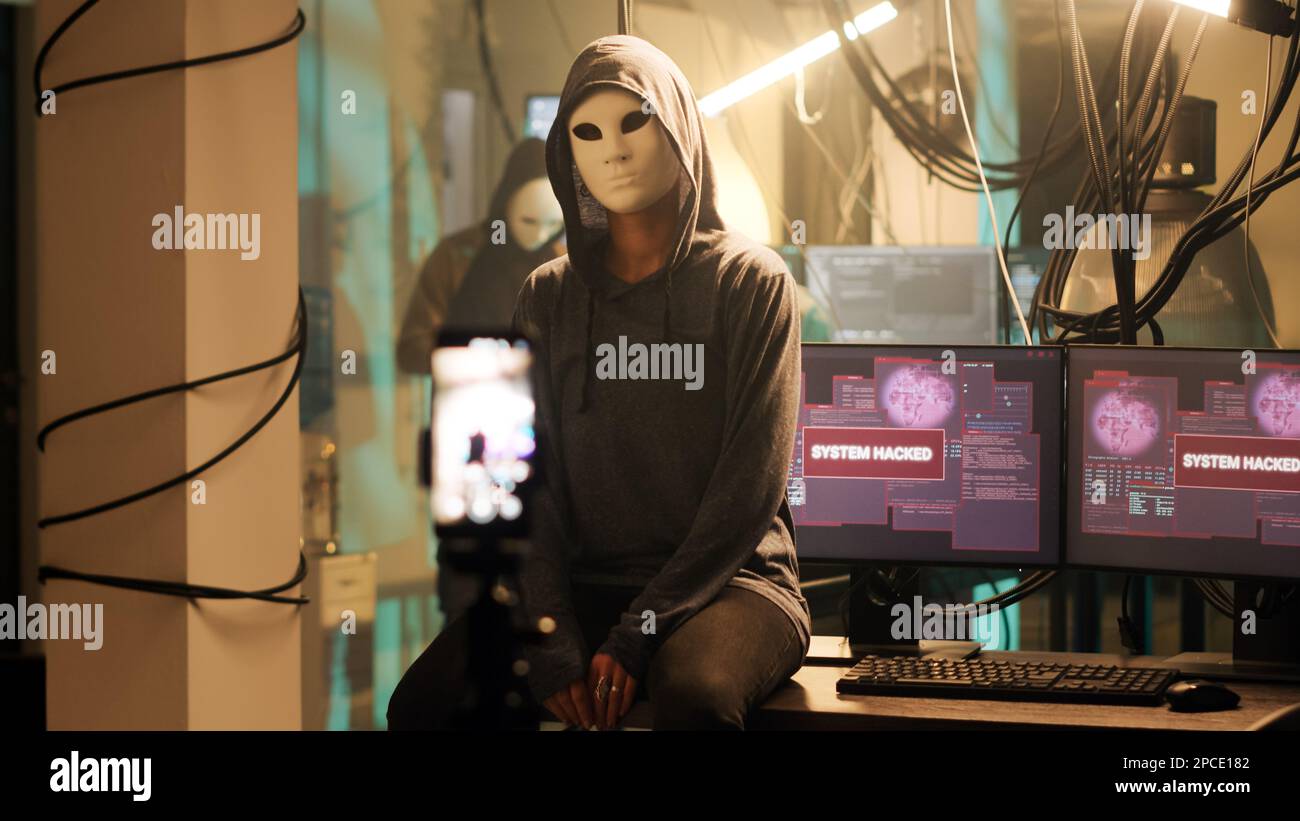

RF2PCE182–Weibliche Diebin mit Maske sendet Live-Bedrohungsvideo, fragt nach Ransomware, anstatt wichtige Informationen zu verbreiten. Junge maskierte Person droht, Passwörter preiszugeben, Cyberkriminalität. Handgeführte Aufnahme.

RF2R8JD7M–Asiatischer Hacker, der Ransomware nutzt, um in den Regierungsserver einzudringen und vertrauliche Daten zu stehlen. Junger Mann in Hood, der nachts illegale Schadsoftware kodiert und Spyware programmiert

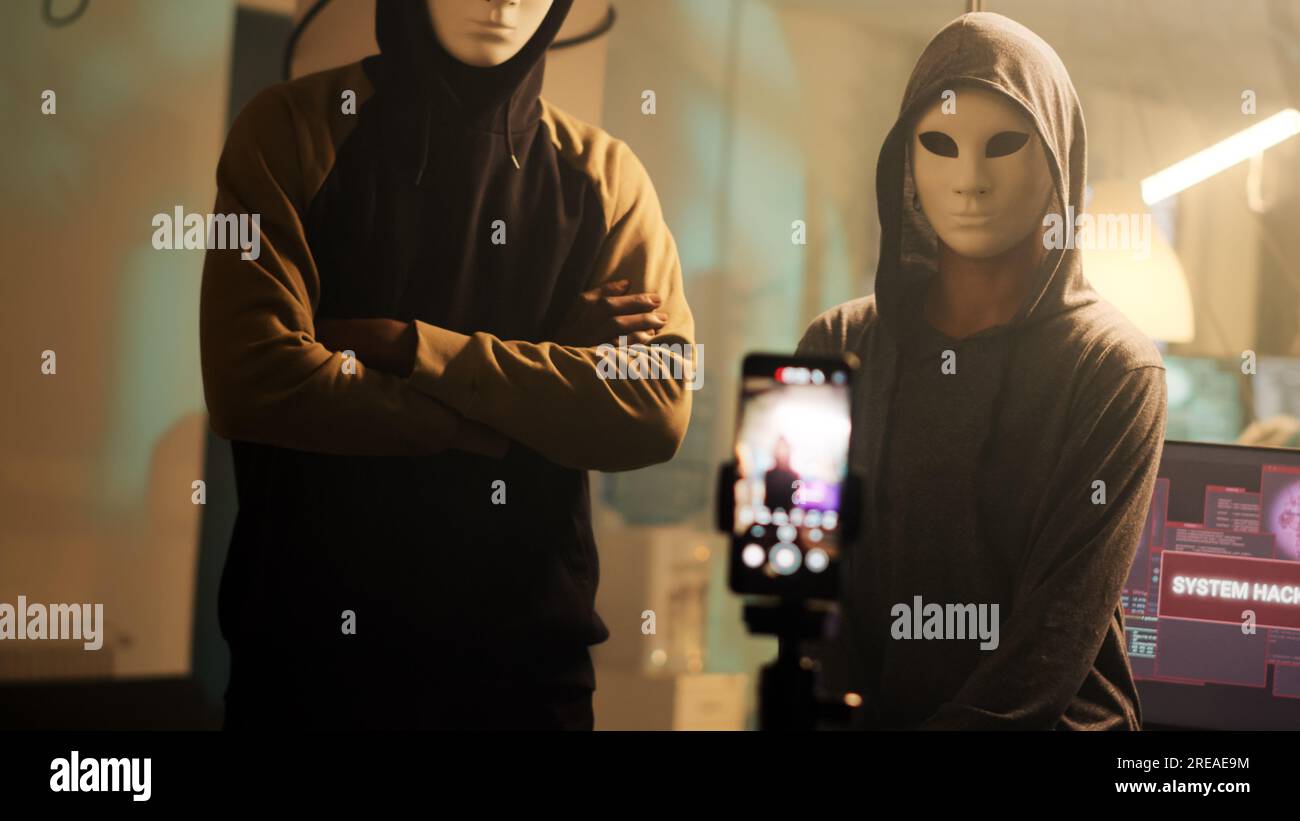

RF2REAE9M–Ein Team maskierter Hacker, die Live-Bedrohungsvideos senden und nach Passwörtern fragen, Ransomware, anstatt Daten zu verbreiten. Leute mit gruseligen Masken drohen, Regierungsinformationen preiszugeben. Handgeführte Aufnahme.

RF2TC659X–Computer mit bösartiger Ransomware, die Code auf Bildschirmen in einem verlassenen Lager ausführen. Verschlüsselungssoftware mehrere Fenster und Hacking von Passwörtern auf Monitoren in dunklen Räumen

RF2N4M9WX–Ein gefährlicher Dieb filmt Ransomware-Videos, um Geld zu erhalten, stiehlt wichtige Daten und sendet Bedrohungen live. Mysteriöser Hacker mit anonymer Maske, der illegale Aktivitäten ausführt. Handgeführte Aufnahme.

RF2WGKPPR–Junge Männer hacken Netzwerksystem und diskutieren Ransomware-Code. Hacker begehen Internetkriminalität und brechen Gesetze, während sie Daten vom Online-Server mit Graffiti stehlen

RF2RE2E1C–Mysteriöse Person mit Maske, die Ransomware-Videos im Dark Web sendet und nach dem Diebstahl von Passwörtern Drohungen ausspricht. Maskierter Hacker, der sich spät in der Nacht vor der Kamera gefährlich verhält, Belästigung.

RF2RDY6DY–Hacker nutzen eine Live-Streaming-Plattform, um Cyberangriffe durchzuführen und Lösegeld zu fordern, um Ransomware zu stoppen. Menschen, die Videos auf Smartphones aufnehmen, dunkle Internetnetze für illegale Aktivitäten.

RF2TC65PJ–Internetkriminelle in der Kapuze spionieren online mit illegaler Spyware auf dem Computer aus. Hacker bereiten Ransomware-Angriffe vor, brechen Gesetze und planen Phishing-Betrug in verlassenen Lagerhäusern

RF2TC64J2–Asiatischer Hacker in der Haube installiert Spyware auf dem Computer des Opfers und codiert Ransomware auf dem Computer. Junge Kriminelle planen Phishing-Online-Betrug in verlassenen Lagerhäusern nachts

RF2WX0D3J–Hacker, die Computer sabotieren, indem sie Verschlüsselungs-trojanische Ransomware auf einem Tablet mit grünem Bildschirm verwenden. Cyberkriminelle verwenden ein Modell, um Lösegeld von Opfern im Austausch für den Zugriff auf ihre Daten zu verlangen

RF2TC65DW–Internetkriminelle hacken Computernetzwerk und Ausführen von Ransomware-Code auf dem Bildschirm. Ein Mann in der Haube bricht das Gesetz, während er illegalen Zugriff auf den Datenbankserver in einem dunklen Warehouse erhält

RF2WJHT8M–Asiatischer Hacker, der Phishing-Angriffe mit illegaler Ransomware durchführt. Junger Internetkrimineller in der Haube, der Malware für Passwortknacken auf dem Computer des Opfers in dunklen verlassenen Lagerhäusern installiert

RF2RDY6CH–Ausgebildete maskierte Spione, die einen Live-Stream nutzen, um Cyberangriffe durchzuführen und Lösegeld zu fordern, um Ransomware zu stoppen. Menschen, die Videos auf Smartphones aufnehmen, dunkle Internetnetze für illegale Aktivitäten.

RF2PCE0HJ–Erfahrener Cyberkrimineller mit weißer Maske, der Ransomware-Live-Videos im Dark Web aufzeichnet und nach dem Diebstahl von Passwörtern Bedrohungen auslöst. Maskierter Hacker, der sich nachts vor der Kamera mysteriös verhält, Belästigung.

RF2WGKPFH–Hacker in anonymer Maske, die Videos mit Online-Betrug auf dem Mobiltelefon aufnimmt, während er illegale Aktivitäten ausübt. Internet-Betrüger-Streaming-Bedrohung, um Geld und Datenschutzinformationen zu erhalten

RF2WJHR58–Anonyme Kriminelle streamen Internetbedrohungen auf Smartphones und führen Cyberangriffe durch. Hacker begehen Internetkriminalität, während sie Betrugsvideos auf dem Mobiltelefon aufzeichnen und das Opfer um Zahlung bitten

RF2T4C4NY–Mobiltelefon-Bildschirm, auf dem anonyme Hackeraufzeichnungsnachrichten angezeigt werden. Internetkriminelle in Masken und Hauben streamen nachts in einem verlassenen Lagerhaus live auf dem Smartphone

RF2RW88WE–Anonymer Hacker, der illegale Aktivitäten auf dem Smartphone aufzeichnet und auf die Kamera zeigt. Bedrohung durch kriminelle Ausstrahlung online auf dem Mobiltelefon und Aufforderung des Opfers nach vertraulichen Informationen

RF2WJHRGP–Anonyme Hacker streamen kriminelle Aktivitäten in verlassenen Lagerhäusern live. Internet-Betrüger brechen Gesetze und nehmen Lösegeld-Videos nachts auf dem Smartphone auf

RF2T4C51N–Hacker verwenden Spyware auf dem Computerbildschirm, während sie zusammenarbeiten. Zwei Kriminelle in der Kapuze knacken Passwort und überprüfen vertrauliche Informationen auf dem Internet-Server im Versteck

RF2T4C4KG–Anonyme kriminelle Aufzeichnungsbetrug auf Smartphone-Kamera im verlassenen Lagerhaus. Hacker mit versteckter Identität, der illegale Aktivitäten macht, während er Bedrohungen auf einem Mobiltelefon auf einem Stativ filmt

RF2WGKPT3–Kriminelle in anonymer Maske, die Online-Betrugsvideo auf Smartphone aufnimmt. Hacker mit versteckter Identität Live-Streaming-Bedrohung auf dem Mobiltelefon und fordern das Opfer nach Informationen im dunklen Web

RF2RFNMGA–Smartphone-Bildschirm mit Hackern, die ein Bedrohungsvideo aufnehmen und das Opfer nach vertraulichen Informationen und Geld fragen. Kriminelle tragen anonyme Masken, die nachts Online- und Streaming-Betrug drohen

RF2RWD627–Hacker in Masken, die bedrohliche Nachrichten aufzeichnen und Opfer für vertrauliche Datenschutzinformationen fordern. Anonyme Internet-Betrüger, die kriminelle Aktivitäten ausführen und über eine Handykamera streamen

RF2C29Y0H–Schuss aus dem Rücken von gefährlichen Hacker machen einen gefährlichen Virus. Identitätsdiebstahl.

RF2BGND54–Männliche Hacker, die sich die Art und Weise angeschaut haben, wie ihre kriminelle Cyber-Tochter Daten von einem verdeckten Server klaut.

RF2BE54D3–Mädchen Hacker sitzt an ihrem Super-Computer für Cyber-Verbrechen mit einer gefährlichen Malware.

RF2BN6CHK–Rückansicht des männlichen Hackers, der einen Hoody trägt, der einen Regierungsserver mit einem gefährlichen Virus infiziert.

RF2BC875T–Hacker mit einem Hoodies, der eine gefährliche Malware auf einem Computer mit grünem Bildschirm macht.

RF2BGND4P–Organisiertes Team von Cyber-Kriminellen, die über ihr Sicherheitssystem sprechen. Gefährliche Hacker.

RF2BTMA67–Zoom in Schuss organisierte Cyber-Kriminelle in dunklen Raum mit Super-Computer hacken die Regierung.

RF2B9EMBA–Aufgeregtes Hacker-Mädchen, nachdem es Zugriff auf Cyber-Angriffe gewährt hat. Gefährliche Internetkriminelle.

RF2BC8714–Gefährlicher Hacker, der seine Identität versteckt und dabei eine weiße Maske trägt, während er die erweiterte Realität verwendet, um vertrauliche Daten zu stehlen.

RF2BPH1BW–Maskierter Hacker in seiner Wohnung, der in die Kamera schaut und dabei Online-Informationen stiehlt.

RF2RWD5Y9–Hacker in anonymer Maske Live-Streaming illegale Online-Aktivitäten auf Smartphone für Dark Web. Kriminelle Aufzeichnung von Bedrohungen auf Mobiltelefonen und Verletzung von Datenschutzdaten im Versteck

RF2X2TKX6–Anonyme Hacker brechen Gesetze beim Online-Streaming mit Smartphone. Kriminelle, die Videos über Drohungen auf dem Mobiltelefon aufzeichnen, während sie nachts illegale Aktivitäten in verlassenen Lagerhäusern durchführen

RF2RFD7KJ–Hacker brechen Gesetze und machen spät in der Nacht illegale Computeraktivitäten. Zwei verschiedene junge Kriminelle trinken Kaffee, während sie schädliche Software in einem dunklen Versteck programmieren

RF2WT535W–Anonymer Hacker filmt Betrugsvideos auf dem Mobiltelefon, während er kriminelle Aktivitäten ausübt. Betrüger, der Live-Lösegeldnachrichten auf dem Mobiltelefon streamt und das Opfer nach Datenschutzinformationen fragt

RF2TC655R–Hacker brechen Gesetze, während sie gefährliche Computerviren in verlassenen Lagerhäusern codieren. Kriminelle arbeiten zusammen und programmieren illegale schädliche Software in versteckten Arbeitsbereichen

RF2N4MDE0–Weibliche Hacker mit Maske, die Live-Bedrohungsvideo sendet, um Lösegeld bittet, anstatt wichtige Informationen zu verbreiten. Gefährliche maskierte Frau droht, Daten preiszugeben, Cyberangriff.

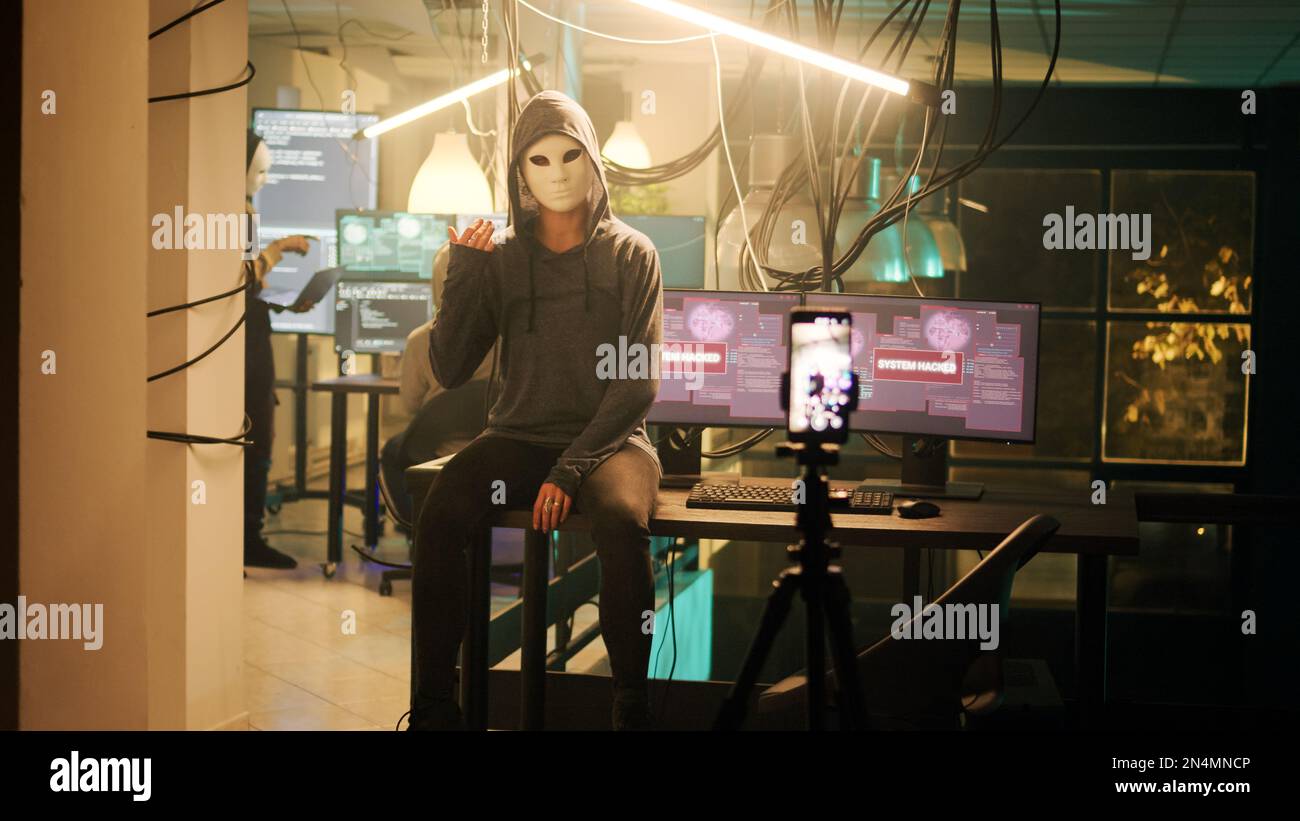

RF2N4MNCP–Gefährliche maskierte Erwachsene senden Hacktivismus-Videos, um Lösegeld zu erhalten, Passwörter zu stehlen und Live-Bedrohungen im Dark Web zu senden. Eine Frau mit anonymer Maske, die nachts illegale Aktivitäten macht.

RF2WGKPRX–Hacker brechen Website und knacken Passwort, während sie illegale Aktivitäten ausführen. Kriminelle verletzen das Sicherheitssystem und stehlen nachts wertvolle Informationen in versteckten Arbeitsbereichen

RF2RF1XCW–Anonymer Hacker streamt Drohnachricht, während er illegale Aktivitäten auf dem Computer ausführt. Ein Internetdieb nimmt Online-Betrugs-Videos auf einem Smartphone auf, während er in einem verlassenen Lagerhaus gegen das Gesetz verstößt

RF2T4C563–Internet-Dieb nimmt Lösegeldvideos auf, um vertrauliche Informationen zu stehlen und Cyberkriminalität zu begehen. Anonymer Hacker streamt Online-Betrug auf Smartphone-Kamera und betrügerisches Opfer

RF2RFD80H–Kriminelle erfassen betrügerische Nachrichten auf Handykameras und machen illegale Online-Aktivitäten. Zwei anonyme Hacker in Kapuzen rufen Opfer auf Smartphone-Video an, um Datenschutzinformationen zu stehlen

RF2PCE0HM–Cyberkriminelle, die anonyme Masken tragen und Videos senden, um zu drohen, und Geld als Lösegeld verlangen. Hacker verstecken ihre Identität vor der Kamera und drohen damit, Regierungsdaten im Dark Web preiszugeben.

RF2X2THNJ–Hacker brechen die Website ab und erhalten beim Kaffeetrinken unbefugten Zugriff. Kriminelle programmieren schädliche Software und planen Cyberangriffe in verlassenen Lagerhäusern in der Nacht

RF2NXRMRP–Aggressiver, gewalttätiger Hacker, der eine Tastatur ins Büro wirft und sich über einen Systemausfall ärgert. Umgang mit Hardwarefehlern, Versuch, Serverinformationen zu stehlen, unzufriedener Dieb.

RF2R8JEWY–Hacker bringen Blackbox mit Gerätetechnologie in ein verlassenes Lagerhaus. Verschiedene Männer tragen einen Koffer mit Werkzeug und brechen Gesetz, während sie Internetkriminalität in dunklem Versteck mit Graffiti begehen

RF2PKBG3G–Aggressiver, gewalttätiger Hacker, der versucht, das Netzwerk im Büro zu hacken, und sich über einen Systemausfall ärgert. Umgang mit Hardwarefehlern beim Versuch, Serverinformationen zu stehlen, irritierter Dieb. Handgeführte Aufnahme.

RF2WJHRC4–Anonymer Mann, der auf die Handy-Kamera zeigt, während er Lösegeld-Video aufnimmt. Kriminelle Streaming-Bedrohung auf dem Smartphone, während Gesetzesverstöße und illegale Aktivitäten in verlassenen Lagerhäusern durchgeführt werden

RF2P40B74–Aggressiver, verrückter Hacker, der eine Tastatur auswirft, nachdem er das Computernetzwerk nicht gehackt hat, und den Virus auf dem pc-Server installiert hat. Cyber-Terroristen, die wütend sind und versuchen, Systeminformationen zu stehlen, Hacking-Fehler.

RF2X2TH9N–Hacker arbeiten zusammen, während sie kriminelle Aktivitäten diskutieren und Cyberangriffe planen. afroamerikanische und asiatische Kriminelle, die bösartige Software programmieren, um in die Datenbank einzudringen

RF2KER9HY–Aggressiver, wütender Verbrecher, der nachts versucht, das Netzwerk zu hacken, und sich wütend über den Ausfall des Hacking-Systems fühlt. Umgang mit Hardwarefehlern beim Versuch, Serverinformationen zu stehlen, irrter Dieb. Handgeführte Aufnahme.

RF2M6JET8–Dieb nutzt Hackertechniken, um wertvolle Daten zu stehlen und Lösegeld zu erhalten, anstatt Informationen zu verbreiten. Live-Übertragung von Bedrohungen auf Smartphones, Netzwerksicherheitsverletzungen und Cyberkriminalität.

RF2WGKP3A–Internetbetrüger in anonymen Masken bedrohen Opfer online auf dem Smartphone. Hacker, die während ihrer Zusammenarbeit in einem verlassenen Lager Videos von Lösegeldnachrichten auf dem Mobiltelefon aufzeichnen

RF2T4C55J–Hacker mit anonymer Maske bedroht online, während sie live in einem verlassenen Lager streamen. Internet-Betrüger, der Videos mit Lösegeld auf dem Smartphone aufnimmt, nachts am Versteck

RF2X2TJ9E–Hacker bittet Kriminelle um Rat, während er in ein Computernetzwerk einbricht. Illegale Entwickler bösartiger Software arbeiten zusammen, während sie Spyware-Code in Verstecken schreiben

RF2TC65DY–afroamerikanische Kriminelle hacken Online-Server und stehlen Informationen. Hacker in der Haube planen Phishing-Angriffe und programmieren schädliche Software in verlassenen Lagerhäusern

RF2RFNN62–Internet-Diebe streamen Bedrohungen auf Smartphones und verlangen Geld im Dark Web. Krimineller in anonymer Maskenaufzeichnung von Belästigung und Lösegeld-Video am Mobiltelefon spät in der Nacht

RF2RF1XYK–Anonymer Hacker in Masken, der ein Bedrohungsvideo auf einer Smartphone-Kamera in einem verlassenen Lagerhaus aufnimmt. Cyberkriminelle brechen Gesetze, während sie Internetbetrug und Cyberangriffe auf Mobiltelefone streamen

RF2WGKPT0–Hacker kooperieren beim Kodieren von Virensoftware, machen illegale Aktivitäten und brechen Gesetze in verlassenen Lagerhäusern. Kriminelle, die Malware auf Computern in Verstecken programmieren

RF2RWHX9Y–Hacker brechen in das System ein und verwenden Spyware auf dem Computer, während sie Kaffee trinken. Zwei Kriminelle greifen die Website an und programmieren nachts schädliche Internetsoftware

RF2WJHT6M–Anonymer Hacker, der Videos mit Lösegeld auf dem Smartphone aufnimmt, um Datenschutzinformationen zu stehlen. Internetkriminelle ruft Opfer mit Mobiltelefon in verlassenen Lagerhäusern an

RF2M6JF0A–Ein vielseitiges Team von Kriminellen, die ihre Identität verbergen, während sie ein Bedrohungsvideo Filmen und Lösegeld fordern und wertvolle Informationen im Dark Web verbreiten. Hacker mit Masken senden Live-Montage.

RF2RWYH9W–Anonyme Bedrohungen durch Live-Streaming von Betrügern auf Mobiltelefonen, während sie in verlassenen Lagerhäusern gegen Gesetze verstoßen. Hacker in Hood nimmt Lösegeld-Video für Opfer spät in der Nacht auf dem Smartphone auf

RF2RWHT9D–Anonymer Krimineller, der illegale Aktivitäten unternimmt, während er gegen Gesetze verstößt und Online-Streams auf dem Smartphone durchführt. Hacker nehmen Videos von Bedrohungen auf dem Mobiltelefon auf, um wertvolle Informationen zu stehlen

RF2BF634K–Männlicher Hacker, der mehrere Bildschirme für den Datendiebstahl ansieht. Angriffe auf Cyberkriminalität.

RF2BF62TF–Bärtiger Hacker in einem Raum voller Computer, um die Sicherheit der Regierung anzugreifen.

RF2C29YBP–Gefährlicher Hacker, der eine Malware schreibt, um ein Netzwerk zu hacken. Hacker mit mehreren Bildschirmen.

Suchergebnisse für Ransom ware Stock-Fotos & Bilder (656)

Seite 1 von 7