SPAREN SIE 40% BEIM KAUF VON EINZELBILDERN, VERWENDEN SIE DEN CODE: IMAGESAVE40%

Schnellfilter:

Seite 1 von 170

Vektor hack Stockfotos & Bilder

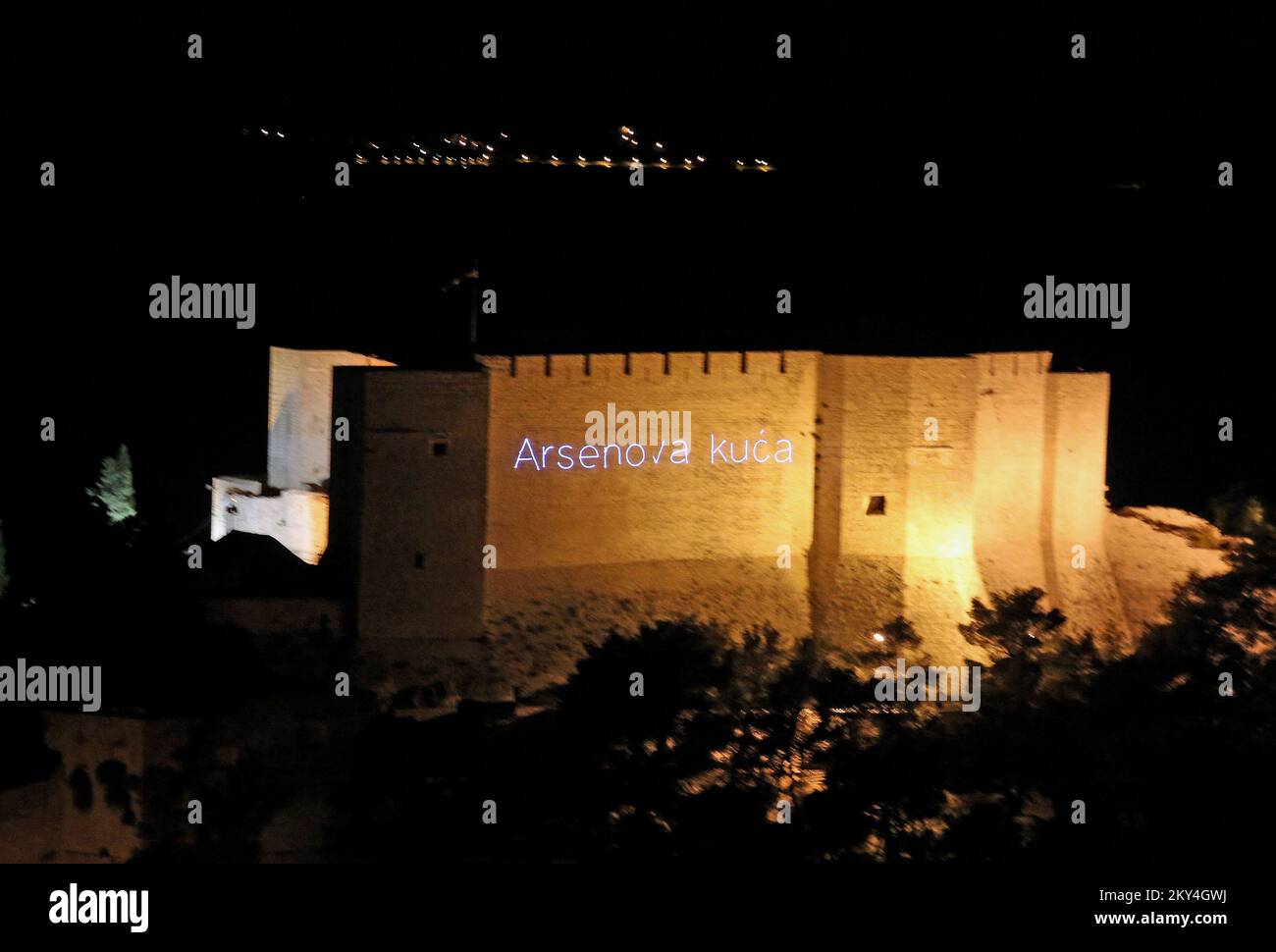

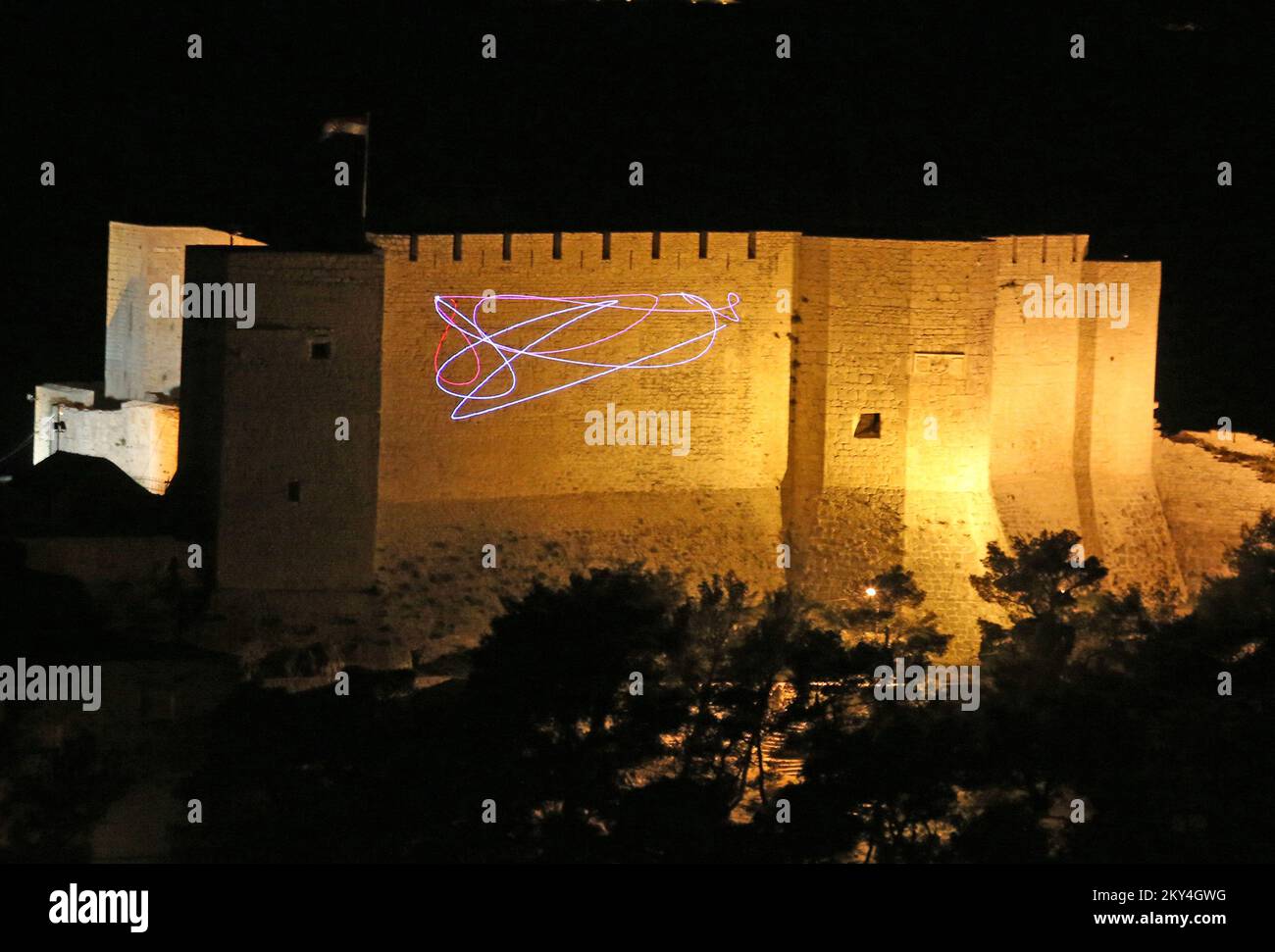

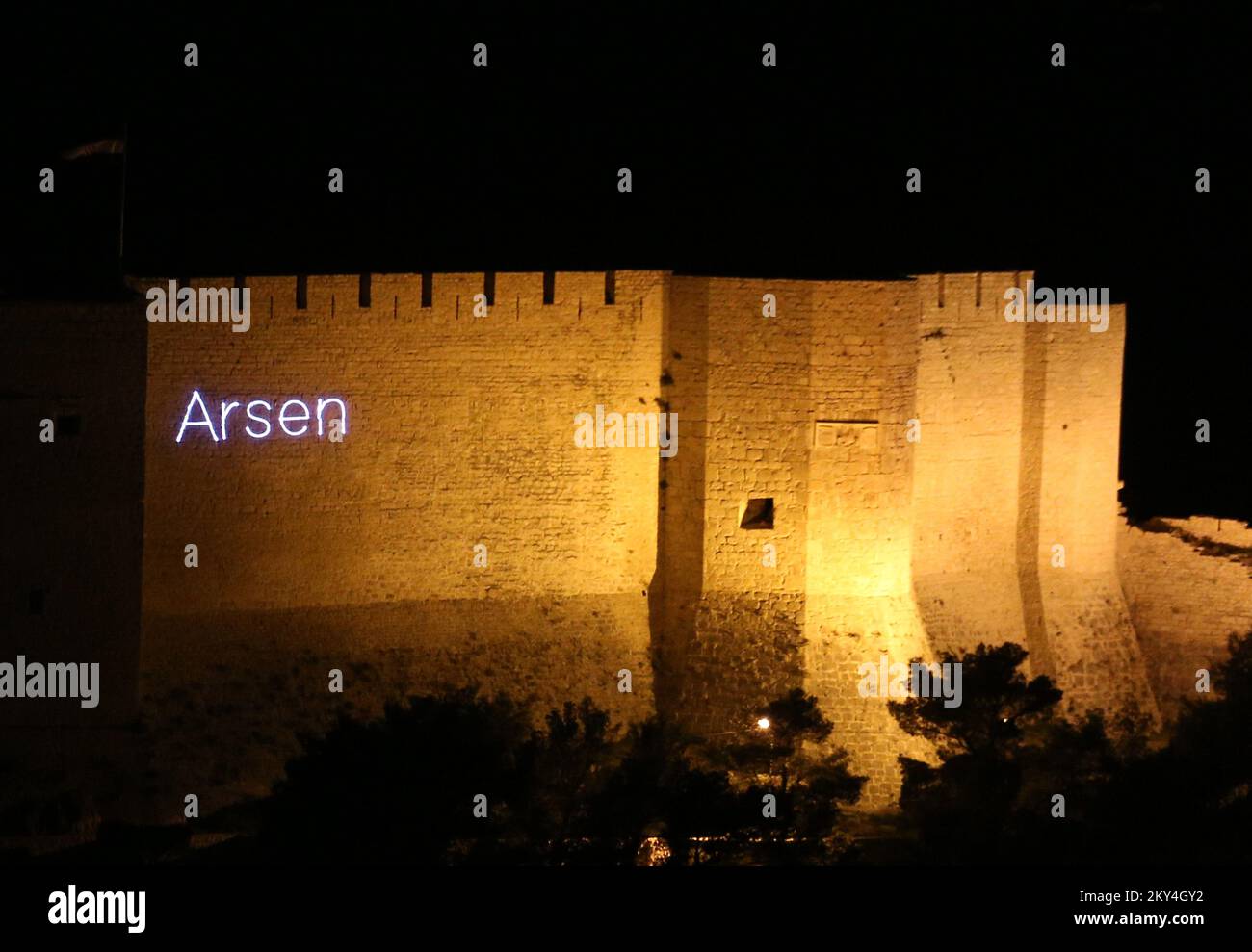

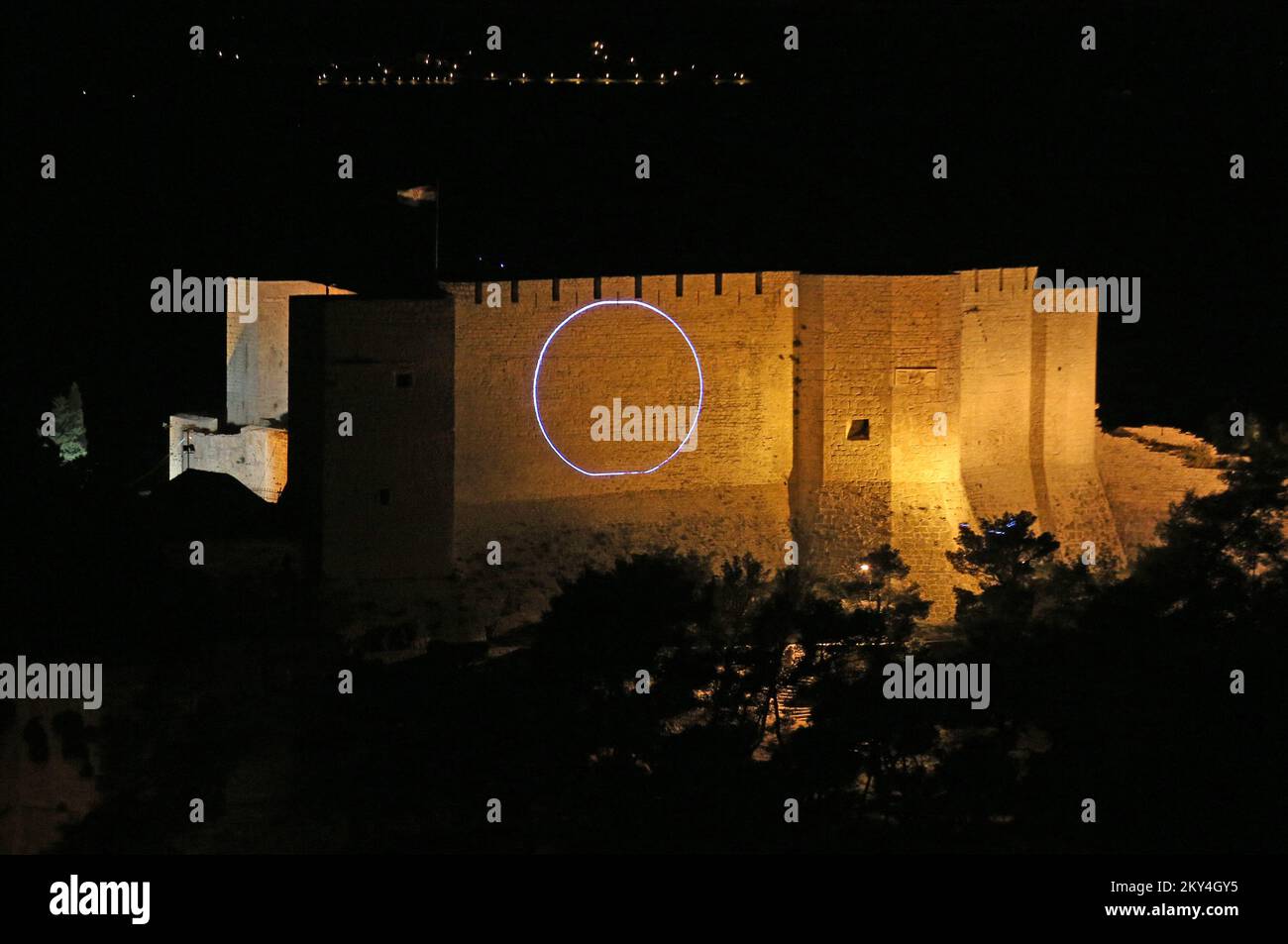

Das Foto vom 04. Oktober 2022 zeigt die Laserprojektion auf der Festung St. Michael im Vorfeld des internationalen Festivals Vector Hack, das sich der experimentellen analogen Vektorgrafik in Sibenik Kroatien widmet. Foto: Dusko Jaramaz/PIXSELL Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/das-foto-vom-04-oktober-2022-zeigt-die-laserprojektion-auf-der-festung-st-michael-im-vorfeld-des-internationalen-festivals-vector-hack-das-sich-der-experimentellen-analogen-vektorgrafik-in-sibenik-kroatien-widmet-foto-dusko-jaramazpixsell-image498587124.html

Das Foto vom 04. Oktober 2022 zeigt die Laserprojektion auf der Festung St. Michael im Vorfeld des internationalen Festivals Vector Hack, das sich der experimentellen analogen Vektorgrafik in Sibenik Kroatien widmet. Foto: Dusko Jaramaz/PIXSELL Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/das-foto-vom-04-oktober-2022-zeigt-die-laserprojektion-auf-der-festung-st-michael-im-vorfeld-des-internationalen-festivals-vector-hack-das-sich-der-experimentellen-analogen-vektorgrafik-in-sibenik-kroatien-widmet-foto-dusko-jaramazpixsell-image498587124.htmlRM2KY4GY0–Das Foto vom 04. Oktober 2022 zeigt die Laserprojektion auf der Festung St. Michael im Vorfeld des internationalen Festivals Vector Hack, das sich der experimentellen analogen Vektorgrafik in Sibenik Kroatien widmet. Foto: Dusko Jaramaz/PIXSELL

RIJEKA/Kroatien - ca. Oktober 2012: Eines der letzten öffentlichen Auftritte der Astrophysician Margherita Hack Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-rijekakroatien-ca-oktober-2012-eines-der-letzten-offentlichen-auftritte-der-astrophysician-margherita-hack-95565813.html

RIJEKA/Kroatien - ca. Oktober 2012: Eines der letzten öffentlichen Auftritte der Astrophysician Margherita Hack Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-rijekakroatien-ca-oktober-2012-eines-der-letzten-offentlichen-auftritte-der-astrophysician-margherita-hack-95565813.htmlRMFFDB4N–RIJEKA/Kroatien - ca. Oktober 2012: Eines der letzten öffentlichen Auftritte der Astrophysician Margherita Hack

internet Spam Betrug Sicherheit Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/internet-spam-betrug-sicherheit-image359928015.html

internet Spam Betrug Sicherheit Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/internet-spam-betrug-sicherheit-image359928015.htmlRF2BWG3RY–internet Spam Betrug Sicherheit

Binärer Code, Männer in der Mitte wpa2-Angriff 2017 nutzen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-binarer-code-manner-in-der-mitte-wpa2-angriff-2017-nutzen-163755385.html

Binärer Code, Männer in der Mitte wpa2-Angriff 2017 nutzen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-binarer-code-manner-in-der-mitte-wpa2-angriff-2017-nutzen-163755385.htmlRFKEBKJH–Binärer Code, Männer in der Mitte wpa2-Angriff 2017 nutzen

Umrisse Hacker Angriff. Isometrische Cyber Security Konzept. Vector Illustration. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/umrisse-hacker-angriff-isometrische-cyber-security-konzept-vector-illustration-image241318793.html

Umrisse Hacker Angriff. Isometrische Cyber Security Konzept. Vector Illustration. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/umrisse-hacker-angriff-isometrische-cyber-security-konzept-vector-illustration-image241318793.htmlRFT0H0G9–Umrisse Hacker Angriff. Isometrische Cyber Security Konzept. Vector Illustration.

Hacker stiehlt Dateninformationen aus der Computerdarstellung Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-stiehlt-dateninformationen-aus-der-computerdarstellung-image572169730.html

Hacker stiehlt Dateninformationen aus der Computerdarstellung Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-stiehlt-dateninformationen-aus-der-computerdarstellung-image572169730.htmlRF2T6TG96–Hacker stiehlt Dateninformationen aus der Computerdarstellung

Hacking. Hacker Cyber Attack. Gehackt Programm auf Matrix Code Hintergrund. Vector Illustration Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hacking-hacker-cyber-attack-gehackt-programm-auf-matrix-code-hintergrund-vector-illustration-172885328.html

Hacking. Hacker Cyber Attack. Gehackt Programm auf Matrix Code Hintergrund. Vector Illustration Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hacking-hacker-cyber-attack-gehackt-programm-auf-matrix-code-hintergrund-vector-illustration-172885328.htmlRFM17H00–Hacking. Hacker Cyber Attack. Gehackt Programm auf Matrix Code Hintergrund. Vector Illustration

Hack, Objekt, Säge, Säge, isoliert, Vektor, Metall, Anlagen, Stahl, Schnitt, Werkzeug, Hand, Arbeit, Holz, Bau, Industrie Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hack-objekt-sage-sage-isoliert-vektor-metall-anlagen-stahl-schnitt-werkzeug-hand-arbeit-holz-bau-industrie-125989265.html

Hack, Objekt, Säge, Säge, isoliert, Vektor, Metall, Anlagen, Stahl, Schnitt, Werkzeug, Hand, Arbeit, Holz, Bau, Industrie Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hack-objekt-sage-sage-isoliert-vektor-metall-anlagen-stahl-schnitt-werkzeug-hand-arbeit-holz-bau-industrie-125989265.htmlRFH8Y8GH–Hack, Objekt, Säge, Säge, isoliert, Vektor, Metall, Anlagen, Stahl, Schnitt, Werkzeug, Hand, Arbeit, Holz, Bau, Industrie

Ransomware Malware wannacry Risiko Symbol Hacker Cyber-Angriff Konzept Computer-Virus NotPetya Spectre Meltdown-Infektion Infografik. Vector Online-Hack Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/ransomware-malware-wannacry-risiko-symbol-hacker-cyber-angriff-konzept-computer-virus-notpetya-spectre-meltdown-infektion-infografik-vector-online-hack-image402569307.html

Ransomware Malware wannacry Risiko Symbol Hacker Cyber-Angriff Konzept Computer-Virus NotPetya Spectre Meltdown-Infektion Infografik. Vector Online-Hack Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/ransomware-malware-wannacry-risiko-symbol-hacker-cyber-angriff-konzept-computer-virus-notpetya-spectre-meltdown-infektion-infografik-vector-online-hack-image402569307.htmlRF2EAXH77–Ransomware Malware wannacry Risiko Symbol Hacker Cyber-Angriff Konzept Computer-Virus NotPetya Spectre Meltdown-Infektion Infografik. Vector Online-Hack

Darstellung des AX-Vektors. Holzfäller in flacher Ausführung. Battle Axt isoliert auf weißem Hintergrund. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/darstellung-des-ax-vektors-holzfaller-in-flacher-ausfuhrung-battle-axt-isoliert-auf-weissem-hintergrund-image459484580.html

Darstellung des AX-Vektors. Holzfäller in flacher Ausführung. Battle Axt isoliert auf weißem Hintergrund. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/darstellung-des-ax-vektors-holzfaller-in-flacher-ausfuhrung-battle-axt-isoliert-auf-weissem-hintergrund-image459484580.htmlRF2HKF97G–Darstellung des AX-Vektors. Holzfäller in flacher Ausführung. Battle Axt isoliert auf weißem Hintergrund.

Der Cursor klickt auf die Schaltfläche mit Phishing- und Scam-Text. Gefahr und Bedrohung durch böswillige Links im Cyberspace und im Internet. Vektordarstellung iso Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/der-cursor-klickt-auf-die-schaltflache-mit-phishing-und-scam-text-gefahr-und-bedrohung-durch-boswillige-links-im-cyberspace-und-im-internet-vektordarstellung-iso-image599873779.html

Der Cursor klickt auf die Schaltfläche mit Phishing- und Scam-Text. Gefahr und Bedrohung durch böswillige Links im Cyberspace und im Internet. Vektordarstellung iso Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/der-cursor-klickt-auf-die-schaltflache-mit-phishing-und-scam-text-gefahr-und-bedrohung-durch-boswillige-links-im-cyberspace-und-im-internet-vektordarstellung-iso-image599873779.htmlRF2WRXH3F–Der Cursor klickt auf die Schaltfläche mit Phishing- und Scam-Text. Gefahr und Bedrohung durch böswillige Links im Cyberspace und im Internet. Vektordarstellung iso

Hackathon. Hack Day, Hackfest oder Codefest. Computer Programmierer Marathon Event Vektor Hackathon Hintergrund. Abstrakte Cyber-Technologie Programmierer Illustration Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hackathon-hack-day-hackfest-oder-codefest-computer-programmierer-marathon-event-vektor-hackathon-hintergrund-abstrakte-cyber-technologie-programmierer-illustration-image357385095.html

Hackathon. Hack Day, Hackfest oder Codefest. Computer Programmierer Marathon Event Vektor Hackathon Hintergrund. Abstrakte Cyber-Technologie Programmierer Illustration Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hackathon-hack-day-hackfest-oder-codefest-computer-programmierer-marathon-event-vektor-hackathon-hintergrund-abstrakte-cyber-technologie-programmierer-illustration-image357385095.htmlRF2BNC89B–Hackathon. Hack Day, Hackfest oder Codefest. Computer Programmierer Marathon Event Vektor Hackathon Hintergrund. Abstrakte Cyber-Technologie Programmierer Illustration

Vektorillustration des Wortes, gehackt in rotem Tintenstempel Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektorillustration-des-wortes-gehackt-in-rotem-tintenstempel-image567137796.html

Vektorillustration des Wortes, gehackt in rotem Tintenstempel Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektorillustration-des-wortes-gehackt-in-rotem-tintenstempel-image567137796.htmlRF2RXKA18–Vektorillustration des Wortes, gehackt in rotem Tintenstempel

Malware. Der stattliche Red Digital Hintergrund. Vektor. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/malware-der-stattliche-red-digital-hintergrund-vektor-image245383132.html

Malware. Der stattliche Red Digital Hintergrund. Vektor. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/malware-der-stattliche-red-digital-hintergrund-vektor-image245383132.htmlRFT764K8–Malware. Der stattliche Red Digital Hintergrund. Vektor.

RF2FKT1BR–Vektordarstellung eines Axt-Emoticons

Schutzmechanismus, Datenschutz des Systems. Vektorabbildung Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/schutzmechanismus-datenschutz-des-systems-vektorabbildung-image569162220.html

Schutzmechanismus, Datenschutz des Systems. Vektorabbildung Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/schutzmechanismus-datenschutz-des-systems-vektorabbildung-image569162220.htmlRF2T1YG64–Schutzmechanismus, Datenschutz des Systems. Vektorabbildung

Hacker ist glücklich, während das Hacken von Desktop Computer, Vektor Cartoon Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hacker-ist-glucklich-wahrend-das-hacken-von-desktop-computer-vektor-cartoon-170740868.html

Hacker ist glücklich, während das Hacken von Desktop Computer, Vektor Cartoon Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-hacker-ist-glucklich-wahrend-das-hacken-von-desktop-computer-vektor-cartoon-170740868.htmlRFKWNWM4–Hacker ist glücklich, während das Hacken von Desktop Computer, Vektor Cartoon

Werkzeuge Vektor-Logo Design-Vorlage. Hammer und Nagel oder Axt, Kralle-Symbol. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-werkzeuge-vektor-logo-design-vorlage-hammer-und-nagel-oder-axt-kralle-symbol-79576311.html

Werkzeuge Vektor-Logo Design-Vorlage. Hammer und Nagel oder Axt, Kralle-Symbol. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-werkzeuge-vektor-logo-design-vorlage-hammer-und-nagel-oder-axt-kralle-symbol-79576311.htmlRFEHD0B3–Werkzeuge Vektor-Logo Design-Vorlage. Hammer und Nagel oder Axt, Kralle-Symbol.

Totenkopf Pirat Jolly Roger Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/totenkopf-pirat-jolly-roger-image336160057.html

Totenkopf Pirat Jolly Roger Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/totenkopf-pirat-jolly-roger-image336160057.htmlRF2AEWBG9–Totenkopf Pirat Jolly Roger

Das Foto vom 04. Oktober 2022 zeigt die Laserprojektion auf der Festung St. Michael im Vorfeld des internationalen Festivals Vector Hack, das sich der experimentellen analogen Vektorgrafik in Sibenik Kroatien widmet. Foto: Dusko Jaramaz/PIXSELL Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/das-foto-vom-04-oktober-2022-zeigt-die-laserprojektion-auf-der-festung-st-michael-im-vorfeld-des-internationalen-festivals-vector-hack-das-sich-der-experimentellen-analogen-vektorgrafik-in-sibenik-kroatien-widmet-foto-dusko-jaramazpixsell-image498587086.html

Das Foto vom 04. Oktober 2022 zeigt die Laserprojektion auf der Festung St. Michael im Vorfeld des internationalen Festivals Vector Hack, das sich der experimentellen analogen Vektorgrafik in Sibenik Kroatien widmet. Foto: Dusko Jaramaz/PIXSELL Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/das-foto-vom-04-oktober-2022-zeigt-die-laserprojektion-auf-der-festung-st-michael-im-vorfeld-des-internationalen-festivals-vector-hack-das-sich-der-experimentellen-analogen-vektorgrafik-in-sibenik-kroatien-widmet-foto-dusko-jaramazpixsell-image498587086.htmlRM2KY4GWJ–Das Foto vom 04. Oktober 2022 zeigt die Laserprojektion auf der Festung St. Michael im Vorfeld des internationalen Festivals Vector Hack, das sich der experimentellen analogen Vektorgrafik in Sibenik Kroatien widmet. Foto: Dusko Jaramaz/PIXSELL

Computer virus Symbol. Vector EPS 10. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-virus-symbol-vector-eps-10-image213554566.html

Computer virus Symbol. Vector EPS 10. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/computer-virus-symbol-vector-eps-10-image213554566.htmlRFPBC70P–Computer virus Symbol. Vector EPS 10.

internet Spam Betrug Sicherheit Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/internet-spam-betrug-sicherheit-image359927317.html

internet Spam Betrug Sicherheit Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/internet-spam-betrug-sicherheit-image359927317.htmlRF2BWG2Y1–internet Spam Betrug Sicherheit

Binärer Code, Männer in der Mitte wpa2-Angriff 2017 nutzen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-binarer-code-manner-in-der-mitte-wpa2-angriff-2017-nutzen-163755382.html

Binärer Code, Männer in der Mitte wpa2-Angriff 2017 nutzen Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-binarer-code-manner-in-der-mitte-wpa2-angriff-2017-nutzen-163755382.htmlRFKEBKJE–Binärer Code, Männer in der Mitte wpa2-Angriff 2017 nutzen

Abbildung: Meißel- und Sägewerkzeugsatz. Kleine Tischlerei in der Werkstatt und Design-Element des Konzepts der Hausrenovierung. Durchgehende Linienzeichnung Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/abbildung-meissel-und-sagewerkzeugsatz-kleine-tischlerei-in-der-werkstatt-und-design-element-des-konzepts-der-hausrenovierung-durchgehende-linienzeichnung-image602302380.html

Abbildung: Meißel- und Sägewerkzeugsatz. Kleine Tischlerei in der Werkstatt und Design-Element des Konzepts der Hausrenovierung. Durchgehende Linienzeichnung Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/abbildung-meissel-und-sagewerkzeugsatz-kleine-tischlerei-in-der-werkstatt-und-design-element-des-konzepts-der-hausrenovierung-durchgehende-linienzeichnung-image602302380.htmlRF2WYW6R8–Abbildung: Meißel- und Sägewerkzeugsatz. Kleine Tischlerei in der Werkstatt und Design-Element des Konzepts der Hausrenovierung. Durchgehende Linienzeichnung

Vektordarstellung des virtuellen Geldschutzkonzepts. Cartoon Sicherheit Schutz der elektronischen Brieftasche vor Hacking-Angriff, sichere digitale Währung Finanzdienstleistungen und Benutzer Kunden Mann Charakter Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektordarstellung-des-virtuellen-geldschutzkonzepts-cartoon-sicherheit-schutz-der-elektronischen-brieftasche-vor-hacking-angriff-sichere-digitale-wahrung-finanzdienstleistungen-und-benutzer-kunden-mann-charakter-image431697418.html

Vektordarstellung des virtuellen Geldschutzkonzepts. Cartoon Sicherheit Schutz der elektronischen Brieftasche vor Hacking-Angriff, sichere digitale Währung Finanzdienstleistungen und Benutzer Kunden Mann Charakter Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektordarstellung-des-virtuellen-geldschutzkonzepts-cartoon-sicherheit-schutz-der-elektronischen-brieftasche-vor-hacking-angriff-sichere-digitale-wahrung-finanzdienstleistungen-und-benutzer-kunden-mann-charakter-image431697418.htmlRF2G29ECX–Vektordarstellung des virtuellen Geldschutzkonzepts. Cartoon Sicherheit Schutz der elektronischen Brieftasche vor Hacking-Angriff, sichere digitale Währung Finanzdienstleistungen und Benutzer Kunden Mann Charakter

Software Hacking. Massage system wurde gehackt. Red random binary code Hintergrund. Vector Illustration Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-software-hacking-massage-system-wurde-gehackt-red-random-binary-code-hintergrund-vector-illustration-172885327.html

Software Hacking. Massage system wurde gehackt. Red random binary code Hintergrund. Vector Illustration Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-software-hacking-massage-system-wurde-gehackt-red-random-binary-code-hintergrund-vector-illustration-172885327.htmlRFM17GYY–Software Hacking. Massage system wurde gehackt. Red random binary code Hintergrund. Vector Illustration

Säge, Hack, weiß, isoliert, Hintergrund, Objekt, Säge, Vektor, Metall, Anlagen, Stahl, Schnitt, Werkzeug, Hand, Arbeit, Holz, Konstrukt Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-sage-hack-weiss-isoliert-hintergrund-objekt-sage-vektor-metall-anlagen-stahl-schnitt-werkzeug-hand-arbeit-holz-konstrukt-116929649.html

Säge, Hack, weiß, isoliert, Hintergrund, Objekt, Säge, Vektor, Metall, Anlagen, Stahl, Schnitt, Werkzeug, Hand, Arbeit, Holz, Konstrukt Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-sage-hack-weiss-isoliert-hintergrund-objekt-sage-vektor-metall-anlagen-stahl-schnitt-werkzeug-hand-arbeit-holz-konstrukt-116929649.htmlRFGP6GXW–Säge, Hack, weiß, isoliert, Hintergrund, Objekt, Säge, Vektor, Metall, Anlagen, Stahl, Schnitt, Werkzeug, Hand, Arbeit, Holz, Konstrukt

Social Engineering Text mit echten authentischen Buchstaben auf vintage texturierten Silber Grunge Kupfer und Gold Hintergrund gebildet Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/social-engineering-text-mit-echten-authentischen-buchstaben-auf-vintage-texturierten-silber-grunge-kupfer-und-gold-hintergrund-gebildet-image362156482.html

Social Engineering Text mit echten authentischen Buchstaben auf vintage texturierten Silber Grunge Kupfer und Gold Hintergrund gebildet Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/social-engineering-text-mit-echten-authentischen-buchstaben-auf-vintage-texturierten-silber-grunge-kupfer-und-gold-hintergrund-gebildet-image362156482.htmlRF2C15J82–Social Engineering Text mit echten authentischen Buchstaben auf vintage texturierten Silber Grunge Kupfer und Gold Hintergrund gebildet

Hacker-Symbol. Criminal Criminal Hacking Hack Thief Web Cyber Security Spy Steal. Schwarzes weißes Schild Illustration Grafik Clipart EPS-Vektor Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-symbol-criminal-criminal-hacking-hack-thief-web-cyber-security-spy-steal-schwarzes-weisses-schild-illustration-grafik-clipart-eps-vektor-image556090311.html

Hacker-Symbol. Criminal Criminal Hacking Hack Thief Web Cyber Security Spy Steal. Schwarzes weißes Schild Illustration Grafik Clipart EPS-Vektor Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-symbol-criminal-criminal-hacking-hack-thief-web-cyber-security-spy-steal-schwarzes-weisses-schild-illustration-grafik-clipart-eps-vektor-image556090311.htmlRF2R8M2T7–Hacker-Symbol. Criminal Criminal Hacking Hack Thief Web Cyber Security Spy Steal. Schwarzes weißes Schild Illustration Grafik Clipart EPS-Vektor

Brick Wall auf modernen Laptop Bildschirm. Firewall Konzept. Vector Illustration. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/brick-wall-auf-modernen-laptop-bildschirm-firewall-konzept-vector-illustration-image181274374.html

Brick Wall auf modernen Laptop Bildschirm. Firewall Konzept. Vector Illustration. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/brick-wall-auf-modernen-laptop-bildschirm-firewall-konzept-vector-illustration-image181274374.htmlRFMEWN8P–Brick Wall auf modernen Laptop Bildschirm. Firewall Konzept. Vector Illustration.

Hackathon. Programmcode, Software Marathon. Hack Tag, Hackfest oder codefest Event Vektor Hackathon Hintergrund. Illustration der Programmierung Hack Software und Programm, Glitch diffuse Banner Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hackathon-programmcode-software-marathon-hack-tag-hackfest-oder-codefest-event-vektor-hackathon-hintergrund-illustration-der-programmierung-hack-software-und-programm-glitch-diffuse-banner-image357385018.html

Hackathon. Programmcode, Software Marathon. Hack Tag, Hackfest oder codefest Event Vektor Hackathon Hintergrund. Illustration der Programmierung Hack Software und Programm, Glitch diffuse Banner Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hackathon-programmcode-software-marathon-hack-tag-hackfest-oder-codefest-event-vektor-hackathon-hintergrund-illustration-der-programmierung-hack-software-und-programm-glitch-diffuse-banner-image357385018.htmlRF2BNC86J–Hackathon. Programmcode, Software Marathon. Hack Tag, Hackfest oder codefest Event Vektor Hackathon Hintergrund. Illustration der Programmierung Hack Software und Programm, Glitch diffuse Banner

Menschen bei der Arbeit: Vektor-Illustration der IT-Sicherheitsexperte, der verschiedene Aufgaben verwaltet Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-menschen-bei-der-arbeit-vektor-illustration-der-it-sicherheitsexperte-der-verschiedene-aufgaben-verwaltet-97794642.html

Menschen bei der Arbeit: Vektor-Illustration der IT-Sicherheitsexperte, der verschiedene Aufgaben verwaltet Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-menschen-bei-der-arbeit-vektor-illustration-der-it-sicherheitsexperte-der-verschiedene-aufgaben-verwaltet-97794642.htmlRFFK2X1P–Menschen bei der Arbeit: Vektor-Illustration der IT-Sicherheitsexperte, der verschiedene Aufgaben verwaltet

Defekte Handys mit Problem. Gebrochenen Bildschirm, beschädigten Handys, Software-Problem und weaked Akku. Vektor-Illustration. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-defekte-handys-mit-problem-gebrochenen-bildschirm-beschadigten-handys-software-problem-und-weaked-akku-vektor-illustration-117024303.html

Defekte Handys mit Problem. Gebrochenen Bildschirm, beschädigten Handys, Software-Problem und weaked Akku. Vektor-Illustration. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-defekte-handys-mit-problem-gebrochenen-bildschirm-beschadigten-handys-software-problem-und-weaked-akku-vektor-illustration-117024303.htmlRFGPAWKB–Defekte Handys mit Problem. Gebrochenen Bildschirm, beschädigten Handys, Software-Problem und weaked Akku. Vektor-Illustration.

Hochsichere SCHUTZABDECKUNG FÜR IT-Geräte. Blauer Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hochsichere-schutzabdeckung-fur-it-gerate-blauer-hintergrund-image437905192.html

Hochsichere SCHUTZABDECKUNG FÜR IT-Geräte. Blauer Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hochsichere-schutzabdeckung-fur-it-gerate-blauer-hintergrund-image437905192.htmlRF2GCC8F4–Hochsichere SCHUTZABDECKUNG FÜR IT-Geräte. Blauer Hintergrund

Schutzmechanismus, Datenschutz des Systems. Vektorabbildung Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/schutzmechanismus-datenschutz-des-systems-vektorabbildung-image569162061.html

Schutzmechanismus, Datenschutz des Systems. Vektorabbildung Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/schutzmechanismus-datenschutz-des-systems-vektorabbildung-image569162061.htmlRF2T1YG0D–Schutzmechanismus, Datenschutz des Systems. Vektorabbildung

Abstrakte matrix zahlen Hintergrund. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/abstrakte-matrix-zahlen-hintergrund-image211149292.html

Abstrakte matrix zahlen Hintergrund. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/abstrakte-matrix-zahlen-hintergrund-image211149292.htmlRFP7EK24–Abstrakte matrix zahlen Hintergrund.

Hacker stehlen persönliche Daten vom Computer Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-stehlen-personliche-daten-vom-computer-image483653596.html

Hacker stehlen persönliche Daten vom Computer Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-stehlen-personliche-daten-vom-computer-image483653596.htmlRF2K2T92M–Hacker stehlen persönliche Daten vom Computer

Totenkopf Pirat Jolly Roger In Hat Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/totenkopf-pirat-jolly-roger-in-hat-image412931944.html

Totenkopf Pirat Jolly Roger In Hat Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/totenkopf-pirat-jolly-roger-in-hat-image412931944.htmlRF2EYPJWC–Totenkopf Pirat Jolly Roger In Hat

Das Foto vom 04. Oktober 2022 zeigt die Laserprojektion auf der Festung St. Michael im Vorfeld des internationalen Festivals Vector Hack, das sich der experimentellen analogen Vektorgrafik in Sibenik Kroatien widmet. Foto: Dusko Jaramaz/PIXSELL Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/das-foto-vom-04-oktober-2022-zeigt-die-laserprojektion-auf-der-festung-st-michael-im-vorfeld-des-internationalen-festivals-vector-hack-das-sich-der-experimentellen-analogen-vektorgrafik-in-sibenik-kroatien-widmet-foto-dusko-jaramazpixsell-image498587084.html

Das Foto vom 04. Oktober 2022 zeigt die Laserprojektion auf der Festung St. Michael im Vorfeld des internationalen Festivals Vector Hack, das sich der experimentellen analogen Vektorgrafik in Sibenik Kroatien widmet. Foto: Dusko Jaramaz/PIXSELL Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/das-foto-vom-04-oktober-2022-zeigt-die-laserprojektion-auf-der-festung-st-michael-im-vorfeld-des-internationalen-festivals-vector-hack-das-sich-der-experimentellen-analogen-vektorgrafik-in-sibenik-kroatien-widmet-foto-dusko-jaramazpixsell-image498587084.htmlRM2KY4GWG–Das Foto vom 04. Oktober 2022 zeigt die Laserprojektion auf der Festung St. Michael im Vorfeld des internationalen Festivals Vector Hack, das sich der experimentellen analogen Vektorgrafik in Sibenik Kroatien widmet. Foto: Dusko Jaramaz/PIXSELL

Dieb Infografik. Hackker kann jede Sache, Hack, Vektor Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-dieb-infografik-hackker-kann-jede-sache-hack-vektor-170740977.html

Dieb Infografik. Hackker kann jede Sache, Hack, Vektor Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-dieb-infografik-hackker-kann-jede-sache-hack-vektor-170740977.htmlRFKWNWT1–Dieb Infografik. Hackker kann jede Sache, Hack, Vektor

Säge auf Holzvektor. Zum Sägen von Brettern, Sperrholz und anderen Materialien. Werkzeugeinrichter, Zimmermann. Säge für Bau und Reparatur, Nadelarbeit. Stahl hacken Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/sage-auf-holzvektor-zum-sagen-von-brettern-sperrholz-und-anderen-materialien-werkzeugeinrichter-zimmermann-sage-fur-bau-und-reparatur-nadelarbeit-stahl-hacken-image365868801.html

Säge auf Holzvektor. Zum Sägen von Brettern, Sperrholz und anderen Materialien. Werkzeugeinrichter, Zimmermann. Säge für Bau und Reparatur, Nadelarbeit. Stahl hacken Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/sage-auf-holzvektor-zum-sagen-von-brettern-sperrholz-und-anderen-materialien-werkzeugeinrichter-zimmermann-sage-fur-bau-und-reparatur-nadelarbeit-stahl-hacken-image365868801.htmlRF2C76NAW–Säge auf Holzvektor. Zum Sägen von Brettern, Sperrholz und anderen Materialien. Werkzeugeinrichter, Zimmermann. Säge für Bau und Reparatur, Nadelarbeit. Stahl hacken

Heraldik-Schild im Vektor-format Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/heraldik-schild-im-vektor-format-image64543268.html

Heraldik-Schild im Vektor-format Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/heraldik-schild-im-vektor-format-image64543268.htmlRFDN05GM–Heraldik-Schild im Vektor-format

Vektor einer Taschenlampe auf ein Hacker zeigen. Cyber Attack und persönlichen datensicherheit schutz Konzept. Computer Sicherheitstechnik. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektor-einer-taschenlampe-auf-ein-hacker-zeigen-cyber-attack-und-personlichen-datensicherheit-schutz-konzept-computer-sicherheitstechnik-image259383704.html

Vektor einer Taschenlampe auf ein Hacker zeigen. Cyber Attack und persönlichen datensicherheit schutz Konzept. Computer Sicherheitstechnik. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektor-einer-taschenlampe-auf-ein-hacker-zeigen-cyber-attack-und-personlichen-datensicherheit-schutz-konzept-computer-sicherheitstechnik-image259383704.htmlRFW1YXFM–Vektor einer Taschenlampe auf ein Hacker zeigen. Cyber Attack und persönlichen datensicherheit schutz Konzept. Computer Sicherheitstechnik.

Schutz Titeltexte mit dem roten Dach. Schutz und Sicherheit-Konzept. Vektor-illustration Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-schutz-titeltexte-mit-dem-roten-dach-schutz-und-sicherheit-konzept-vektor-illustration-97408513.html

Schutz Titeltexte mit dem roten Dach. Schutz und Sicherheit-Konzept. Vektor-illustration Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-schutz-titeltexte-mit-dem-roten-dach-schutz-und-sicherheit-konzept-vektor-illustration-97408513.htmlRFFJD9FD–Schutz Titeltexte mit dem roten Dach. Schutz und Sicherheit-Konzept. Vektor-illustration

Konzept der Cyberkriminalität. Computer hacken. System Bedrohung Massage. Virenbefall. Vector Illustration Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-konzept-der-cyberkriminalitat-computer-hacken-system-bedrohung-massage-virenbefall-vector-illustration-172885329.html

Konzept der Cyberkriminalität. Computer hacken. System Bedrohung Massage. Virenbefall. Vector Illustration Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-konzept-der-cyberkriminalitat-computer-hacken-system-bedrohung-massage-virenbefall-vector-illustration-172885329.htmlRFM17H01–Konzept der Cyberkriminalität. Computer hacken. System Bedrohung Massage. Virenbefall. Vector Illustration

Hacker in schwarzer Kleidung vor einem Laptop Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-in-schwarzer-kleidung-vor-einem-laptop-image412554276.html

Hacker in schwarzer Kleidung vor einem Laptop Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-in-schwarzer-kleidung-vor-einem-laptop-image412554276.htmlRF2EY5D58–Hacker in schwarzer Kleidung vor einem Laptop

Eine Illustration von Cybersicherheit und Informationsschutz Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/eine-illustration-von-cybersicherheit-und-informationsschutz-image466728760.html

Eine Illustration von Cybersicherheit und Informationsschutz Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/eine-illustration-von-cybersicherheit-und-informationsschutz-image466728760.htmlRF2J39988–Eine Illustration von Cybersicherheit und Informationsschutz

RF2JPD0HM–hack Alarm line icon, outline Symbol, Vektor-Illustration, Konzept Zeichen

RFMBC2CN–Fehler Anzeichen auf Laptop Bildschirme auf weißem Hintergrund. Notebook Vector Icons.

Hacker-Charaktere. Web-Dieb, Hacker-Dateninformationen Phishing. Internet-Betrug, Online-Bank Einbruch und Hack-Computer-Utter-Vektor-Set Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-charaktere-web-dieb-hacker-dateninformationen-phishing-internet-betrug-online-bank-einbruch-und-hack-computer-utter-vektor-set-image449656894.html

Hacker-Charaktere. Web-Dieb, Hacker-Dateninformationen Phishing. Internet-Betrug, Online-Bank Einbruch und Hack-Computer-Utter-Vektor-Set Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-charaktere-web-dieb-hacker-dateninformationen-phishing-internet-betrug-online-bank-einbruch-und-hack-computer-utter-vektor-set-image449656894.htmlRF2H3FHXP–Hacker-Charaktere. Web-Dieb, Hacker-Dateninformationen Phishing. Internet-Betrug, Online-Bank Einbruch und Hack-Computer-Utter-Vektor-Set

Spam-E-Mail-Vektor-Illustration sauber modernen Stil Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/spam-e-mail-vektor-illustration-sauber-modernen-stil-image453801019.html

Spam-E-Mail-Vektor-Illustration sauber modernen Stil Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/spam-e-mail-vektor-illustration-sauber-modernen-stil-image453801019.htmlRF2HA8BR7–Spam-E-Mail-Vektor-Illustration sauber modernen Stil

Coputer internet Cyber Security Hintergrund. Internetkriminalität Vector Illustration. Digitale Sperre Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/coputer-internet-cyber-security-hintergrund-internetkriminalitat-vector-illustration-digitale-sperre-image231175607.html

Coputer internet Cyber Security Hintergrund. Internetkriminalität Vector Illustration. Digitale Sperre Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/coputer-internet-cyber-security-hintergrund-internetkriminalitat-vector-illustration-digitale-sperre-image231175607.htmlRFRC2XRK–Coputer internet Cyber Security Hintergrund. Internetkriminalität Vector Illustration. Digitale Sperre

Hochsichere SCHUTZABDECKUNG FÜR IT-Geräte. Blauer Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hochsichere-schutzabdeckung-fur-it-gerate-blauer-hintergrund-image437904714.html

Hochsichere SCHUTZABDECKUNG FÜR IT-Geräte. Blauer Hintergrund Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hochsichere-schutzabdeckung-fur-it-gerate-blauer-hintergrund-image437904714.htmlRF2GCC7X2–Hochsichere SCHUTZABDECKUNG FÜR IT-Geräte. Blauer Hintergrund

Schutzmechanismus, Datenschutz des Systems. Vektorabbildung Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/schutzmechanismus-datenschutz-des-systems-vektorabbildung-image569162634.html

Schutzmechanismus, Datenschutz des Systems. Vektorabbildung Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/schutzmechanismus-datenschutz-des-systems-vektorabbildung-image569162634.htmlRF2T1YGMX–Schutzmechanismus, Datenschutz des Systems. Vektorabbildung

Abstrakte matrix zahlen Hintergrund. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/abstrakte-matrix-zahlen-hintergrund-image211149295.html

Abstrakte matrix zahlen Hintergrund. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/abstrakte-matrix-zahlen-hintergrund-image211149295.htmlRFP7EK27–Abstrakte matrix zahlen Hintergrund.

Anonymer Hacker bricht in das Computersystem ein Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/anonymer-hacker-bricht-in-das-computersystem-ein-image483335511.html

Anonymer Hacker bricht in das Computersystem ein Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/anonymer-hacker-bricht-in-das-computersystem-ein-image483335511.htmlRF2K29RAF–Anonymer Hacker bricht in das Computersystem ein

Totenkopf Pirat Jolly Roger In Hat Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/totenkopf-pirat-jolly-roger-in-hat-image335866057.html

Totenkopf Pirat Jolly Roger In Hat Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/totenkopf-pirat-jolly-roger-in-hat-image335866057.htmlRF2AEC0G9–Totenkopf Pirat Jolly Roger In Hat

Das Foto vom 04. Oktober 2022 zeigt die Laserprojektion auf der Festung St. Michael im Vorfeld des internationalen Festivals Vector Hack, das sich der experimentellen analogen Vektorgrafik in Sibenik Kroatien widmet. Foto: Dusko Jaramaz/PIXSELL Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/das-foto-vom-04-oktober-2022-zeigt-die-laserprojektion-auf-der-festung-st-michael-im-vorfeld-des-internationalen-festivals-vector-hack-das-sich-der-experimentellen-analogen-vektorgrafik-in-sibenik-kroatien-widmet-foto-dusko-jaramazpixsell-image498587126.html

Das Foto vom 04. Oktober 2022 zeigt die Laserprojektion auf der Festung St. Michael im Vorfeld des internationalen Festivals Vector Hack, das sich der experimentellen analogen Vektorgrafik in Sibenik Kroatien widmet. Foto: Dusko Jaramaz/PIXSELL Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/das-foto-vom-04-oktober-2022-zeigt-die-laserprojektion-auf-der-festung-st-michael-im-vorfeld-des-internationalen-festivals-vector-hack-das-sich-der-experimentellen-analogen-vektorgrafik-in-sibenik-kroatien-widmet-foto-dusko-jaramazpixsell-image498587126.htmlRM2KY4GY2–Das Foto vom 04. Oktober 2022 zeigt die Laserprojektion auf der Festung St. Michael im Vorfeld des internationalen Festivals Vector Hack, das sich der experimentellen analogen Vektorgrafik in Sibenik Kroatien widmet. Foto: Dusko Jaramaz/PIXSELL

Bitcoin Kryptowährung Symbol Vektor-Illustration auf einem orangen Hintergrund Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/bitcoin-kryptowahrung-symbol-vektor-illustration-auf-einem-orangen-hintergrund-image387540999.html

Bitcoin Kryptowährung Symbol Vektor-Illustration auf einem orangen Hintergrund Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/bitcoin-kryptowahrung-symbol-vektor-illustration-auf-einem-orangen-hintergrund-image387540999.htmlRF2DEE0DY–Bitcoin Kryptowährung Symbol Vektor-Illustration auf einem orangen Hintergrund

Säge auf Holzvektor. Zum Sägen von Brettern, Sperrholz und anderen Materialien. Werkzeugeinrichter, Zimmermann. Säge für Bau und Reparatur, Nadelarbeit. Stahl hacken Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/sage-auf-holzvektor-zum-sagen-von-brettern-sperrholz-und-anderen-materialien-werkzeugeinrichter-zimmermann-sage-fur-bau-und-reparatur-nadelarbeit-stahl-hacken-image365985805.html

Säge auf Holzvektor. Zum Sägen von Brettern, Sperrholz und anderen Materialien. Werkzeugeinrichter, Zimmermann. Säge für Bau und Reparatur, Nadelarbeit. Stahl hacken Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/sage-auf-holzvektor-zum-sagen-von-brettern-sperrholz-und-anderen-materialien-werkzeugeinrichter-zimmermann-sage-fur-bau-und-reparatur-nadelarbeit-stahl-hacken-image365985805.htmlRF2C7C2HH–Säge auf Holzvektor. Zum Sägen von Brettern, Sperrholz und anderen Materialien. Werkzeugeinrichter, Zimmermann. Säge für Bau und Reparatur, Nadelarbeit. Stahl hacken

Schild oder Heraldik Vektor-Skizze zu sichern Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/schild-oder-heraldik-vektor-skizze-zu-sichern-image64542923.html

Schild oder Heraldik Vektor-Skizze zu sichern Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/schild-oder-heraldik-vektor-skizze-zu-sichern-image64542923.htmlRFDN054B–Schild oder Heraldik Vektor-Skizze zu sichern

Vektor Symbol der cryptocurrency bitcoin Bergbau Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektor-symbol-der-cryptocurrency-bitcoin-bergbau-image154982699.html

Vektor Symbol der cryptocurrency bitcoin Bergbau Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektor-symbol-der-cryptocurrency-bitcoin-bergbau-image154982699.htmlRFK0420B–Vektor Symbol der cryptocurrency bitcoin Bergbau

Kreative Glühbirne Idee Konzept mit Vorhängeschloss. Schlüssel der Idee. Business-Ideen. Vektor-Illustration. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-kreative-gluhbirne-idee-konzept-mit-vorhangeschloss-schlussel-der-idee-business-ideen-vektor-illustration-97858240.html

Kreative Glühbirne Idee Konzept mit Vorhängeschloss. Schlüssel der Idee. Business-Ideen. Vektor-Illustration. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-kreative-gluhbirne-idee-konzept-mit-vorhangeschloss-schlussel-der-idee-business-ideen-vektor-illustration-97858240.htmlRFFK5R54–Kreative Glühbirne Idee Konzept mit Vorhängeschloss. Schlüssel der Idee. Business-Ideen. Vektor-Illustration.

Gehackt firewall Konzept. Gebrochen, Cyberkriminalität. kaputtes Schloss auf Matrix Hintergrund. Vector Illustration Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-gehackt-firewall-konzept-gebrochen-cyberkriminalitat-kaputtes-schloss-auf-matrix-hintergrund-vector-illustration-172885325.html

Gehackt firewall Konzept. Gebrochen, Cyberkriminalität. kaputtes Schloss auf Matrix Hintergrund. Vector Illustration Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-gehackt-firewall-konzept-gebrochen-cyberkriminalitat-kaputtes-schloss-auf-matrix-hintergrund-vector-illustration-172885325.htmlRFM17GYW–Gehackt firewall Konzept. Gebrochen, Cyberkriminalität. kaputtes Schloss auf Matrix Hintergrund. Vector Illustration

Hacker in den Laptop cyberkriminalität Vektor-illustration EPS 10. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-in-den-laptop-cyberkriminalitat-vektor-illustration-eps-10-image226466496.html

Hacker in den Laptop cyberkriminalität Vektor-illustration EPS 10. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/hacker-in-den-laptop-cyberkriminalitat-vektor-illustration-eps-10-image226466496.htmlRFR4CC94–Hacker in den Laptop cyberkriminalität Vektor-illustration EPS 10.

Betrug hacker Symbol im flachen Stil. Spy Vector Illustration auf isolierte Hintergrund. Cyber verteidigen. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/betrug-hacker-symbol-im-flachen-stil-spy-vector-illustration-auf-isolierte-hintergrund-cyber-verteidigen-image330364486.html

Betrug hacker Symbol im flachen Stil. Spy Vector Illustration auf isolierte Hintergrund. Cyber verteidigen. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/betrug-hacker-symbol-im-flachen-stil-spy-vector-illustration-auf-isolierte-hintergrund-cyber-verteidigen-image330364486.htmlRF2A5DB7J–Betrug hacker Symbol im flachen Stil. Spy Vector Illustration auf isolierte Hintergrund. Cyber verteidigen.

Isometrische 3D-laptop Login Passwort Phishing. Persönliche Informationen Konto e-mail Hacker. Spam Antivirus Internet Security spam Konzept banner Vorlage Karte Vector Illustration Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/isometrische-3d-laptop-login-passwort-phishing-personliche-informationen-konto-e-mail-hacker-spam-antivirus-internet-security-spam-konzept-banner-vorlage-karte-vector-illustration-image214566426.html

Isometrische 3D-laptop Login Passwort Phishing. Persönliche Informationen Konto e-mail Hacker. Spam Antivirus Internet Security spam Konzept banner Vorlage Karte Vector Illustration Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/isometrische-3d-laptop-login-passwort-phishing-personliche-informationen-konto-e-mail-hacker-spam-antivirus-internet-security-spam-konzept-banner-vorlage-karte-vector-illustration-image214566426.htmlRFPD29JJ–Isometrische 3D-laptop Login Passwort Phishing. Persönliche Informationen Konto e-mail Hacker. Spam Antivirus Internet Security spam Konzept banner Vorlage Karte Vector Illustration

Netzwerk-Sicherheit - Informationen Technologie Konzeptbild Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-netzwerk-sicherheit-informationen-technologie-konzeptbild-175615209.html

Netzwerk-Sicherheit - Informationen Technologie Konzeptbild Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-netzwerk-sicherheit-informationen-technologie-konzeptbild-175615209.htmlRFM5KXYN–Netzwerk-Sicherheit - Informationen Technologie Konzeptbild

Binären Code - abstrakte Konzept der Sicherheit und Daten Hintergrund II. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-binaren-code-abstrakte-konzept-der-sicherheit-und-daten-hintergrund-ii-170887415.html

Binären Code - abstrakte Konzept der Sicherheit und Daten Hintergrund II. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-binaren-code-abstrakte-konzept-der-sicherheit-und-daten-hintergrund-ii-170887415.htmlRFKX0GHY–Binären Code - abstrakte Konzept der Sicherheit und Daten Hintergrund II.

Stoppen Sie Diebstahl. Dieb im Inneren Stopp-Symbol. Business Metapher für Cyber-kriminellen Bewegung Vektor Illustration stoppen Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stoppen-sie-diebstahl-dieb-im-inneren-stopp-symbol-business-metapher-fur-cyber-kriminellen-bewegung-vektor-illustration-stoppen-image389018494.html

Stoppen Sie Diebstahl. Dieb im Inneren Stopp-Symbol. Business Metapher für Cyber-kriminellen Bewegung Vektor Illustration stoppen Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stoppen-sie-diebstahl-dieb-im-inneren-stopp-symbol-business-metapher-fur-cyber-kriminellen-bewegung-vektor-illustration-stoppen-image389018494.htmlRF2DGW91J–Stoppen Sie Diebstahl. Dieb im Inneren Stopp-Symbol. Business Metapher für Cyber-kriminellen Bewegung Vektor Illustration stoppen

Coputer internet Cyber Security Hintergrund. Internetkriminalität Vector Illustration. Digitale Sperre Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/coputer-internet-cyber-security-hintergrund-internetkriminalitat-vector-illustration-digitale-sperre-image231175608.html

Coputer internet Cyber Security Hintergrund. Internetkriminalität Vector Illustration. Digitale Sperre Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/coputer-internet-cyber-security-hintergrund-internetkriminalitat-vector-illustration-digitale-sperre-image231175608.htmlRFRC2XRM–Coputer internet Cyber Security Hintergrund. Internetkriminalität Vector Illustration. Digitale Sperre

Binäre Zahl, Computer auf blauem Hintergrund Bildschirm Konzept, Internet und Computer-Technologie Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/binare-zahl-computer-auf-blauem-hintergrund-bildschirm-konzept-internet-und-computer-technologie-image435467472.html

Binäre Zahl, Computer auf blauem Hintergrund Bildschirm Konzept, Internet und Computer-Technologie Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/binare-zahl-computer-auf-blauem-hintergrund-bildschirm-konzept-internet-und-computer-technologie-image435467472.htmlRF2G8D75M–Binäre Zahl, Computer auf blauem Hintergrund Bildschirm Konzept, Internet und Computer-Technologie

Schutzmechanismus, Datenschutz des Systems. Vektorabbildung Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/schutzmechanismus-datenschutz-des-systems-vektorabbildung-image569162071.html

Schutzmechanismus, Datenschutz des Systems. Vektorabbildung Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/schutzmechanismus-datenschutz-des-systems-vektorabbildung-image569162071.htmlRF2T1YG0R–Schutzmechanismus, Datenschutz des Systems. Vektorabbildung

Abstrakte matrix zahlen Hintergrund. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/abstrakte-matrix-zahlen-hintergrund-image211149293.html

Abstrakte matrix zahlen Hintergrund. Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/abstrakte-matrix-zahlen-hintergrund-image211149293.htmlRFP7EK25–Abstrakte matrix zahlen Hintergrund.

Männliche Hacker stehlen persönliche Daten vom Computer Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/mannliche-hacker-stehlen-personliche-daten-vom-computer-image483335499.html

Männliche Hacker stehlen persönliche Daten vom Computer Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/mannliche-hacker-stehlen-personliche-daten-vom-computer-image483335499.htmlRF2K29RA3–Männliche Hacker stehlen persönliche Daten vom Computer

Totenkopf Pirat Jolly Roger Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/totenkopf-pirat-jolly-roger-image408261000.html

Totenkopf Pirat Jolly Roger Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/totenkopf-pirat-jolly-roger-image408261000.htmlRF2EM5W20–Totenkopf Pirat Jolly Roger

Das Foto vom 04. Oktober 2022 zeigt die Laserprojektion auf der Festung St. Michael im Vorfeld des internationalen Festivals Vector Hack, das sich der experimentellen analogen Vektorgrafik in Sibenik Kroatien widmet. Foto: Dusko Jaramaz/PIXSELL Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/das-foto-vom-04-oktober-2022-zeigt-die-laserprojektion-auf-der-festung-st-michael-im-vorfeld-des-internationalen-festivals-vector-hack-das-sich-der-experimentellen-analogen-vektorgrafik-in-sibenik-kroatien-widmet-foto-dusko-jaramazpixsell-image498587079.html

Das Foto vom 04. Oktober 2022 zeigt die Laserprojektion auf der Festung St. Michael im Vorfeld des internationalen Festivals Vector Hack, das sich der experimentellen analogen Vektorgrafik in Sibenik Kroatien widmet. Foto: Dusko Jaramaz/PIXSELL Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/das-foto-vom-04-oktober-2022-zeigt-die-laserprojektion-auf-der-festung-st-michael-im-vorfeld-des-internationalen-festivals-vector-hack-das-sich-der-experimentellen-analogen-vektorgrafik-in-sibenik-kroatien-widmet-foto-dusko-jaramazpixsell-image498587079.htmlRM2KY4GWB–Das Foto vom 04. Oktober 2022 zeigt die Laserprojektion auf der Festung St. Michael im Vorfeld des internationalen Festivals Vector Hack, das sich der experimentellen analogen Vektorgrafik in Sibenik Kroatien widmet. Foto: Dusko Jaramaz/PIXSELL

Vektorzeichnen auf weißem Hintergrund Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektorzeichnen-auf-weissem-hintergrund-image365924215.html

Vektorzeichnen auf weißem Hintergrund Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektorzeichnen-auf-weissem-hintergrund-image365924215.htmlRF2C7981Y–Vektorzeichnen auf weißem Hintergrund

Vektor-Illustration von Protest gegen Entwaldung, massive Brände, Zerstörung der Umwelt. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektor-illustration-von-protest-gegen-entwaldung-massive-brande-zerstorung-der-umwelt-image434910923.html

Vektor-Illustration von Protest gegen Entwaldung, massive Brände, Zerstörung der Umwelt. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektor-illustration-von-protest-gegen-entwaldung-massive-brande-zerstorung-der-umwelt-image434910923.htmlRF2G7FW8Y–Vektor-Illustration von Protest gegen Entwaldung, massive Brände, Zerstörung der Umwelt.

Stellen Sie Symbole von cyber Schutz und Sicherheit im Internet. Technologes der digitalen Sicherheit. Vektor Zeile für Symbole. Editierbare Schlaganfall. EPS 10. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stellen-sie-symbole-von-cyber-schutz-und-sicherheit-im-internet-technologes-der-digitalen-sicherheit-vektor-zeile-fur-symbole-editierbare-schlaganfall-eps-10-image239059894.html

Stellen Sie Symbole von cyber Schutz und Sicherheit im Internet. Technologes der digitalen Sicherheit. Vektor Zeile für Symbole. Editierbare Schlaganfall. EPS 10. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stellen-sie-symbole-von-cyber-schutz-und-sicherheit-im-internet-technologes-der-digitalen-sicherheit-vektor-zeile-fur-symbole-editierbare-schlaganfall-eps-10-image239059894.htmlRFRTX39A–Stellen Sie Symbole von cyber Schutz und Sicherheit im Internet. Technologes der digitalen Sicherheit. Vektor Zeile für Symbole. Editierbare Schlaganfall. EPS 10.

Vektor Symbol der cryptocurrency bitcoin Bergbau Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektor-symbol-der-cryptocurrency-bitcoin-bergbau-image154982716.html

Vektor Symbol der cryptocurrency bitcoin Bergbau Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektor-symbol-der-cryptocurrency-bitcoin-bergbau-image154982716.htmlRFK04210–Vektor Symbol der cryptocurrency bitcoin Bergbau

Kreative Glühbirne Idee Konzept mit Vorhängeschloss. Schlüssel der Idee. Business-Ideen. Vektor-Illustration. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-kreative-gluhbirne-idee-konzept-mit-vorhangeschloss-schlussel-der-idee-business-ideen-vektor-illustration-97858249.html

Kreative Glühbirne Idee Konzept mit Vorhängeschloss. Schlüssel der Idee. Business-Ideen. Vektor-Illustration. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-kreative-gluhbirne-idee-konzept-mit-vorhangeschloss-schlussel-der-idee-business-ideen-vektor-illustration-97858249.htmlRFFK5R5D–Kreative Glühbirne Idee Konzept mit Vorhängeschloss. Schlüssel der Idee. Business-Ideen. Vektor-Illustration.

Der binäre Code Hintergrund. Digitalen Datenstrom. Matrix. Vector Illustration Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/der-binare-code-hintergrund-digitalen-datenstrom-matrix-vector-illustration-image268604969.html

Der binäre Code Hintergrund. Digitalen Datenstrom. Matrix. Vector Illustration Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/der-binare-code-hintergrund-digitalen-datenstrom-matrix-vector-illustration-image268604969.htmlRFWH00AH–Der binäre Code Hintergrund. Digitalen Datenstrom. Matrix. Vector Illustration

Virus laden Laptop internet Kriminalität Vektor-illustration EPS 10. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/virus-laden-laptop-internet-kriminalitat-vektor-illustration-eps-10-image225012592.html

Virus laden Laptop internet Kriminalität Vektor-illustration EPS 10. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/virus-laden-laptop-internet-kriminalitat-vektor-illustration-eps-10-image225012592.htmlRFR225T0–Virus laden Laptop internet Kriminalität Vektor-illustration EPS 10.

Betrug hacker Symbol im flachen Stil. Spy Vector Illustration auf isolierte Hintergrund. Cyber verteidigen. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/betrug-hacker-symbol-im-flachen-stil-spy-vector-illustration-auf-isolierte-hintergrund-cyber-verteidigen-image330364772.html

Betrug hacker Symbol im flachen Stil. Spy Vector Illustration auf isolierte Hintergrund. Cyber verteidigen. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/betrug-hacker-symbol-im-flachen-stil-spy-vector-illustration-auf-isolierte-hintergrund-cyber-verteidigen-image330364772.htmlRF2A5DBHT–Betrug hacker Symbol im flachen Stil. Spy Vector Illustration auf isolierte Hintergrund. Cyber verteidigen.

Isometrische 3D-Smartphone login Passwort Phishing. Persönliche Informationen Konto e-mail Hacker. Spam Antivirus Internet Security spam Konzept banner Vorlage Karte Vector Illustration Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/isometrische-3d-smartphone-login-passwort-phishing-personliche-informationen-konto-e-mail-hacker-spam-antivirus-internet-security-spam-konzept-banner-vorlage-karte-vector-illustration-image214566486.html

Isometrische 3D-Smartphone login Passwort Phishing. Persönliche Informationen Konto e-mail Hacker. Spam Antivirus Internet Security spam Konzept banner Vorlage Karte Vector Illustration Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/isometrische-3d-smartphone-login-passwort-phishing-personliche-informationen-konto-e-mail-hacker-spam-antivirus-internet-security-spam-konzept-banner-vorlage-karte-vector-illustration-image214566486.htmlRFPD29MP–Isometrische 3D-Smartphone login Passwort Phishing. Persönliche Informationen Konto e-mail Hacker. Spam Antivirus Internet Security spam Konzept banner Vorlage Karte Vector Illustration

Vektor hex-code Hintergrund mit Highlight ein wichtiges Element, Fehler, die Sicherheitsanfälligkeit. Grosse Daten und Programmierung Hacking, Entschlüsselung Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektor-hex-code-hintergrund-mit-highlight-ein-wichtiges-element-fehler-die-sicherheitsanfalligkeit-grosse-daten-und-programmierung-hacking-entschlusselung-image332454653.html

Vektor hex-code Hintergrund mit Highlight ein wichtiges Element, Fehler, die Sicherheitsanfälligkeit. Grosse Daten und Programmierung Hacking, Entschlüsselung Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektor-hex-code-hintergrund-mit-highlight-ein-wichtiges-element-fehler-die-sicherheitsanfalligkeit-grosse-daten-und-programmierung-hacking-entschlusselung-image332454653.htmlRF2A8TH8D–Vektor hex-code Hintergrund mit Highlight ein wichtiges Element, Fehler, die Sicherheitsanfälligkeit. Grosse Daten und Programmierung Hacking, Entschlüsselung

Vektor-Illustration von Hacker mit Laptop, Hacking das Internet auf dunkelblauem Hintergrund mit Geld und Codes, Computer-Sicherheitskonzept, E-Mail-Spam Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektor-illustration-von-hacker-mit-laptop-hacking-das-internet-auf-dunkelblauem-hintergrund-mit-geld-und-codes-computer-sicherheitskonzept-e-mail-spam-image434396044.html

Vektor-Illustration von Hacker mit Laptop, Hacking das Internet auf dunkelblauem Hintergrund mit Geld und Codes, Computer-Sicherheitskonzept, E-Mail-Spam Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektor-illustration-von-hacker-mit-laptop-hacking-das-internet-auf-dunkelblauem-hintergrund-mit-geld-und-codes-computer-sicherheitskonzept-e-mail-spam-image434396044.htmlRF2G6MCGC–Vektor-Illustration von Hacker mit Laptop, Hacking das Internet auf dunkelblauem Hintergrund mit Geld und Codes, Computer-Sicherheitskonzept, E-Mail-Spam

Phishing-Symbol isoliert auf weißem Hintergrund aus der Kriminalsammlung. Phishing-Symbol trendy und moderne Phishing-Symbol für Logo, Web, App, UI. Phishing ico Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/phishing-symbol-isoliert-auf-weissem-hintergrund-aus-der-kriminalsammlung-phishing-symbol-trendy-und-moderne-phishing-symbol-fur-logo-web-app-ui-phishing-ico-image482403355.html

Phishing-Symbol isoliert auf weißem Hintergrund aus der Kriminalsammlung. Phishing-Symbol trendy und moderne Phishing-Symbol für Logo, Web, App, UI. Phishing ico Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/phishing-symbol-isoliert-auf-weissem-hintergrund-aus-der-kriminalsammlung-phishing-symbol-trendy-und-moderne-phishing-symbol-fur-logo-web-app-ui-phishing-ico-image482403355.htmlRF2K0RAB7–Phishing-Symbol isoliert auf weißem Hintergrund aus der Kriminalsammlung. Phishing-Symbol trendy und moderne Phishing-Symbol für Logo, Web, App, UI. Phishing ico

Coputer internet Cyber Security Hintergrund. Internetkriminalität Vector Illustration. Digitale Sperre Vektor-illustration EPS 10. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/coputer-internet-cyber-security-hintergrund-internetkriminalitat-vector-illustration-digitale-sperre-vektor-illustration-eps-10-image225633700.html

Coputer internet Cyber Security Hintergrund. Internetkriminalität Vector Illustration. Digitale Sperre Vektor-illustration EPS 10. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/coputer-internet-cyber-security-hintergrund-internetkriminalitat-vector-illustration-digitale-sperre-vektor-illustration-eps-10-image225633700.htmlRFR32E2C–Coputer internet Cyber Security Hintergrund. Internetkriminalität Vector Illustration. Digitale Sperre Vektor-illustration EPS 10.

Drücken Sie die Taste Eingabe auf der Tastatur computer Schutzschild Virus rotes Ausrufezeichen Warnung Vorsicht Computer in dunklen Mit word Virus Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/drucken-sie-die-taste-eingabe-auf-der-tastatur-computer-schutzschild-virus-rotes-ausrufezeichen-warnung-vorsicht-computer-in-dunklen-mit-word-virus-image185518632.html

Drücken Sie die Taste Eingabe auf der Tastatur computer Schutzschild Virus rotes Ausrufezeichen Warnung Vorsicht Computer in dunklen Mit word Virus Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/drucken-sie-die-taste-eingabe-auf-der-tastatur-computer-schutzschild-virus-rotes-ausrufezeichen-warnung-vorsicht-computer-in-dunklen-mit-word-virus-image185518632.htmlRFMNR2WC–Drücken Sie die Taste Eingabe auf der Tastatur computer Schutzschild Virus rotes Ausrufezeichen Warnung Vorsicht Computer in dunklen Mit word Virus

Isometrische digitale abstrakte Technologie-Hintergrund. Vektorabbildung Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/isometrische-digitale-abstrakte-technologie-hintergrund-vektorabbildung-image569279641.html

Isometrische digitale abstrakte Technologie-Hintergrund. Vektorabbildung Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/isometrische-digitale-abstrakte-technologie-hintergrund-vektorabbildung-image569279641.htmlRF2T24WYN–Isometrische digitale abstrakte Technologie-Hintergrund. Vektorabbildung

Isometrische Ansicht von Hacker stehlen Geld Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/isometrische-ansicht-von-hacker-stehlen-geld-image243899974.html

Isometrische Ansicht von Hacker stehlen Geld Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/isometrische-ansicht-von-hacker-stehlen-geld-image243899974.htmlRFT4PGWA–Isometrische Ansicht von Hacker stehlen Geld

Vektordarstellung einer Handsäge Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektordarstellung-einer-handsage-image455749187.html

Vektordarstellung einer Handsäge Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektordarstellung-einer-handsage-image455749187.htmlRF2HDD4MK–Vektordarstellung einer Handsäge

Phishing, Betrug Mail in flachen Vektor-design Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-phishing-betrug-mail-in-flachen-vektor-design-130265438.html

Phishing, Betrug Mail in flachen Vektor-design Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/stockfoto-phishing-betrug-mail-in-flachen-vektor-design-130265438.htmlRFHFX2W2–Phishing, Betrug Mail in flachen Vektor-design

Das Foto vom 04. Oktober 2022 zeigt die Laserprojektion auf der Festung St. Michael im Vorfeld des internationalen Festivals Vector Hack, das sich der experimentellen analogen Vektorgrafik in Sibenik Kroatien widmet. Foto: Dusko Jaramaz/PIXSELL Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/das-foto-vom-04-oktober-2022-zeigt-die-laserprojektion-auf-der-festung-st-michael-im-vorfeld-des-internationalen-festivals-vector-hack-das-sich-der-experimentellen-analogen-vektorgrafik-in-sibenik-kroatien-widmet-foto-dusko-jaramazpixsell-image498587129.html

Das Foto vom 04. Oktober 2022 zeigt die Laserprojektion auf der Festung St. Michael im Vorfeld des internationalen Festivals Vector Hack, das sich der experimentellen analogen Vektorgrafik in Sibenik Kroatien widmet. Foto: Dusko Jaramaz/PIXSELL Stockfotohttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/das-foto-vom-04-oktober-2022-zeigt-die-laserprojektion-auf-der-festung-st-michael-im-vorfeld-des-internationalen-festivals-vector-hack-das-sich-der-experimentellen-analogen-vektorgrafik-in-sibenik-kroatien-widmet-foto-dusko-jaramazpixsell-image498587129.htmlRM2KY4GY5–Das Foto vom 04. Oktober 2022 zeigt die Laserprojektion auf der Festung St. Michael im Vorfeld des internationalen Festivals Vector Hack, das sich der experimentellen analogen Vektorgrafik in Sibenik Kroatien widmet. Foto: Dusko Jaramaz/PIXSELL

Trapline Beile Silhouette Vektorkunst Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/trapline-beile-silhouette-vektorkunst-image604014411.html

Trapline Beile Silhouette Vektorkunst Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/trapline-beile-silhouette-vektorkunst-image604014411.htmlRF2X2K6F7–Trapline Beile Silhouette Vektorkunst

Vektor-Illustration von Protest gegen Entwaldung, massive Brände, Zerstörung der Umwelt. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektor-illustration-von-protest-gegen-entwaldung-massive-brande-zerstorung-der-umwelt-image434910836.html

Vektor-Illustration von Protest gegen Entwaldung, massive Brände, Zerstörung der Umwelt. Stock Vektorhttps://www.alamy.de/licenses-and-pricing/?v=1https://www.alamy.de/vektor-illustration-von-protest-gegen-entwaldung-massive-brande-zerstorung-der-umwelt-image434910836.htmlRF2G7FW5T–Vektor-Illustration von Protest gegen Entwaldung, massive Brände, Zerstörung der Umwelt.

Suchergebnisse für Vektor hack Stock-Fotos & Bilder (16,979)

Seite 1 von 170